Es wird empfohlen, mit der Verwendung code scanning des Standardsetups zu beginnen. Nachdem Sie das Standardsetup anfänglich konfiguriert haben, können Sie code scanning bewerten, um zu sehen, wie es für Sie funktioniert, und es an Ihre Anforderungen anpassen. Weitere Informationen findest du unter Informationen zu Konfigurationstypen für die Code-Analyse.

Voraussetzungen

Ihr Repository ist qualifiziert für das Standardsetup, wenn code scanning :

- GitHub Actions ist aktiviert.

- GitHub Advanced Security ist aktiviert.

Konfigurieren des Standardsetups für ein Repository

Hinweis

Wenn die Analysen für alle CodeQL-unterstützten Sprachen in einem Repository fehlschlagen, bleibt das Standardsetup zwar aktiviert, es werden jedoch keine Scans durchgeführt oder GitHub Actions-Minuten verwendet, bis entweder eine weitere CodeQL-unterstützte Sprache zum Repository hinzugefügt wird oder das Standardsetup manuell neu konfiguriert wird und die Analyse einer CodeQL-unterstützten Sprache erfolgreich ist.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

Hinweis

Wenn Sie die Standardeinrichtung für eine Verzweigung konfigurieren, müssen Sie zuerst GitHub Actions aktivieren. Um GitHub Actions zu aktivieren, klicken Sie unter Ihrem Repositorynamen auf Aktionen, und klicken Sie dann auf "Ich verstehe meine Workflows, aktivieren Sie sie". Beachten Sie, dass dadurch alle vorhandenen Workflows in Ihrer Verzweigung aktiviert werden.

-

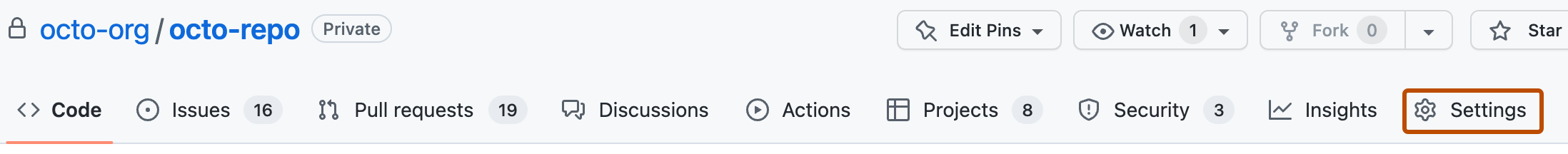

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

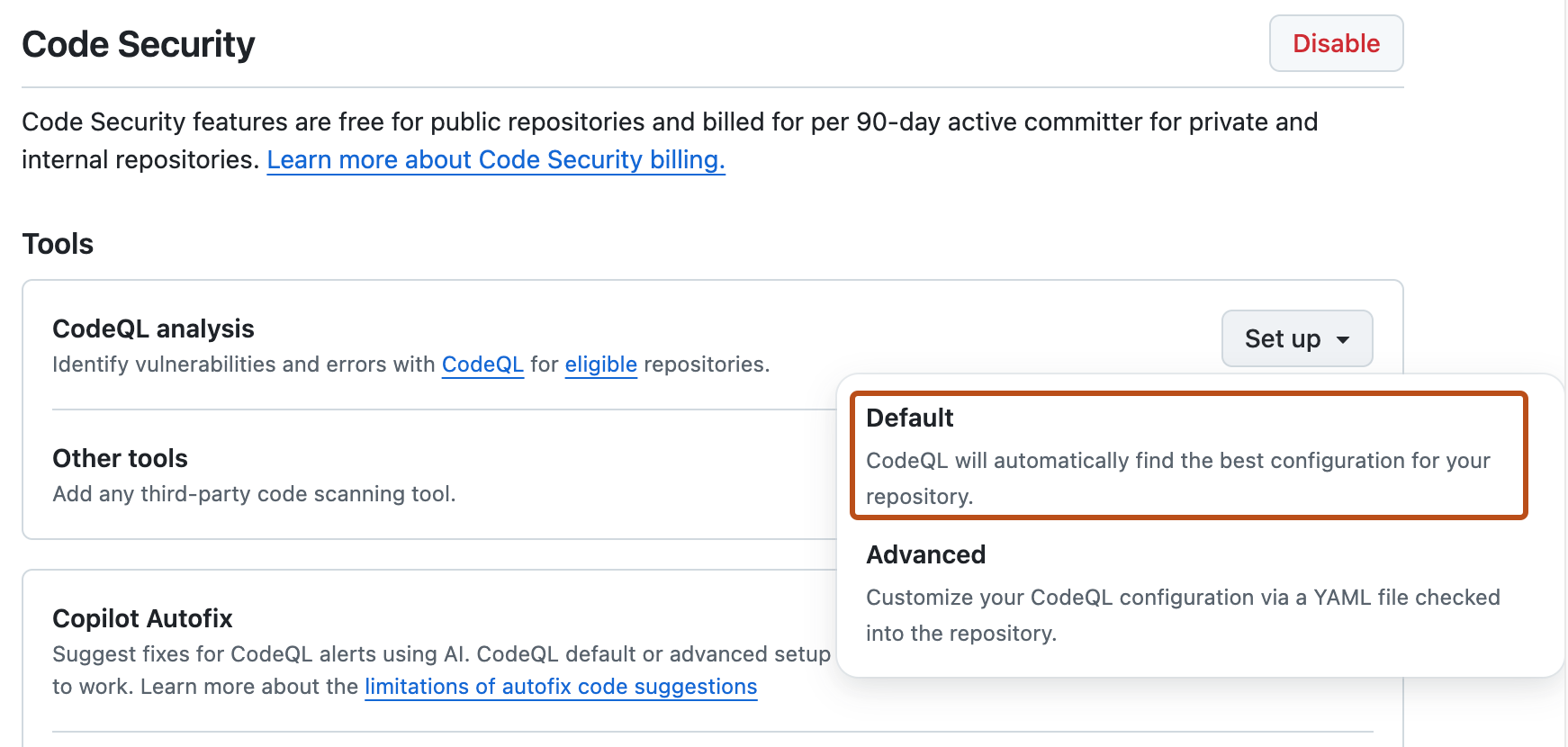

Klicke im Abschnitt „Security“ der Randleiste auf Code security and analysis.

-

Wähle im Abschnitt „Code scanning“ die Option Set up aus, und klicke dann auf Default.

Anschließend wird ein Dialogfeld "CodeQL Standardkonfiguration" angezeigt, in dem die code scanning automatisch erstellte Konfiguration standardmäßig zusammengefasst wird.

-

Wenn Sie Das code scanning Setup anpassen möchten, klicken Sie optional auf "Bearbeiten".

- Um der vom Standardsetup durchgeführten Analyse eine Sprache hinzuzufügen oder daraus zu entfernen, aktiviere oder deaktiviere diese Sprache im Abschnitt „Sprachen“.

- Um die CodeQL abfragesuite anzugeben, die Sie verwenden möchten, wählen Sie Ihre bevorzugte Abfragesuite im Abschnitt "Abfragesuiten" aus.

-

Überprüfen Sie die Einstellungen für die Standardkonfiguration in Ihrem Repository, und klicken Sie dann auf Aktivieren CodeQL. Dadurch wird ein Workflow ausgelöst, der die neue, automatisch generierte Konfiguration testet.

Hinweis

Wenn Sie vom erweiterten Setup zu Standardsetup wechseln, wird eine Warnung angezeigt, in der Sie darüber informiert werden, dass die Standardeinrichtung vorhandene code scanning Konfigurationen außer Kraft setzen wird. Diese Warnung bedeutet, dass das Standardsetup die vorhandene Workflowdatei deaktiviert und alle CodeQL Analyse-API-Uploads blockiert.

-

Wenn Sie die Standardeinrichtungskonfiguration nach der Aktivierung anzeigen möchten, wählen Sie die Option aus, und klicken Sie dann auf "Konfiguration anzeigenCodeQL".

Hinweis

Wenn in einem Repository keine Push- und Pullanforderungen aufgetreten sind, deren Standardsetup 6 Monate lang aktiviert ist, wird der wöchentliche Zeitplan deaktiviert, um Ihre GitHub Actions Minuten zu speichern.

Zuweisen von Läufern für das Standard-Setup

Hinweis

Code scanning sieht zugewiesene Läufer, wenn die Standardeinrichtung aktiviert ist. Wenn ein Runner einem Repository zugewiesen ist, das bereits das Standardsetup ausführt, müssen Sie das Standardsetup deaktivieren und erneut aktivieren, um mit der Verwendung des Runners zu beginnen. Wenn Sie einen Runner hinzufügen und mit der Verwendung beginnen möchten, können Sie die Konfiguration manuell ändern, ohne das Standardsetup deaktivieren und erneut aktivieren zu müssen.

Kennzeichnungen für selbst gehostete Runner zuweisen

Um einen selbst gehosteten Runner für die Standardeinrichtung zuzuweisen, können Sie das Standard-Label das code-scanning Label. Informationen zum Zuweisen von Labels zu selbst gehosteten Runnern finden Sie unter Verwenden von Bezeichnungen mit selbstgehosteten Runnern.

Nachdem Sie selbstgehosteten Runnern benutzerdefinierte Labels zugewiesen haben, können Ihre Repositorys diese Runner für code scanning die Standardeinrichtung verwenden.

Sie können auch security configurations verwenden, um selbstgehosteten Runnern code scanning Labels zuzuweisen. Siehe Erstellen einer benutzerdefinierten Sicherheitskonfiguration.

Sicherstellung der Build-Unterstützung

Das Standardsetup verwendet den none Buildmodus für C# und Java und verwendet den autobuild Buildmodus für andere kompilierte Sprachen. Sie sollten Ihre selbst gehosteten Runner so konfigurieren, dass sie alle notwendigen Befehle für die C/C++-, C#- und Swift-Analyse ausführen können. Die Analyse von Javascript/TypeScript, Go, Ruby, Python und Kotlin erfordert derzeit keine spezielle Konfiguration.

Nächste Schritte

Nachdem Ihre Konfiguration mindestens einmal erfolgreich ausgeführt wurde, können Sie mit der Untersuchung und Behebung von code scanning Warnungen beginnen. Weitere Informationen zu code scanning Warnungen finden Sie unter Informationen zu Codeüberprüfungswarnungen und Bewertung von Code-Scanning-Warnungen für Ihr Repository.

Nachdem Sie das Standardsetup für code scanning konfiguriert haben, können Sie sehen, wie es funktioniert und welche nächsten Schritte Sie unternehmen können, um es anzupassen. Weitere Informationen findest du unter Auswerten des Standardsetups für die Codeüberprüfung.

Detaillierte Informationen zu Ihrer code scanning Konfiguration, einschließlich Zeitstempel für jede Überprüfung und den Prozentsatz der gescannten Dateien, finden Sie auf der Toolstatusseite. Weitere Informationen findest du unter Verwenden der Toolstatusseite zum Scannen von Code.

Beim Konfigurieren des Standardsetups tritt möglicherweise ein Fehler auf. Weitere Informationen zum Behandeln bestimmter Fehlern finden Sie unter Behebung von Fehlern bei der Code-Scan-Analyse.