Informationen zum custom security configurations

Mit custom security configurations, können Sie Sammlungen von Aktivierungseinstellungen für die Sicherheitsprodukte erstellen GitHub, um die spezifischen Sicherheitsanforderungen Ihrer Organisation zu erfüllen. Sie können beispielsweise für jede Organisation oder Gruppe von Organisationen eine andere custom security configuration erstellen, um ihre eindeutigen Sicherheitsanforderungen und Complianceverpflichtungen widerzuspiegeln.

Wenn du eine Sicherheitskonfiguration erstellst, solltest du Folgendes beachten:

- Nur features, die von einem Websiteadministrator auf Ihrer GitHub Enterprise Server Instanz installiert wurden, werden in der Benutzeroberfläche angezeigt.

-

GitHub Advanced Security erworben hat, nur angezeigt wird, wenn Ihre Organisation oder GitHub Enterprise Server Instanz eine GitHub Advanced Security Lizenz enthält. - Bestimmte Features, z Dependabot security updates . B. das code scanning Standardsetup, erfordern auch die GitHub Actions Installation auf der GitHub Enterprise Server Instanz.

Erstellen eines custom security configuration

Hinweis

Der Aktivierungsstatus einiger Sicherheitsfeatures hängt von anderen Sicherheitsfeatures auf höherer Ebene ab. Das Deaktivieren Warnungen zur Geheimnisüberprüfung deaktiviert z. B. auch Nichtanbietermuster und Pushschutz.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

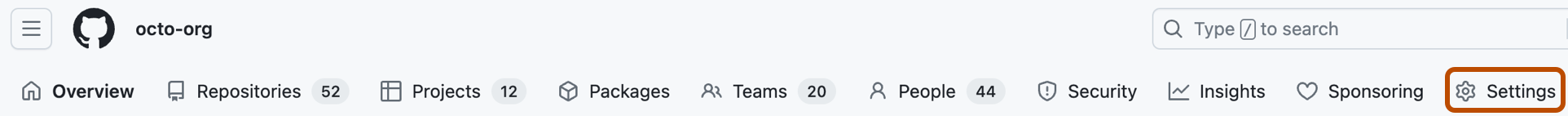

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Im Abschnitt "Sicherheit" der Randleiste wählen Sie das Code security and analysis Dropdown-Menü aus und klicken dann auf Configurations.

-

Klicken Sie im Abschnitt „Codesicherheitskonfigurationen“ auf Neue Konfiguration.

-

Um Ihren custom security configuration Zweck auf der Seite "Code security configurations" zu identifizieren und zu verdeutlichen, benennen Sie Ihre Konfiguration, und erstellen Sie eine Beschreibung.

-

Wählen Sie in der Zeile "GitHub Advanced Security Features" aus, ob Features (GHAS) eingeschlossen oder ausgeschlossen GitHub Advanced Security werden sollen. Wenn Sie beabsichtigen, eine custom security configuration mit GHAS-Features auf Repositorys anzuwenden, müssen Sie über verfügbare GHAS-Lizenzen für jeden aktiven eindeutigen Commiter für diese Repositorys verfügen, oder die Features werden nicht aktiviert. Weitere Informationen findest du unter GitHub Advanced Security-Lizenzabrechnung.

-

Wähle im Abschnitt „Dependency graph and Dependabot“ der Tabelle mit den Sicherheitseinstellungen, ob du die folgenden Funktionen aktivieren, deaktivieren oder die bestehenden Einstellungen beibehalten möchtest: * Dependabot alerts. Weitere Informationen Dependabotfinden Sie unter Informationen zu Dependabot-Warnungen.

- Sicherheitsupdates. Weitere Informationen zu Sicherheitsupdates findest du unter Informationen zu Dependabot-Sicherheitsupdates.

Hinweis

Du kannst die Einstellung für die Aktivierung des Abhängigkeitsgraphen nicht manuell ändern. Diese Einstellung wird von einem Administrator auf Instanz-Ebene installiert und verwaltet.

-

Wählen Sie im Abschnitt "Code scanning" der Sicherheitseinstellungstabelle aus, ob Sie die vorhandenen Einstellungen für code scanning die Standardeinrichtung aktivieren, deaktivieren oder beibehalten möchten. Informationen zur Standardeinrichtung findest du unter Konfigurieren des Standardsetups für das Code-Scanning.

-

Wählen Sie im Abschnitt "Secret scanning" der Sicherheitseinstellungstabelle aus, ob Sie die vorhandenen Einstellungen für die folgenden Sicherheitsfeatures aktivieren, deaktivieren oder beibehalten möchten:

- Benachrichtigungen. Weitere Informationen Warnungen zur Geheimnisüberprüfungfinden Sie unter Informationen zur Geheimnisüberprüfung.

- Nicht-Anbieter-Muster Weitere Informationen zum Scannen nach Nicht-Anbietermustern finden Sie unter Unterstützte Scanmuster für Secrets und Anzeigen und Filtern von Warnungen aus der Secrets-Überprüfung.

- Push-Schutz. Weitere Informationen zum Push-Schutz findest du unter Informationen zum Pushschutz.

-

Optional können Sie im Abschnitt "Richtlinie" auswählen, ob die security configuration neu erstellten Repositorys je nach Sichtbarkeit automatisch angewendet werden sollen. Wählen Sie das Dropdownmenü "Keine" aus, und klicken Sie dann auf "Öffentlich" oder " Privat" und "Intern" oder auf "Alle Repositorys".

Hinweis

Die Standardeinstellung security configuration für eine Organisation wird nur automatisch auf neue Repositorys angewendet, die in deiner Organisation erstellt werden. Wenn ein Repository in Ihre Organisation übertragen wird, müssen Sie immer noch eine entsprechende security configuration manuell auf das Repository anwenden.

-

Optional können Sie im Abschnitt „Richtlinie“ die Konfiguration erzwingen und Repositorybesitzer*innen daran hindern, Features zu ändern, die durch die Konfiguration aktiviert oder deaktiviert sind (Features, die nicht festgelegt sind, werden nicht erzwungen). Wählen Sie neben „Konfiguration erzwingen“ im Einblendmenü Erzwingen aus.

Hinweis

In einigen Fällen kann die Erzwingung von security configurations unterbrochen werden. Weitere Informationen findest du unter Erzwingung der Sicherheitskonfiguration.

-

Klicken Sie auf "custom security configuration, um die Erstellung abzuschließen****.

Nächste Schritte

Informationen zum Anwenden Ihrer custom security configuration Repositorys in Ihrer Organisation finden Sie unter Anwenden einer benutzerdefinierten Sicherheitskonfiguration.

Informationen zum Bearbeiten deiner custom security configuration findest du unter Bearbeiten einer angepassten Sicherheitskonfiguration.