Creating a merge protection ruleset for a repository

-

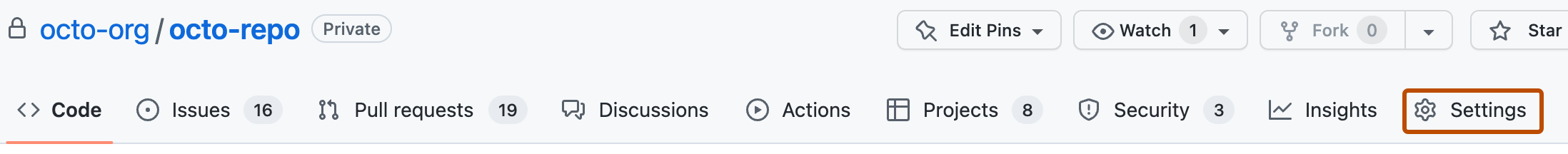

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

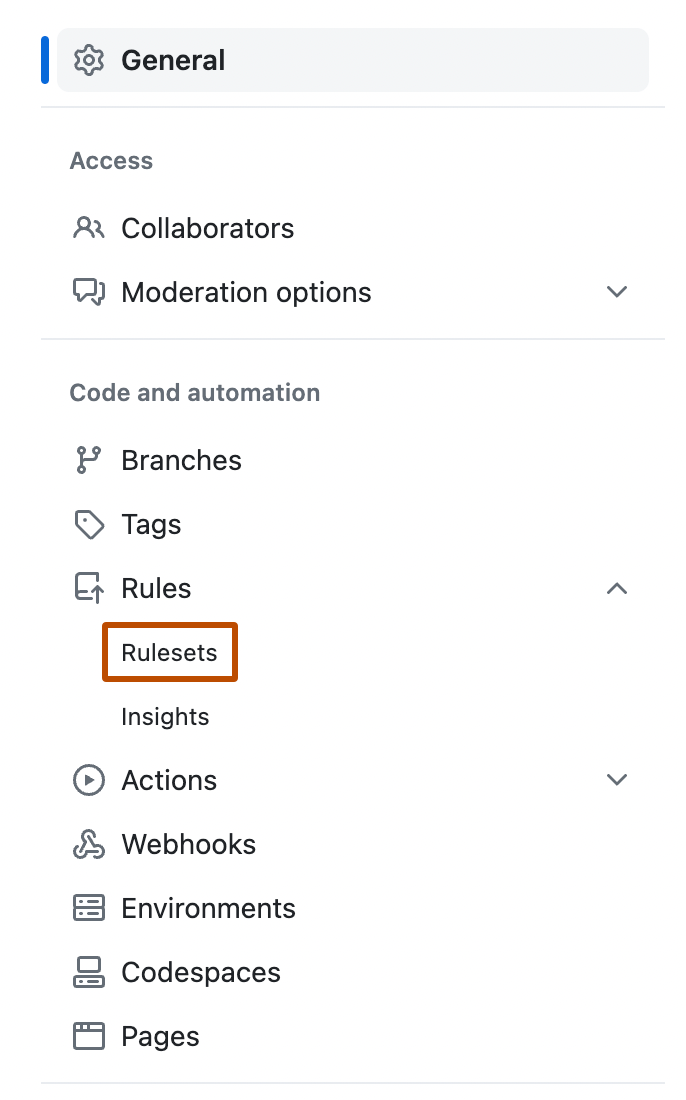

Klicke auf der linken Randleiste unter „Code und Automatisierung“ auf Regeln und dann auf Regelsätze.

-

Click New ruleset.

-

To create a ruleset targeting branches, click New branch ruleset.

-

Geben Sie unter „Regelsatzname“ einen Namen für den Regelsatz ein.

-

Um den Standarderzwingungsstatus zu ändern, kannst du optional auf Disabled klicken und einen Erzwingungsstatus auswählen.

-

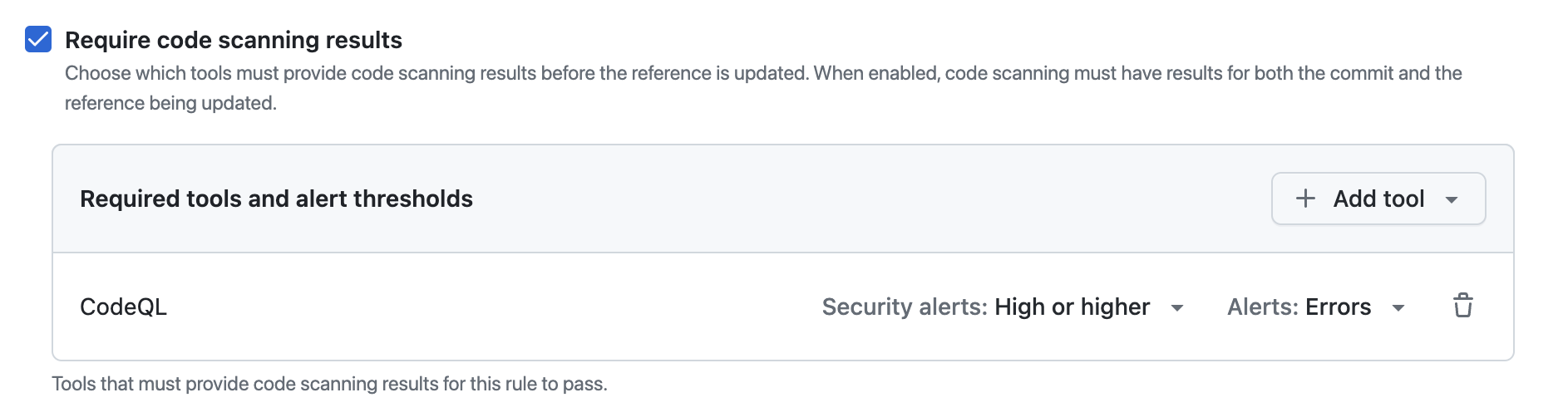

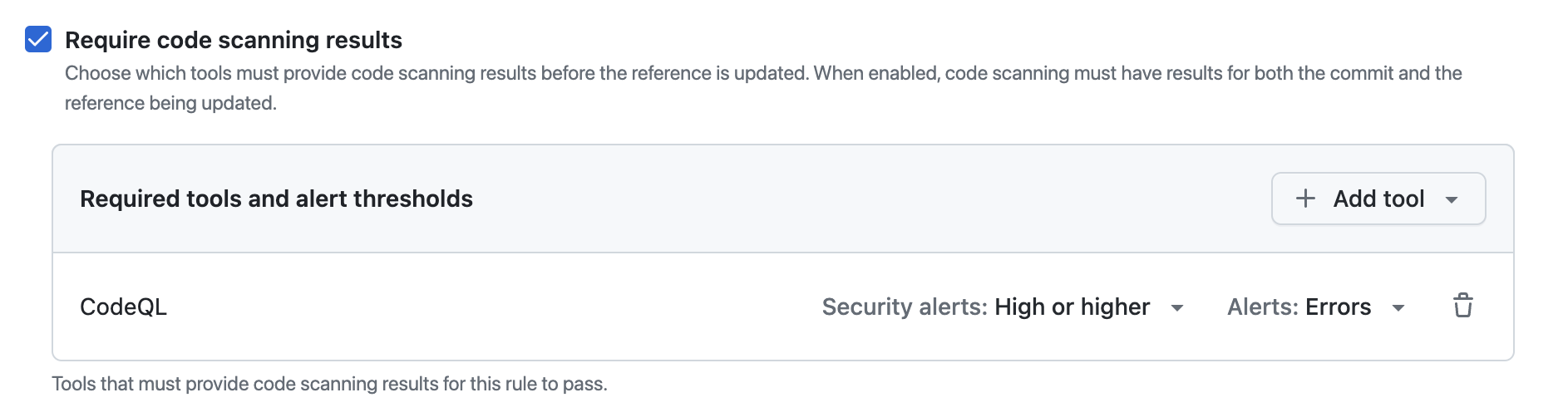

Wählen Sie unter „Verzweigungsschutz“ code scanning-Ergebnisse anfordern.

-

Klicke unter „Required tools and alert thresholds“ auf Add tool, und wähle ein code scanning-Tool mit der Dropdownliste aus. Zum Beispiel „CodeQL“.

-

Neben dem Namen eines code scanning-Tools:

- Klicken Sie auf Warnungen und wählen Sie eine der folgenden Optionen aus: Keine, Fehler, Fehler und Warnungen oder Alle.

- Klicken Sie auf Sicherheitswarnungen und wählen Sie eine der folgenden Optionen aus: Keine, Kritisch, Hoch oder höher, Mittel oder höher oder Alle.

Weitere Informationen zu Warnungsschweregraden und Sicherheitsschweregraden findest du unter Informationen zu Codeüberprüfungswarnungen.

For more information about managing rulesets in a repository, see Verwalten von Regelsätzen für ein Repository.

Creating a merge protection ruleset for all repositories in an organization

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Klicke neben der Organisation auf Einstellungen.

-

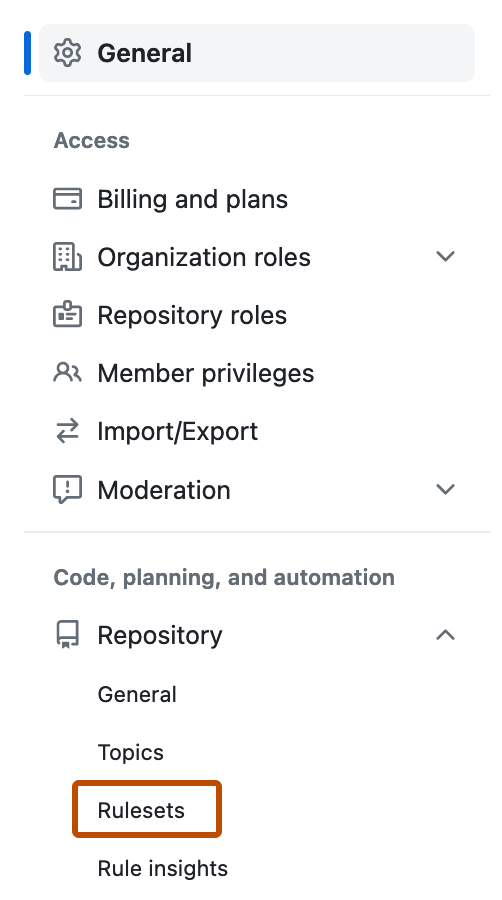

Klicke auf der linken Randleiste im Abschnitt „Code, planning, and automation“ auf Repository und anschließend auf Rulesets.

-

Click New ruleset.

-

To create a ruleset targeting branches, click New branch ruleset.

-

Geben Sie unter „Regelsatzname“ einen Namen für den Regelsatz ein.

-

Um den Standarderzwingungsstatus zu ändern, kannst du optional auf Disabled klicken und einen Erzwingungsstatus auswählen.

-

Wählen Sie unter „Verzweigungsschutz“ code scanning-Ergebnisse anfordern.

-

Klicke unter „Required tools and alert thresholds“ auf Add tool, und wähle ein code scanning-Tool mit der Dropdownliste aus. Zum Beispiel „CodeQL“.

-

Neben dem Namen eines code scanning-Tools:

- Klicken Sie auf Warnungen und wählen Sie eine der folgenden Optionen aus: Keine, Fehler, Fehler und Warnungen oder Alle.

- Klicken Sie auf Sicherheitswarnungen und wählen Sie eine der folgenden Optionen aus: Keine, Kritisch, Hoch oder höher, Mittel oder höher oder Alle.

Weitere Informationen zu Warnungsschweregraden und Sicherheitsschweregraden findest du unter Informationen zu Codeüberprüfungswarnungen.

For more information about managing rulesets for repositories in an organization, see Verwalten von Regelsätzen für Repositorys in deiner Organisation.

Creating a merge protection ruleset with the REST API

You can use the REST API to create a ruleset with the code_scanning rule, which allows you to define specific tools and set alert thresholds. For more information, see REST-API-Endpunkte für Regeln.