Remarque

Votre administrateur de site doit activer l’code scanning avant de pouvoir utiliser cette fonctionnalité. Si vous souhaitez utiliser GitHub Actions pour analyser votre code, l’administrateur de site doit également activer GitHub Actions et configurer l’infrastructure nécessaire. Pour plus d’informations, consultez « Configuration de l’analyse de code pour votre appliance ».

Remarque

Cet article décrit les fonctionnalités disponibles avec la version de l’action CodeQL et le pack CodeQL CLI associé inclus dans la mise en production initiale de cette version de GitHub Enterprise Server. Si votre entreprise utilise une version plus récente de l’action CodeQL, consultez la version GitHub Enterprise Cloud de cet article pour obtenir plus d’informations sur les dernières fonctionnalités. Pour plus d’informations sur l’utilisation de la dernière version, consultez Configuration de l’analyse de code pour votre appliance.

Si vous n’avez pas besoin d’une configuration hautement personnalisable code scanning , envisagez d’utiliser la configuration par défaut pour code scanning. Pour plus d’informations, consultez « À propos des types d’installation pour l’analyse du code ».

Prerequisites

Votre dépôt est éligible à la configuration avancée s’il répond aux exigences suivantes.

- Il utilise les langages pris en charge par CodeQL ou vous envisagez de générer des résultats d’analyse de code avec un outil tiers.

- GitHub Actions est activé.

- GitHub Advanced Security est activé.

Si le serveur sur lequel vous exécutez GitHub Enterprise Server n’est pas connecté à Internet, votre administrateur de site peut activer CodeQLcode scanning en rendant le CodeQL bundle d’analyse disponible sur le serveur. Pour plus d’informations, consultez « Configuration de l’analyse de code pour votre appliance ».

Configuration avancée pour code scanning avec CodeQL

Vous pouvez personnaliser votre CodeQL analyse en créant et en modifiant un fichier de flux de travail. La sélection d’une configuration avancée génère un fichier de flux de travail de base pour vous permettre de personnaliser à l’aide de la syntaxe de flux de travail standard et de spécifier des options pour l’action CodeQL . Consultez Flux de travail et Options de configuration de flux de travail pour l’analyse du code.

-

Sur GitHub, accédez à la page principale du référentiel.

-

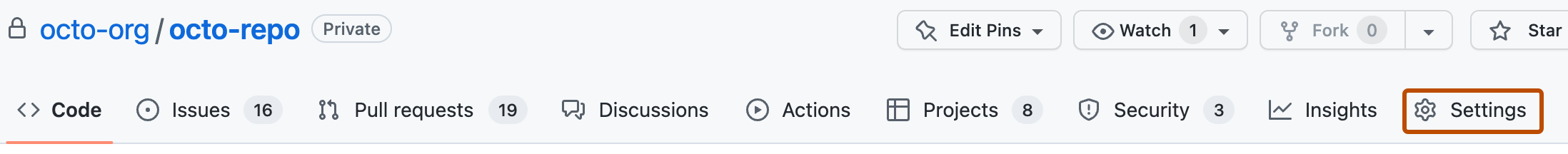

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Code security and analysis.

-

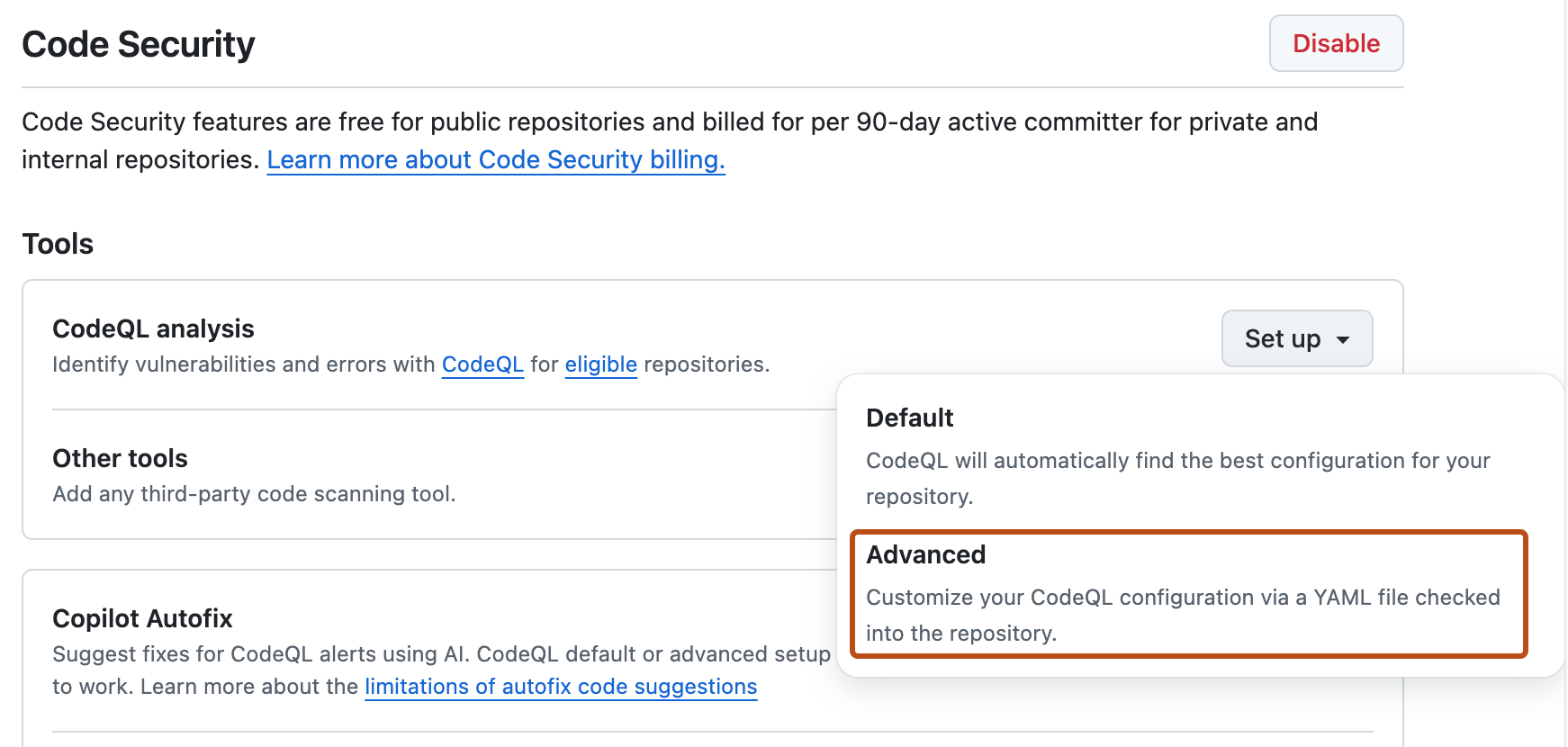

Faites défiler jusqu’à «Code scanning », dans la ligne «CodeQL analyse », sélectionnez Configurer, puis cliquez sur Avancé.

Remarque

Si vous passez de la configuration par défaut à la configuration avancée, dans la ligne «CodeQL analyse », sélectionnez , puis cliquez sur Basculer vers avancé. Dans la fenêtre contextuelle qui s’affiche, cliquez sur Désactiver CodeQL.

-

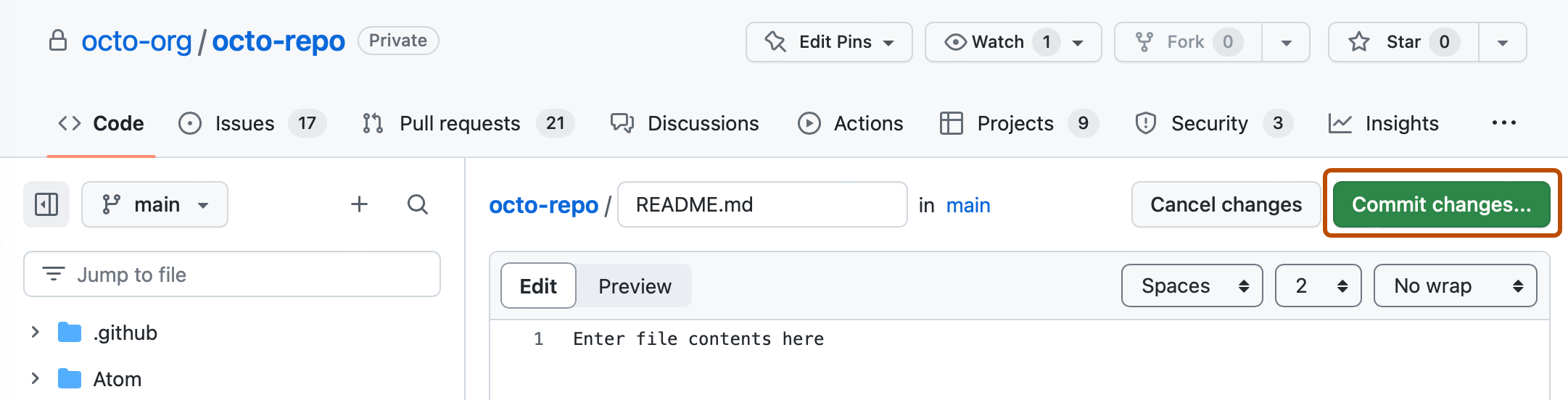

Pour personnaliser la façon dont code scanning votre code est analysé, modifiez le flux de travail.

En règle générale, vous pouvez valider le Workflow d’analyse CodeQL sans apporter de modifications. Toutefois, de nombreux workflows tiers nécessitent une configuration supplémentaire. Lisez donc les commentaires dans le workflow avant de commiter.

Pour plus d’informations, consultez « Options de configuration de flux de travail pour l’analyse du code » et « Analyse CodeQL pour les langages compilés ».

-

Cliquez sur Commiter les changements... pour afficher le formulaire de commit des changements.

-

Dans le champ de message de commit, tapez un message de commit.

-

Indiquez si vous voulez commiter directement dans la branche par défaut ou créer une branche et démarrer une demande de tirage (pull request).

-

Cliquez sur Commiter le nouveau fichier pour commiter le fichier de workflow dans la branche par défaut ou sur Proposer un nouveau fichier pour commiter le fichier dans une nouvelle branche.

-

Si vous avez créé une branche, cliquez sur Créer une demande de tirage et ouvrez une demande de tirage pour fusionner votre changement dans la branche par défaut.

Dans la suggestion Workflow d’analyse CodeQL, code scanning est configuré pour analyser votre code chaque fois que vous envoyez une modification à la branche par défaut ou à toutes les branches protégées, ou déclenchez une pull request sur la branche par défaut. Par conséquent, code scanning commencera maintenant.

Les déclencheurs on:pull_request et on:push pour l’analyse du code sont chacun utiles à des fins différentes. Consultez Options de configuration de flux de travail pour l’analyse du code et Déclenchement d’un workflow.

Pour en savoir plus sur l’activation en bloc, consultez Définition d’une configuration avancée pour l’analyse de code avec CodeQL à grande échelle.

Étapes suivantes

Une fois que votre flux de travail s’exécute correctement au moins une fois, vous êtes prêt à commencer à examiner et à résoudre code scanning les alertes. Pour plus d’informations sur les alertes code scanning, consultez À propos des alertes d’analyse du code et Évaluation des alertes d’analyse du code pour votre référentiel.

Découvrez comment code scanning les exécutions agissent sur les requêtes de tirage comme des vérifications, consultez Triage des alertes d’analyse du code dans les demandes de tirage (pull request).

Vous trouverez des informations détaillées sur votre code scanning configuration, y compris les horodatages pour chaque analyse et le pourcentage de fichiers analysés, dans la page d’état de l’outil. Pour plus d’informations, consultez « Utiliser la page d’état de l’outil pour l’analyse du code ».

Lectures complémentaires

-

[AUTOTITLE](/code-security/code-scanning/managing-code-scanning-alerts/triaging-code-scanning-alerts-in-pull-requests). -

[AUTOTITLE](/account-and-profile/managing-subscriptions-and-notifications-on-github/setting-up-notifications/configuring-notifications#github-actions-notification-options). -

[AUTOTITLE](/code-security/code-scanning/creating-an-advanced-setup-for-code-scanning/customizing-your-advanced-setup-for-code-scanning). -

[AUTOTITLE](/code-security/code-scanning/managing-your-code-scanning-configuration/viewing-code-scanning-logs).