Dependabot の概要

このクイック スタート ガイドでは、依存関係のセキュリティで保護されたバージョンを使用するように、 Dependabotの設定と有効化、 Dependabot alertsの表示、リポジトリの更新について説明します。

Dependabot は、依存関係の管理に役立つ 3 つの異なる機能で構成されています。

- Dependabot alerts: リポジトリで使われている依存関係の脆弱性についてユーザーに通知します。

- Dependabot security updates: 使われている依存関係のうち、既知のセキュリティ脆弱性があるものを更新するための pull request を自動的に生成します。

- Dependabot version updates: 依存関係を最新に保つための pull request を自動的に生成します。

[前提条件]

Dependabot alertsでGitHub機能を使用する前に、エンタープライズ管理者がインスタンスのDependabotを有効にする必要があります。 詳しくは、「[AUTOTITLE](/admin/configuration/configuring-github-connect/enabling-dependabot-for-your-enterprise#enabling-dependabot-alerts)」をご覧ください。

このガイドでは、デモ リポジトリを使用して、依存関係の脆弱性Dependabot検出する方法、Dependabot alertsのGitHubを確認する方法、およびこれらのアラートを調査、修正、または無視する方法を説明します。

まず、デモ リポジトリをフォークする必要があります。

-

[ https://github.com/dependabot/demo ](https://github.com/dependabot/demo?ref_product=supply-chain-security&ref_type=engagement&ref_style=text) に移動します。 - ページの右上にある**** フォークをクリックします。

- 所有者を選択し ( GitHub 個人アカウントを選択できます)、リポジトリ名を入力します。 リポジトリのフォークについて詳しくは、「リポジトリをフォークする」を参照してください。

-

**[フォークの作成]** をクリックします。

リポジトリの Dependabot を有効にする

「前提条件」でフォークしたリポジトリで、以下の手順に従う必要があります。

-

GitHub で、リポジトリのメイン ページに移動します。

-

リポジトリ名の下にある [Settings] をクリックします。 [設定] タブが表示されない場合は、 [] ドロップダウン メニューを選び、 [設定] をクリックします。

![タブを示すリポジトリ ヘッダーのスクリーンショット。 [設定] タブが濃いオレンジ色の枠線で強調表示されています。](/assets/cb-28260/images/help/repository/repo-actions-settings.png)

-

サイドバーの [Security] セクションで、[ Code security and analysis] をクリックします。

-

[Dependabot] で、Dependabot alerts、Dependabot security updates、および Dependabot version updates を 有効にする をクリックします。

-

**有効化**をクリックした場合、リポジトリ内の`/.github`ディレクトリにGitHubによって自動的に作成される既定の`dependabot.yml`構成ファイルを編集できます。

リポジトリの Dependabot version updates を有効にするには、通常、既定のファイルを編集して変更をコミットすることで、ニーズに合わせてこのファイルを構成します。 例として、「Dependabot バージョンの更新の構成」で提供されるスニペットを参照できます。

メモ

依存関係グラフがリポジトリに対してまだ有効になっていない場合、 GitHub は、 Dependabotを有効にすると自動的に有効になります。

これらの各 Dependabot 機能の構成の詳細については、「 Dependabot アラートの構成、 Dependabot セキュリティの更新の構成、 Dependabot バージョンの更新の構成」を参照してください。

リポジトリの Dependabot alerts の表示

リポジトリDependabot alerts有効になっている場合は、リポジトリの [ Security] タブで**** を表示できます。 前のセクションで有効にしたフォークされたリポジトリ Dependabot alerts 使用できます。

-

GitHub で、リポジトリのメイン ページに移動します。

-

リポジトリ名の下にある [Security] をクリックします。 [Security] タブが表示されない場合は、 ドロップダウン メニューを選んでから、[Security] をクリックします。

![タブを示すリポジトリ ヘッダーのスクリーンショット。 [セキュリティ] タブが濃いオレンジ色の枠線で強調表示されています。](/assets/cb-17801/images/help/repository/security-tab.png)

-

セキュリティの概要の [脆弱性アラート] サイドバーで、 Dependabot をクリックします。 このオプションがない場合は、セキュリティ アラートにアクセスできないため、アクセス権を付与する必要があることを意味します。 詳細については、「リポジトリのセキュリティと分析設定を管理する」を参照してください。

![[Dependabot] タブが濃いオレンジ色のアウトラインで強調表示されている、セキュリティの概要のスクリーンショット。](/assets/images/enterprise/repository/dependabot-alerts-tab.png) -

Dependabot alerts ページで開いているアラートを確認します。 既定では、このページに、未解決のアラートが一覧表示される **[未解決]** タブが表示されます ( **[解決済み]** をクリックすると、解決済みのアラートを表示できます)。

さまざまなフィルターまたはラベルを使用して、リスト内の Dependabot alerts をフィルター処理できます。 詳しくは、「Dependabot アラートの表示と更新」をご覧ください。 また、 Dependabot 自動トリアージ ルール を使用して、関心のない誤検知アラートやアラートを除外することもできます。 詳しくは、「Dependabot 自動トリアージ ルールについて」をご覧ください。

-

`javascript/package-lock.json` ファイルで「Command Injection in lodash」のアラートをクリックします。 アラートの詳細ページに、次の情報が表示されます (情報によっては、すべてのアラートに適用されない場合があることに注意してください)。* Dependabot脆弱性を修正するプル要求を作成したかどうか。 [セキュリティ更新プログラムの確認] をクリックして、推奨されるセキュリティ更新プログラムを確認できます。

- 関連するパッケージ

- 影響を受けるバージョン

- 修正プログラムが適用されたバージョン

- 脆弱性の簡単な説明

-

必要に応じて、ページの右側にある情報を調べることもできます。 スクリーンショットに示されている情報の一部は、すべてのアラートに適用されない場合があります。

- Severity

- CVSS metrics: CVSS レベルを使って重大度レベルを割り当てています。 詳しくは、「GitHub Advisory Database について」をご覧ください。

- タグ

- Weaknesses: 脆弱性に関連する CWE の一覧 (該当する場合)

- CVE ID: 脆弱性の一意の CVE 識別子 (該当する場合)

- GHSA ID: GitHub Advisory Databaseの対応するアドバイザリの一意識別子。 詳しくは、「GitHub Advisory Database について」をご覧ください。

- オプションでGitHub Advisory Databaseのアドバイザリに移動することができます。

- この脆弱性の影響を受けるすべてのリポジトリを表示するオプション

- このアドバイザリの改善を提案するオプション GitHub Advisory Database

Dependabot alertsの表示、優先順位付け、並べ替えの詳細については、「[AUTOTITLE](/code-security/dependabot/dependabot-alerts/viewing-and-updating-dependabot-alerts)」を参照してください。

Dependabotアラートの修正または無視

Dependabot alertsでGitHubを修正または無視できます。 引き続き、例としてフォークしたリポジトリと前のセクションで説明した "Command Injection in lodash" アラートを使いましょう。

- リポジトリの [ Dependabot alerts ] タブに移動します。 詳細については、上記の 「リポジトリの Dependabot alerts の表示 」セクションを参照してください。

- アラートをクリックします。

-

`javascript/package-lock.json` ファイルで「Command Injection in lodash」のアラートをクリックします。 - アラートを確認します。 次のようにすることができます。

-

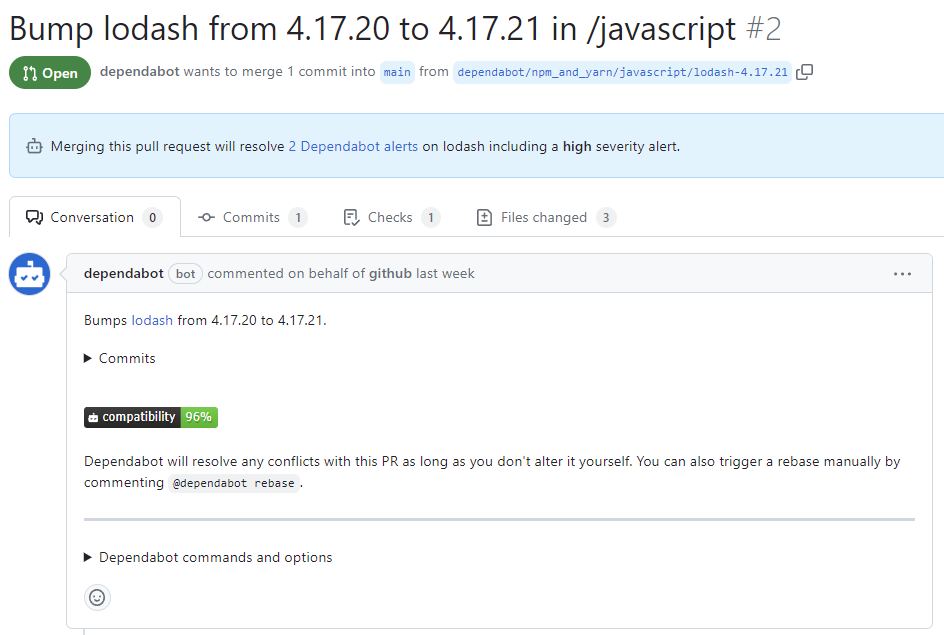

推奨されるセキュリティ更新プログラムを確認するには、 [セキュリティ更新プログラムの確認] をクリックします。 これにより、セキュリティ修正プログラムを使用して Dependabot によって生成されたプル要求が開きます。

- pull request の説明で、 [コミット] をクリックして、pull request に含まれるコミットを調べることができます。

-

**また、Dependabotコマンドとオプション**をクリックして、pull request の操作に使用できるコマンドについて学習することもできます。 - 依存関係を更新して脆弱性を解決する準備ができたら、プルリクエストをマージしてください。

-

アラートを無視する場合

-

アラートの詳細ページに戻ります。

-

右上隅にある [アラートを無視] をクリックします。

![[Dismiss alert] ボタン、ドロップダウン メニュー オプション、[Dismissal comment] ボックスがオレンジ色の枠線で囲まれたアラートの詳細ページのスクリーンショット。](/assets/cb-63399/images/help/repository/dismiss-alert-demo-repo.png)

-

アラートを無視する理由を選びます。

-

必要に応じて、無視のコメントを追加します。 無視のコメントはアラート タイムラインに追加され、監査と報告の間に正当な理由として使用できます。

-

**[アラートを無視]** をクリックします。 このアラートは、アラート リストの **[未解決]** タブに表示されなくなり、 **[解決済み]** タブで確認できます。 Dependabot alertsの確認と更新の詳細については、「[AUTOTITLE](/code-security/dependabot/dependabot-alerts/viewing-and-updating-dependabot-alerts#reviewing-and-fixing-alerts)」を参照してください。

-

-

トラブルシューティング

次の場合、トラブルシューティングが必要になることがあります。 * Dependabot は、アラートを修正するためのプル要求の作成をブロックされます。 * Dependabotによって報告される情報は、期待したものではありません。

詳しくは、「Dependabot エラー」と「脆弱な依存関係の検出」をそれぞれ参照してください。

次のステップ

Dependabot更新プログラムの構成の詳細については、「[AUTOTITLE](/code-security/dependabot/dependabot-security-updates/configuring-dependabot-security-updates)」および[「AUTOTITLE](/code-security/dependabot/dependabot-version-updates/configuring-dependabot-version-updates)」を参照してください。

組織の Dependabot の構成の詳細については、 Dependabot アラートの構成 を参照してください。

Dependabotによって開かれたプル要求の表示の詳細については、[AUTOTITLE を](/code-security/dependabot/working-with-dependabot/managing-pull-requests-for-dependency-updates#viewing-dependabot-pull-requests)参照してください。

Dependabot alertsに貢献するセキュリティ アドバイザリの詳細については、[AUTOTITLE](/code-security/security-advisories/working-with-global-security-advisories-from-the-github-advisory-database/browsing-security-advisories-in-the-github-advisory-database) を参照してください。

Dependabot alertsに関する通知の構成の詳細については、[AUTOTITLE](/code-security/dependabot/dependabot-alerts/configuring-notifications-for-dependabot-alerts) を参照してください。