리포지토리에 대한 사용자 지정 패턴 정의

사용자 지정 패턴을 정의하기 전에, 리포지토리에서 secret scanning이(가) 활성화되었는지 확인해야 합니다. 자세한 내용은 리포지토리의 비밀 스캔 활성화을(를) 참조하세요.

-

GitHub에서 리포지토리의 기본 페이지로 이동합니다.

-

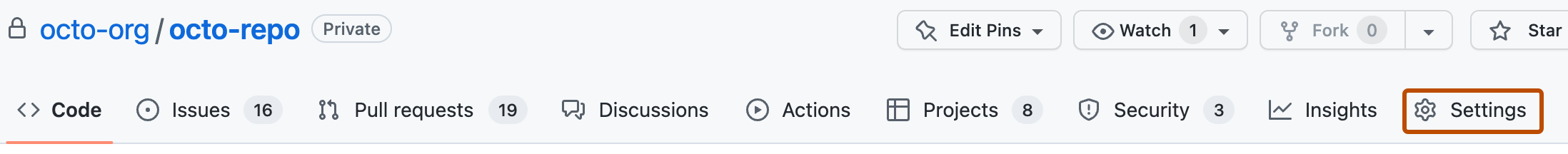

리포지토리 이름 아래에서 Settings를 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

사이드바의 "Security" 섹션에서 Code security and analysis 를 클릭합니다.

-

"Code security and analysis"에서 "GitHub Advanced Security"를 찾습니다.

-

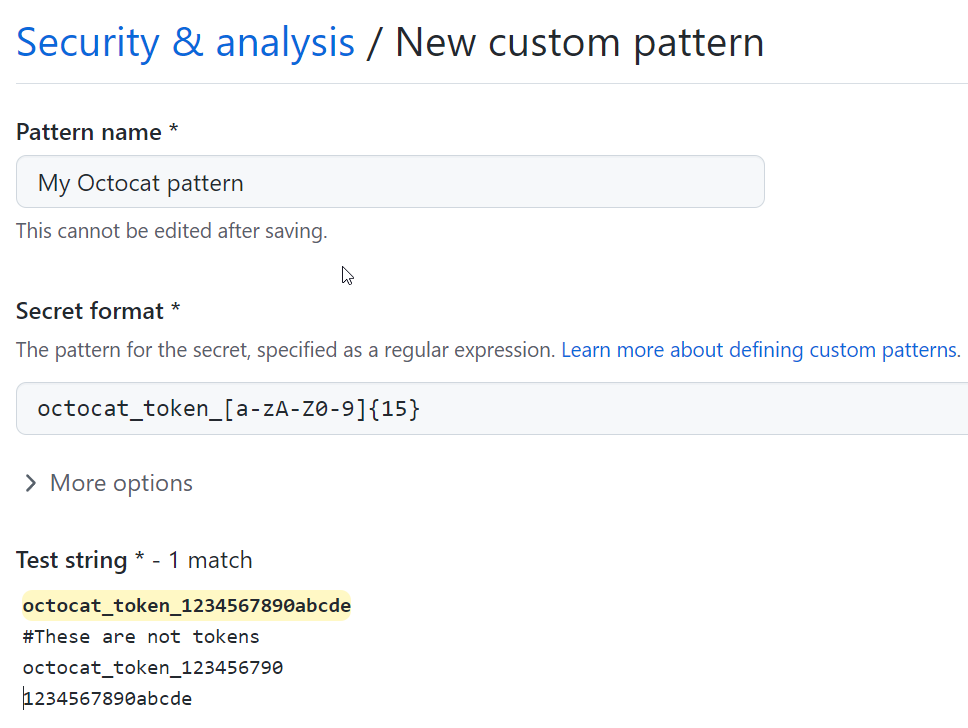

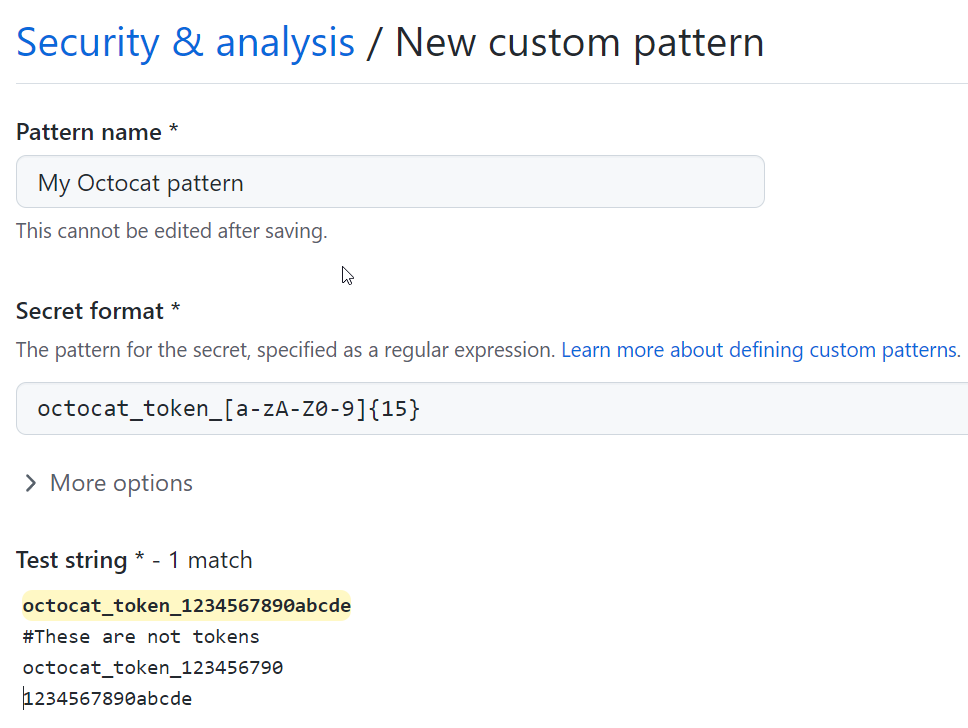

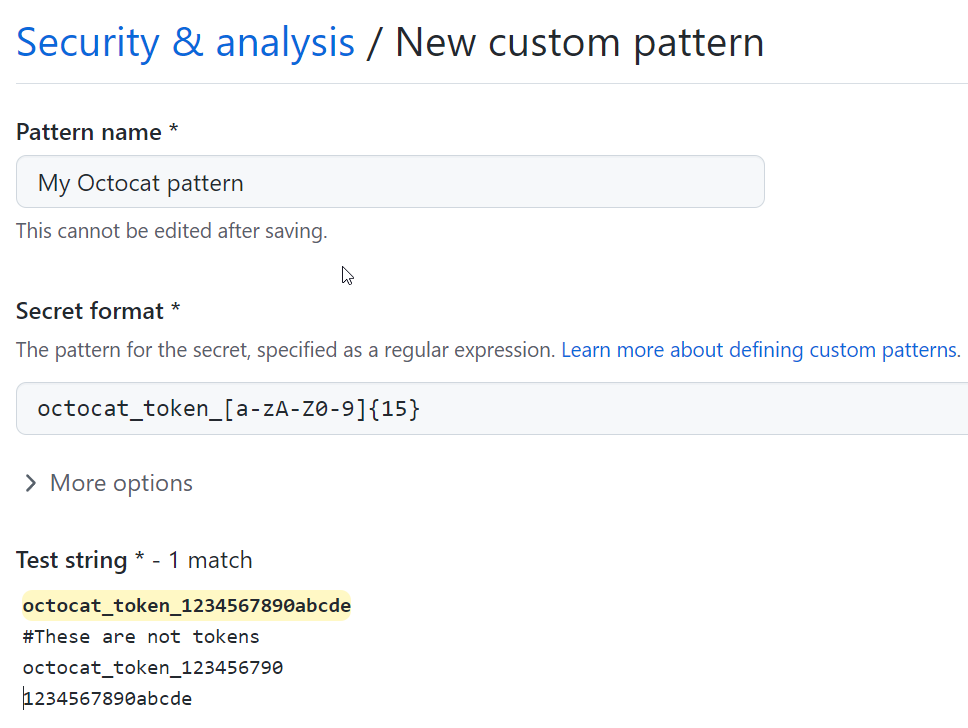

"Secret scanning"의 "사용자 지정 패턴"에서 새 패턴을 클릭합니다. 1. 새 사용자 지정 패턴에 대한 세부 정보를 입력합니다. 적어도 패턴의 이름과 비밀 패턴 형식에 대한 정규식을 제공해야 합니다.

- "패턴 이름" 필드에 패턴 이름을 입력합니다.

- "비밀 형식" 필드에 비밀 패턴 형식에 대한 정규식을 입력합니다.

-

**기타 옵션<svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-chevron-down" aria-label="chevron-down" role="img"><path d="M12.78 5.22a.749.749 0 0 1 0 1.06l-4.25 4.25a.749.749 0 0 1-1.06 0L3.22 6.28a.749.749 0 1 1 1.06-1.06L8 8.939l3.72-3.719a.749.749 0 0 1 1.06 0Z"></path></svg>** 을 클릭하여 다른 주변 콘텐츠나 비밀 형식에 대한 추가 일치 요구 사항을 제공할 수 있습니다. [AUTOTITLE](/code-security/reference/secret-security/custom-patterns#syntax-for-manually-defining-custom-patterns)을(를) 참조하세요. - 구성이 예상하는 패턴과 일치하는지 확인하는 샘플 테스트 문자열을 제공합니다.

-

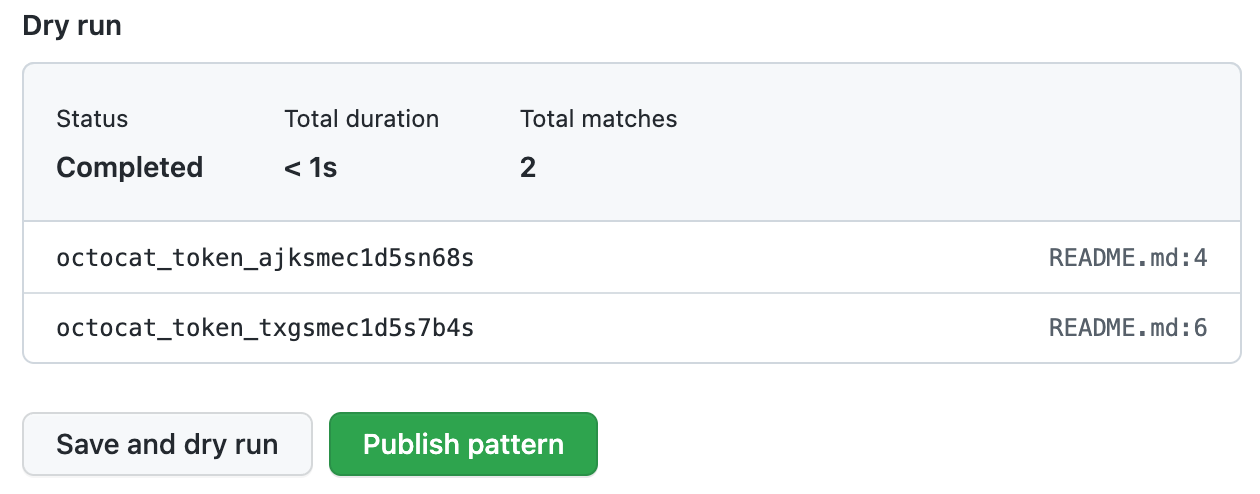

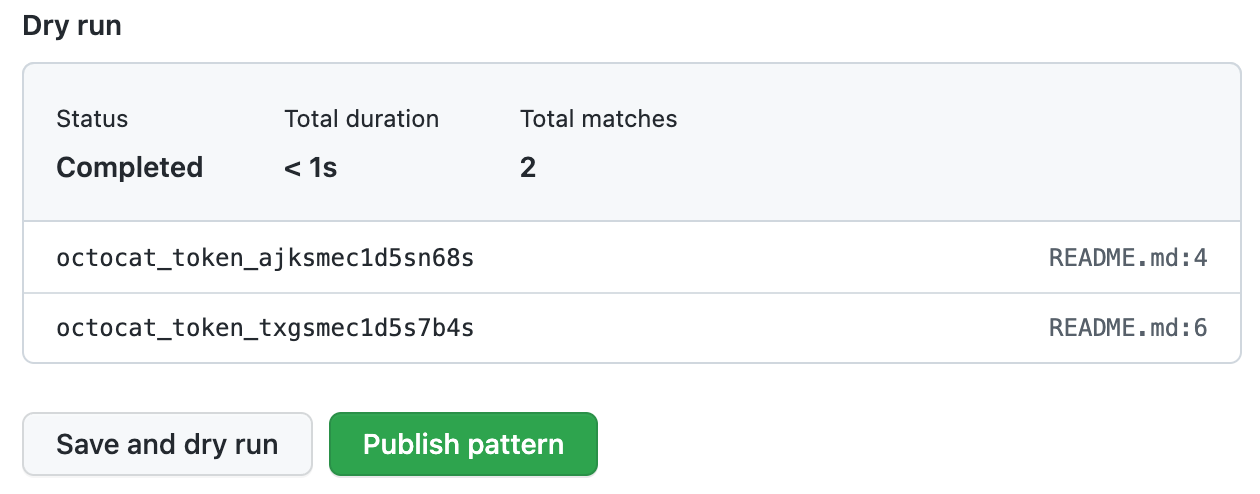

새 사용자 지정 패턴을 테스트할 준비가 되면 경고를 만들지 않고 리포지토리에서 일치 항목을 식별하기 위해 저장 및 시험 실행을 클릭합니다.

-

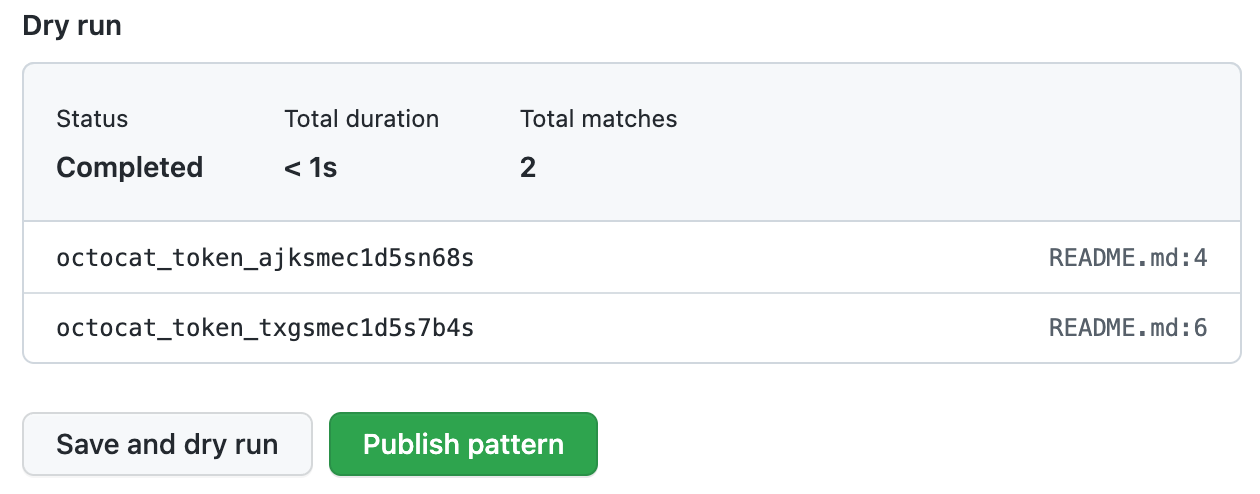

시험 실행이 완료되면 결과 샘플(최대 1,000개)이 표시됩니다. 결과를 검토하고 가양성 결과를 식별합니다.

-

새 사용자 지정 패턴을 편집하여 결과와 관련한 문제를 해결합니다. 변경 내용을 테스트하려면 저장 및 시험 실행을 클릭합니다.

-

새 사용자 지정 패턴에 만족하면 게시 패턴을 클릭합니다.

-

선택적으로, 사용자 지정 패턴에 대한 푸시 보호를 활성화하려면 활성화를 클릭합니다. 자세한 내용은 푸시 보호에 대해을(를) 참조하세요.

참고

"활성화" 버튼은 시험 실행이 성공하고 패턴을 게시한 후에만 사용할 수 있습니다.

패턴이 생성된 후 secret scanning은 GitHub 리포지토리에 있는 모든 분기에서 전체 Git 기록의 비밀을 검색합니다. 비밀 검사 경고 보기 관련 자세한 내용은 비밀 검사 경고 관리을(를) 참조하세요.

조직에 대한 사용자 지정 패턴 정의

사용자 지정 패턴을 정의하려면 먼저 secret scanning을 조직에서 검사하려는 리포지토리에 사용하도록 설정해야 합니다. 조직의 모든 리포지토리에서 secret scanning을(를) 활성화하려면 조직의 보안 및 분석 설정 관리을(를) 참조하세요.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직 옆에 있는 설정을 클릭합니다.

-

사이드바의 "Security" 섹션에서 Code security and analysis를 클릭합니다.

-

"Code security and analysis"에서 "GitHub Advanced Security"를 찾습니다.

-

“비밀 검사”의 "사용자 지정 패턴"에서 새 패턴을 클릭합니다.

-

새 사용자 지정 패턴에 대한 세부 정보를 입력합니다. 적어도 패턴의 이름과 비밀 패턴 형식에 대한 정규식을 제공해야 합니다.

- "패턴 이름" 필드에 패턴 이름을 입력합니다.

- "비밀 형식" 필드에 비밀 패턴 형식에 대한 정규식을 입력합니다.

-

**기타 옵션<svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-chevron-down" aria-label="chevron-down" role="img"><path d="M12.78 5.22a.749.749 0 0 1 0 1.06l-4.25 4.25a.749.749 0 0 1-1.06 0L3.22 6.28a.749.749 0 1 1 1.06-1.06L8 8.939l3.72-3.719a.749.749 0 0 1 1.06 0Z"></path></svg>** 을 클릭하여 다른 주변 콘텐츠나 비밀 형식에 대한 추가 일치 요구 사항을 제공할 수 있습니다. [AUTOTITLE](/code-security/reference/secret-security/custom-patterns#syntax-for-manually-defining-custom-patterns)을(를) 참조하세요. - 구성이 예상하는 패턴과 일치하는지 확인하는 샘플 테스트 문자열을 제공합니다.

-

새 사용자 지정 패턴을 테스트할 준비가 되면 경고를 만들지 않고 선택한 리포지토리에서 일치 항목을 식별하기 위해 저장 및 시험 실행을 클릭합니다.

-

시험 실행을 수행할 리포지토리를 선택합니다.

- 조직 전체에 대한 시험 실행을 수행하려면 조직의 모든 리포지토리를 선택합니다.

- 시험 실행을 수행할 리포지토리를 지정하려면 선택한 리포지토리를 선택한 다음 최대 10개의 리포지토리를 검색하여 선택합니다.

-

새 사용자 지정 패턴을 테스트할 준비가 되면 실행을 클릭합니다.

-

시험 실행이 완료되면 결과 샘플(최대 1,000개)이 표시됩니다. 결과를 검토하고 가양성 결과를 식별합니다.

-

새 사용자 지정 패턴을 편집하여 결과와 관련한 문제를 해결합니다. 변경 내용을 테스트하려면 저장 및 시험 실행을 클릭합니다.

-

새 사용자 지정 패턴에 만족하면 게시 패턴을 클릭합니다.

-

선택적으로, 사용자 지정 패턴에 대한 푸시 보호를 활성화하려면 활성화를 클릭합니다. 자세한 내용은 푸시 보호에 대해을(를) 참조하세요.

참고

- 푸시 보호를 사용하는 옵션은 게시된 패턴에 대해서만 표시됩니다.

- 사용자 지정 패턴에 대한 푸시 보호는 푸시 보호가 사용하도록 설정된 secret scanning이(가) 있는 조직의 리포지토리에만 적용됩니다.

- 일반적으로 발견되는 사용자 지정 패턴에 푸시 보호를 사용하도록 설정하면 기여자에 방해가 될 수 있습니다.

패턴이 만들어지면 secret scanning에서 모든 분기의 전체 Git 기록을 포함하여 조직의 리포지토리에 있는 모든 비밀을 검사합니다. 조직 소유자와 리포지토리 관리자는 검색된 모든 비밀에 대해 경고를 받고 비밀이 검색된 리포지토리에서 경고를 검토할 수 있습니다. 비밀 검사 경고 보기 관련 자세한 내용은 비밀 검사 경고 관리을(를) 참조하세요.

엔터프라이즈 계정에 대한 사용자 지정 패턴 정의

사용자 지정 패턴을 정의하려면 먼저 비밀 검사를 엔터프라이즈 계정에 사용하도록 설정해야 합니다. 자세한 내용은 사용자의 엔터프라이즈에서 GitHub Advanced Security 활성화을(를) 참조하세요.

참고

- 엔터프라이즈 수준에서 사용자 지정 패턴의 작성자만 패턴을 편집하고 시험 실행에서 사용할 수 있습니다.

- 데이터 재사용 가능한 시크릿 스캐닝. 드라이 런 엔터프라이즈 권한 %}

-

GitHub Enterprise Server의 오른쪽 위 모서리에서 프로필 사진과 Enterprise settings를 차례로 클릭합니다.

-

페이지의 왼쪽에 있는 엔터프라이즈 계정 사이드바에서 정책을 클릭합니다.

-

"정책"에서 Code security and analysis 를 클릭합니다.

-

"Code security and analysis" 아래에서 보안 기능을 클릭하세요.

-

"비밀 검사 사용자 지정 패턴" 아래에서 새 패턴을 클릭합니다.

-

새 사용자 지정 패턴에 대한 세부 정보를 입력합니다. 적어도 패턴의 이름과 비밀 패턴 형식에 대한 정규식을 제공해야 합니다.

- "패턴 이름" 필드에 패턴 이름을 입력합니다.

- "비밀 형식" 필드에 비밀 패턴 형식에 대한 정규식을 입력합니다.

-

**기타 옵션<svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-chevron-down" aria-label="chevron-down" role="img"><path d="M12.78 5.22a.749.749 0 0 1 0 1.06l-4.25 4.25a.749.749 0 0 1-1.06 0L3.22 6.28a.749.749 0 1 1 1.06-1.06L8 8.939l3.72-3.719a.749.749 0 0 1 1.06 0Z"></path></svg>** 을 클릭하여 다른 주변 콘텐츠나 비밀 형식에 대한 추가 일치 요구 사항을 제공할 수 있습니다. [AUTOTITLE](/code-security/reference/secret-security/custom-patterns#syntax-for-manually-defining-custom-patterns)을(를) 참조하세요. - 구성이 예상하는 패턴과 일치하는지 확인하는 샘플 테스트 문자열을 제공합니다.

-

새 사용자 지정 패턴을 테스트할 준비가 되면 경고를 만들지 않고 엔터프라이즈에서 일치 항목을 식별하기 위해 저장 및 시험 실행을 클릭합니다.

-

시험 실행을 수행할 리포지토리를 최대 10개까지 검색하여 선택합니다.

-

새 사용자 지정 패턴을 테스트할 준비가 되면 실행을 클릭합니다.

-

시험 실행이 완료되면 결과 샘플(최대 1,000개)이 표시됩니다. 결과를 검토하고 가양성 결과를 식별합니다.

-

새 사용자 지정 패턴을 편집하여 결과와 관련한 문제를 해결합니다. 변경 내용을 테스트하려면 저장 및 시험 실행을 클릭합니다.

-

새 사용자 지정 패턴에 만족하면 게시 패턴을 클릭합니다.

-

선택적으로, 사용자 지정 패턴에 대한 푸시 보호를 활성화하려면 활성화를 클릭합니다. 자세한 내용은 푸시 보호에 대해을(를) 참조하세요.

참고

- 사용자 지정 패턴에 푸시 보호를 사용하도록 설정하려면 엔터프라이즈 수준에서 푸시 보호로 secret scanning을(를) 사용하도록 설정해야 합니다.

- 일반적으로 발견되는 사용자 지정 패턴에 푸시 보호를 사용하도록 설정하면 기여자에 방해가 될 수 있습니다.

패턴이 생성되면, secret scanning은(는) GitHub Advanced Security이(가) 활성화된 조직 내 리포지토리에서 모든 비밀을 검사하며, 모든 분기의 전체 Git 기록을 포함합니다. 조직 소유자와 리포지토리 관리자는 검색된 모든 비밀에 대해 경고를 받고 비밀이 검색된 리포지토리에서 경고를 검토할 수 있습니다. 비밀 검사 경고 보기 관련 자세한 내용은 비밀 검사 경고 관리을(를) 참조하세요.

추가 읽기

-

[AUTOTITLE](/code-security/secret-scanning/using-advanced-secret-scanning-and-push-protection-features/custom-patterns/managing-custom-patterns) -

[AUTOTITLE](/code-security/secret-scanning/using-advanced-secret-scanning-and-push-protection-features/custom-patterns/metrics-for-custom-patterns)