Depois de executar uma análise inicial do código com a configuração padrão, você pode fazer alterações na configuração para atender melhor às suas necessidades. Consulte Sobre os tipos de instalação para verificação de código.

Personalizar a definição existente da configuração padrão

-

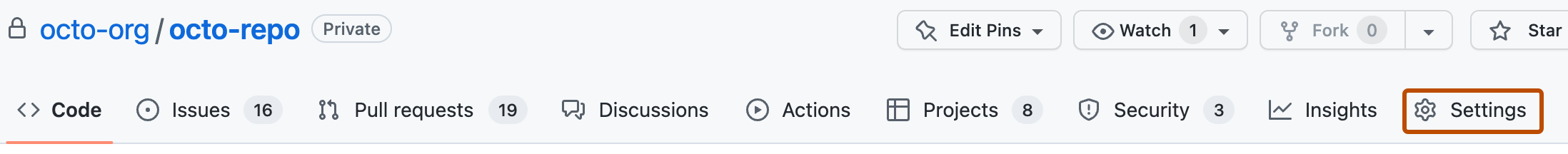

Em GitHub, acesse a página principal do repositório.

-

No nome do repositório, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Security" da barra lateral, clique em Code security.

-

Na linha "CodeQL análise" da seção "Code scanning", selecione e clique em Exibir CodeQL configuração.

-

Na janela "CodeQL configuração padrão", clique em Editar.

-

Opcionalmente, na seção "Linguagens", selecione ou desmarque as linguagens para análise.

-

Opcionalmente, na linha “Query suite” da seção “Scan settings”, selecione um conjunto diferente de consultas para executar em seu código.

-

Opcionalmente, para usar executores rotulados, na seção "Tipo de executor" da caixa de diálogo modal "

configuração padrão", selecione Executor padrão para abrir um menu suspenso, e então selecioneExecutor rotulado . Em seguida, ao lado de "Rótulo do runner", insira o rótulo de um runner autohospedado ou GitHub hospedado existente. Para obter mais informações, consulte Como definir a configuração padrão da verificação de código. -

(Versão prévia pública) Opcionalmente, na linha "Modelo de ameaça" da seção "Configurações de verificação", selecione Fontes remotas e locais. Essa opção só está disponível para repositórios com código em um idioma com suporte: Java/Kotlin e C#.

-

Para atualizar sua configuração, bem como executar uma análise inicial do seu código com a nova configuração, clique em Salvar alterações. Todas as análises futuras usarão sua nova configuração.

Definindo as severidades de alerta que causam uma falha de verificação para uma solicitação de pull

Você pode usar conjuntos de regras para evitar que pull requests sejam mesclados quando uma das seguintes condições for atendida:

- Uma ferramenta necessária localiza um alerta code scanning de uma severidade definida no conjunto de regras.

- A análise da ferramenta necessária ainda está em andamento.

- Uma ferramenta necessária não está configurada para o repositório.

Para obter mais informações, consulte Definir proteção contra mesclagem de verificação de código. Para obter informações gerais sobre conjuntos de regras, confira Sobre os conjuntos de regras.

Como incluir fontes locais de dados afetados na configuração padrão

Observação

Modelos de riscos estão em versão prévia pública e estão sujeitos a alterações. Durante o versão prévia pública, os modelos de risco são compatíveis apenas com a análise para Java/Kotlin e C#.

Se sua base de código considera apenas solicitações de rede remota como fontes potenciais de dados afetados, recomendamos usar o modelo de risco padrão. Se sua base de código considerar fontes diferentes de solicitações de rede para potencialmente conter dados contaminados, você poderá usar modelos de ameaça para adicionar essas fontes adicionais à sua CodeQL análise. Durante o versão prévia pública, você pode adicionar fontes locais (por exemplo: argumentos de linha de comando, variáveis de ambiente, sistemas de arquivos e bancos de dados) que sua base de código pode considerar como fontes adicionais de dados contaminados.

Você pode editar o modelo de risco usado em uma configuração de instalação padrão. Para obter mais informações, consulte Personalizar a definição existente da configuração padrão.

Estendendo a cobertura do CodeQL com conjuntos de modelos CodeQL na configuração padrão

Observação

Atualmente, os pacotes de modelo do CodeQL estão em versão prévia pública e estão sujeitos a alterações. Os pacotes de modelos são compatíveis com a análise do C/C++, C#, Java/Kotlin, Python, e Ruby.

O editor de modelos do CodeQL na extensão CodeQL para Visual Studio Code dá suporte a dependências de modelagem para C#, Java/Kotlin, Python e Ruby.

Se você usar estruturas e bibliotecas que não são reconhecidas pelas bibliotecas padrão incluídas CodeQL, você poderá modelar suas dependências e estender code scanning a análise. Para obter mais informações, consulte linguagens e estruturas com suporte na documentação para CodeQL.

Para a configuração padrão, você precisa definir os modelos de suas dependências adicionais em CodeQL pacotes de modelos. Você pode estender a cobertura na configuração padrão com CodeQL pacotes de modelo para repositórios individuais, ou em larga escala para todos os repositórios de uma organização.

Para obter mais informações sobre pacotes de modelos CodeQL e sobre como escrever seus próprios modelos, consulte Usar o editor de modelos do CodeQL.

Estender a cobertura de um repositório

- No diretório

.github/codeql/extensionsdo repositório, copie o diretório do pacote de modelos que deve incluir um arquivocodeql-pack.ymle quaisquer arquivos.ymlcontendo modelos adicionais para as bibliotecas ou estruturas que você deseja incluir em sua análise. - Os pacotes de modelo serão detectados e usados automaticamente em sua code scanning análise.

- Se você alterar posteriormente sua configuração para usar a configuração avançada, qualquer pacote de modelos no diretório

.github/codeql/extensionsainda será reconhecido e usado.

Estender a cobertura para todos os repositórios em uma organização

Observação

Se você estender a cobertura com CodeQL pacotes de modelo para todos os repositórios em uma organização, os pacotes de modelo que você especificar deverão ser publicados no registro de contêiner associado à GitHub Enterprise Server instância (https://containers.HOSTNAME) e estar acessíveis aos repositórios que executam code scanning. Para obter mais informações, consulte Trabalhando com o registro de contêiner.

-

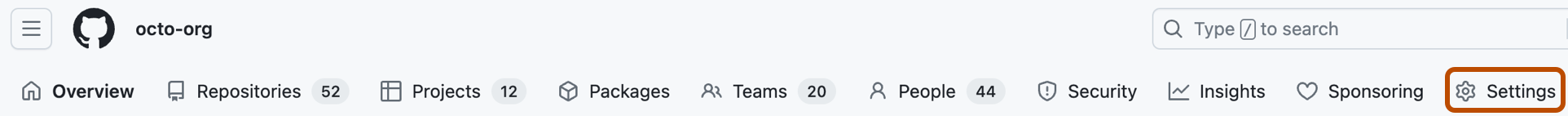

No canto superior direito de GitHub, clique na foto de perfil e clique em Your organizations.

-

No nome da organização, clique em Settings. Caso não consiga ver a guia "Configurações", selecione o menu suspenso , clique em Configurações.

-

Na seção "Security" da barra lateral, clique em Code security e, em seguida, em Global settings.

-

Localize a seção "Code scanning".

-

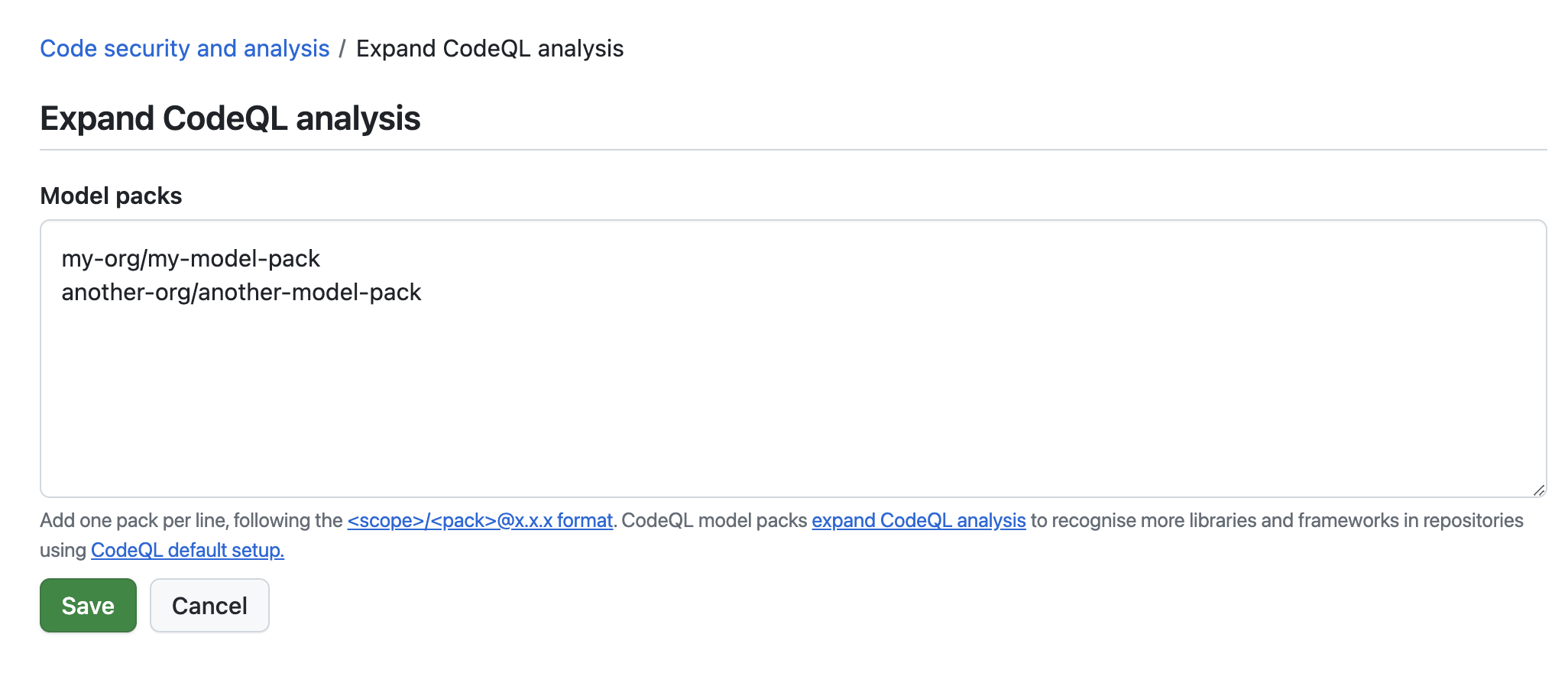

Ao lado de "Expandir CodeQL análise", clique em Configurar.

-

Insira referências aos pacotes de modelos publicados que você deseja usar, uma por linha, e clique em Salvar.

-

Os pacotes de modelos serão detectados e usados automaticamente quando code scanning executado em qualquer repositório da organização com a configuração padrão habilitada.

Personalização adicional

Se você precisar alterar outros aspectos da configuração code scanning , considere configurar a configuração avançada. Consulte Como definir a configuração avançada para verificação de código.