Você pode encontrar e filtrar verificação de segredos na guia Security do repositório. Para saber mais sobre alertas e os diferentes tipos que você pode encontrar, consulte Sobre alertas secretos de verificação.

Exibindo alertas

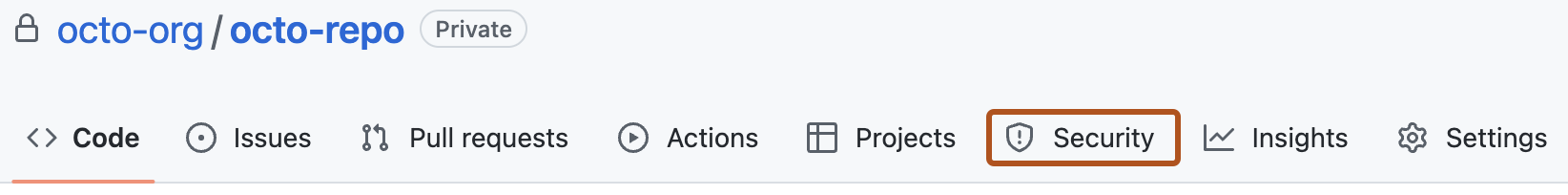

Os alertas de secret scanning são exibidos na guia Security do repositório.

-

Em GitHub, acesse a página principal do repositório.

-

Abaixo do nome do repositório, clique em Security. Caso não consiga ver a guia "Security", selecione o menu suspenso e clique em Security.

-

Na barra lateral esquerda, em "Alertas de vulnerabilidade", clique em Secret scanning.

-

Opcionalmente, alterne para "Genérico" para ver alertas para padrões que não são de provedor ou segredos genéricos detectados.

-

Em "Secret scanning", clique no alerta que você deseja exibir.

Observação

Somente pessoas com permissões de administrador para o repositório que contém um segredo vazado podem exibir detalhes de alerta de segurança e metadados de token para um alerta. Os proprietários da empresa podem solicitar acesso temporário ao repositório com essa finalidade.

Filtragem de alertas

Você pode aplicar vários filtros à lista de alertas para ajudar a encontrar os alertas de maior interesse. Você pode usar os menus suspensos acima da lista de alertas ou inserir os qualificadores listados na tabela na barra de pesquisa.

| Qualificador | Description |

|---|---|

bypassed | Exiba alertas para segredos em que a proteção por push foi ignorada (true). Para saber mais, confira Sobre a proteção por push. |

is | Exiba alertas abertos (open), fechados (closed), encontrados em um repositório público (publicly-leaked) ou encontrados em mais de um repositório na mesma organização ou empresa (multi-repository). |

props | Exiba alertas para repositórios com uma propriedade personalizada (CUSTOM_PROPERTY_NAME) definida. Por exemplo, props:data_sensitivity:high exibe resultados para repositórios com a propriedade data_sensitivity definida com o valor high. |

provider | Exibe alertas para um provedor específico (PROVIDER-NAME), por exemplo, provider:github. Para obter uma lista de parceiros compatíveis, confira Padrões de varredura de segredos com suporte. |

repo | Exiba alertas detectados em um repositório especificado (REPOSITORY-NAME), por exemplo: repo:octo-repository. |

resolution | Exiba alertas fechados como "falso positivo" (false-positive), "oculto pela configuração" (hidden-by-config), "padrão deletado" (pattern-deleted), "padrão editado" (pattern-edited), "revogado" (revoked), "usado em testes" (used-in-tests) ou "não será consertado" (wont-fix). |

results | Exiba alertas para segredos com suporte e padrões personalizados (default) ou padrões que não são do provedor, como chaves privadas (generic). Confira Padrões de varredura de segredos com suporte. |

secret-type | Exibe alertas para um tipo específico de segredo (SECRET-NAME), por exemplo, secret-type:github_personal_access_token. Para obter uma lista dos tipos de segredo compatíveis, confira Padrões de varredura de segredos com suporte. |

sort | Exibir alertas do mais recente para o mais antigo (created-desc), do mais antigo para o mais recente (created-asc), atualizado mais recentemente (updated-desc) ou atualizado menos recentemente (updated-asc). |

team | Exiba alertas pertencentes a membros da equipe especificada, por exemplo: team:octocat-dependabot-team. |

topic | Exiba alertas com o tópico do repositório correspondente, por exemplo: topic:asdf. |

validity | Exibir alertas de segredos com uma validade específica (active, inactive ou unknown). |

Para obter mais informações sobre status de validade, consulte [AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts#checking-a-secrets-validity).|

Próximas etapas

-

[AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts)