Hinweis

Kampagnen für secret scanning-Warnungen befinden sich derzeit in der öffentliche Vorschau. Änderungen sind vorbehalten.

Erstellen einer Sicherheitskampagne

Sicherheitskampagnen werden auf der Security and quality Registerkarte für Ihre Organisation erstellt und verwaltet.

Du hast folgende Möglichkeiten, um die Warnungen auszuwählen, die in die Kampagne aufgenommen werden sollen:

-

**Kampagnenvorlagen**: Die Kampagnenvorlagen enthalten Filter für die am häufigsten verwendeten Warnungsoptionen. Für Codekampagnen gilt auch die Anforderung, dass GitHub Copilot Autofix für alle enthaltenen Warnungstypen unterstützt wird (d. h. `autofix:supported`). -

**Benutzerdefinierte Filter**: Durch das Erstellen einer Kampagne mit benutzerdefinierten Filtern lassen sich eigene Kriterien für die Auswahl von Warnungen für die Kampagne festlegen. So kannst du deine Kampagne an die spezifischen Anforderungen deiner Organisation anpassen.

Darüber hinaus kannst du die REST-API verwenden, um Kampagnen effizienter und im großen Stil zu erstellen und mit ihnen zu interagieren. Weitere Informationen finden Sie unter REST-API-Endpunkte für Sicherheitskampagnen.

Kampagne erstellen

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

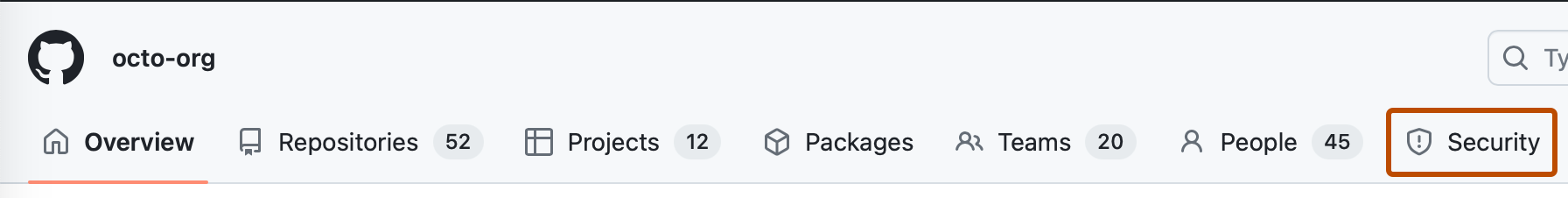

Klicke unter deinem Organisationsnamen auf Security.

-

Klicke in der linken Randleiste auf Campaigns.

-

Klicken Sie auf "Kampagne erstellen", und wählen Sie dann eine der folgenden Optionen aus:

- Klicken Sie auf Von Vorlage, und wählen Sie dann in der Liste eine vordefinierte Code oder Secrets-Kampagnenvorlage aus.

- Klicke auf From code scanning filters oder From secret scanning filters, und füge Filter hinzu, um eine Teilmenge der Warnungen für deine Kampagne zu definieren. Siehe Beispiele für nützliche Filter.

-

Überprüfe die ausgewählten Warnungen, die in die Kampagne aufgenommen werden sollen, und passe die Filter bei Bedarf an. Es dürfen höchstens 1000 Warnungen ausgewählt werden.

-

Wenn du mit dem Inhalt der Kampagne zufrieden bist, klicke auf Save as. Wähle dann, ob du einen Kampagnenentwurf erstellen möchtest oder ob du direkt die Details der Kampagne bearbeiten möchtest, bevor du sie veröffentlichst:

- Wenn Sie beabsichtigen, den Umfang und die Details der Kampagne vor dem Start zu überprüfen oder Feedback zur Implementierung der Kampagne zu erhalten, klicken Sie auf "Kampagne entwerfen".

- Wenn Sie die Kampagne veröffentlichen möchten und keine Überprüfungsphase benötigen, klicken Sie auf " Kampagne veröffentlichen".

-

Wahlweise kannst du, wenn du einen Kampagnenentwurf erstellt hast, die Details der Kampagne bearbeiten, speichern und überprüfen:

- Bearbeite „Campaign Name“ und „Short description“ so, dass sie deinen Kampagnenanforderungen entsprechen, und verknüpfe alle Ressourcen, die für die Kampagne benötigt werden.

- Lege ein „Kampagnen-Fälligkeitsdatum“ fest und wähle einen oder mehrere „Kampagnen Manager“ als primäre Kontakte für die Kampagne aus. Bei den Kampagnenmanagern muss es sich um Benutzer oder Teams handeln, die Besitzer oder Sicherheitsmanager in der Organisation sind.

- Geben Sie optional einen "Kontaktlink" an, z. B. einen Link zu einem GitHub Discussions oder einem anderen Kommunikationskanal, um sich an die Kampagnenmanager zu wenden.

- Klicke auf Entwurf speichern.

- Wenn du die Kampagne veröffentlichen möchtest, klicke oben rechts auf Review and publish.

-

Auf der Seite „Publish campaign“ kannst du die Details der Kampagne einsehen und bearbeiten:

- Kampagnenname

- Kurzbeschreibung

- Fälligkeitsdatum

- Kampagnenmanager

- Kontaktlink

-

Wenn Sie optional für "Code"-Kampagnen ein Kampagnenproblem in jedem Repository erstellen möchten, das in der Kampagne enthalten ist, aktivieren Sie auf der Seite "Veröffentlichungskampagne" unter "Automatisierungen" das Kontrollkästchen neben "Probleme für ZAHLEN-Repositorys in dieser Kampagne erstellen".

-

Klicke auf Publish campaign.

Die Sicherheitskampagne wird erstellt, und die Übersichtsseite der Kampagne wird angezeigt.

Hast du erfolgreich eine Sicherheitskampagne für deine Organisation erstellt?

<a href="https://docs.github.io/success-test/yes.html" target="_blank" class="btn btn-outline mt-3 mr-3 no-underline">

<span>Ja</span></a><a href="https://docs.github.io/success-test/no.html" target="_blank" class="btn btn-outline mt-3 mr-3 no-underline"><span>Nein</span></a>

Beispiele für nützliche Filter

Alle Vorlagenfilter verwenden is:open, um nur Warnungen einzuschließen, die behandelt werden müssen. Bei code scanning Alarmen müssen sie auch in der Standardverzweigung vorhanden sein.

Zusätzliche Standardfilter für code scanning Warnungen:

-

`autofilter:true` schließt nur Warnungen ein, die sich im Anwendungscode befinden. -

`autofix:supported` enthält nur Warnungen, die für Regeln gelten, die für GitHub Copilot Autofix. unterstützt werden.

Weitere Informationen zum Filtern von Warnungen findest du unter Ausführen einer Sicherheitskampagne zum Beheben von Warnungen im großen Maßstab und Filtern von Warnungen in der Sicherheitsübersicht.

Code scanning Warnungsfilter

Zusätzlich zu den Hauptfiltern solltest du einen Filter hinzufügen, um die Ergebnisse auf bestimmte Regelnamen, Schweregrade oder Tags zu beschränken.

-

`is:open autofilter:true autofix:supported rule:java/log-injection`, um nur Warnungen für die Protokolleinfügung im Java Code anzuzeigen. Weitere Informationen findest du unter [AUTOTITLE](/code-security/code-scanning/reference/code-ql-built-in-queries). -

`is:open autofilter:true autofix:supported tag:external/cwe/cwe-117`, um nur Warnungen für „CWE 117: Improper Output Neutralization for Logs“ anzuzeigen. Dazu gehört die Protokolleinfügung in Java und anderen Sprachen. -

`is:open autofilter:true autofix:supported severity:critical`, um nur Warnungen mit dem Sicherheitsschweregrad „Critical“ anzuzeigen.

Secret scanning Warnungsfilter

Zusätzlich zu den Hauptfiltern solltest du in der Regel einen Filter hinzufügen, um die Ergebnisse auf einen bestimmten Anbieter, Geheimnistyp oder Geheimnisse zu beschränken, die den Pushschutz umgangen haben (nur Unternehmenskonten).

-

`is:open provider:azure` nur die Warnungen für den Tokenanbieter Azure anzeigen. -

`is:open secret-type:azure_ai_services_key,azure_cognitive_services_key` zum Anzeigen ausschließlich von „azure_ai_services_key“ und „azure_cognitive_services_key“. Weitere Informationen findest du unter [AUTOTITLE](/code-security/secret-scanning/introduction/supported-secret-scanning-patterns#supported-secrets). -

`is:open props.BusinessPriority:Urgent` zum Anzeigen ausschließlich von Warnungen für Repositorys, bei denen die benutzerdefinierte Eigenschaft „BusinessPriority“ den Wert „Urgent“ aufweist. Weitere Informationen findest du unter [AUTOTITLE](/organizations/managing-organization-settings/managing-custom-properties-for-repositories-in-your-organization).

Starten einer Sicherheitskampagne

Wenn Sie eine Code-Kampagne erstellen, werden alle Warnungen automatisch an GitHub Copilot Autofix übermittelt, um je nach Kapazität verarbeitet zu werden. Dadurch wird sichergestellt, dass Vorschläge für Warnungen, die in Pull Requests gefunden werden, nicht durch eine neue Kampagne verzögert werden. In den meisten Fällen solltest du feststellen, dass alle Vorschläge, die erstellt werden können, innerhalb einer Stunde fertig sind. Zu stark frequentierten Tageszeiten oder bei besonders komplexen Warnungen kann es länger dauern.

Wie Entwickler wissen, dass eine Sicherheitskampagne gestartet wurde

Die neue Kampagne wird in der Randleiste der Security and quality Registerkarte für jedes enthaltene Repository angezeigt.

-

**Codekampagnen**: Jeder Benutzer mit **Schreibzugriff** auf ein in der Kampagne enthaltenes Repository wird benachrichtigt. -

**Geheimniskampagnen**: Jeder Benutzer mit Zugriff zum Anzeigen der Warnungslistenansicht für ein in der Kampagne enthaltenes Repository wird benachrichtigt.

Tipp

Du kannst jeder Person mit Schreibzugriff auf das Repository eine Kampagnenwarnung zuweisen. Weitere Informationen findest du unter Zuweisen von Warnungen.

Weitere Informationen zur Entwicklungsumgebung findest du unter Beheben von Warnungen in einer Sicherheitskampagne.

Wie du die Interaktion mit der Sicherheitskampagne erhöhst

Die beste Möglichkeit, die Interaktion mit einer Kampagne zu erhöhen, ist, sie den Teams bekannt zu machen, mit denen du bei der Korrektur von Warnungen zusammenarbeiten willst. Du könntest z.B. mit den technischen Managern zusammenarbeiten, um einen ruhigeren Entwicklungszeitraum zu wählen, in dem du eine Reihe von Sicherheitskampagnen ausführst, die sich jeweils auf eine andere Art von Warnungen konzentrieren und mit entsprechenden Trainings verbunden sind. Weitere Ideen findest du unter Ausführen einer Sicherheitskampagne zum Beheben von Warnungen im großen Maßstab.

Bearbeiten von Sicherheitskampagnendetails

Du kannst den Namen, die Beschreibung, das Fälligkeitsdatum und den Manager für eine Kampagne bearbeiten.

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf Security.

-

Klicke in der linken Randleiste auf Campaigns.

-

Klicke in der Kampagnenliste auf den Namen der Kampagne, um die Kampagnenverfolgungsansicht anzuzeigen.

-

Klicken Sie in der Titelzeile der Kampagne auf "Kampagne bearbeiten", und wählen Sie "Kampagne bearbeiten" aus.

-

Nimm im Dialogfeld „Edit campaign“ deine Änderungen vor, und klicke dann auf Save changes.

Die Änderungen werden sofort vorgenommen.

Schließen, erneutes Öffnen oder Löschen von Sicherheitskampagnen

Es gibt ein Limit von zehn aktiven Kampagnen. Wenn eine Kampagne abgeschlossen ist oder du sie anhalten möchtest, solltest du sie schließen. Du kannst weiterhin alle geschlossenen Kampagnen in der Kampagnenliste „Closed“ anzeigen und eine geschlossene Kampagne erneut öffnen.

Wenn du die Kampagne oder die zugehörigen Daten nicht mehr benötigst, kannst du sie löschen.

Schließen einer Kampagne

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf Security.

-

Klicke in der linken Randleiste auf Campaigns.

-

Klicken Sie rechts neben der Kampagne, die Sie schließen möchten, auf "Kampagne schließen", und wählen Sie dann "Kampagne schließen" aus.

Erneutes Öffnen einer geschlossenen Kampagne

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf Security.

-

Klicke in der linken Randleiste auf Campaigns.

-

Klicke oberhalb der Liste der Kampagnen auf Closed, um die Liste der geschlossenen Kampagnen anzuzeigen.

-

Klicken Sie rechts neben der Kampagne, die Sie erneut öffnen möchten, auf "Kampagne erneut öffnen", und wählen Sie dann "Kampagne erneut öffnen" aus.

Löschen einer Kampagne

-

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf Security.

-

Klicke in der linken Randleiste auf Campaigns.

-

Klicken Sie rechts neben der Zu löschenden Kampagne auf "Löschen", und wählen Sie dann "Kampagne löschen" aus.

Nächste Schritte

-

[AUTOTITLE](/code-security/securing-your-organization/fixing-security-alerts-at-scale/tracking-security-campaigns)