Über das Auswerten von Warnungen

Es gibt einige zusätzliche Features, mit denen Sie Warnungen auswerten können, um sie besser zu priorisieren und zu verwalten. Sie haben folgende Möglichkeiten:

- Überprüfen Sie die Gültigkeit eines Geheimnisses, um festzustellen, ob das Geheimnis noch aktiv ist. Gilt nur für GitHub Token. Siehe Gültigkeit eines Secrets prüfen.

- Führen Sie eine „On-Demand“-Gültigkeitsprüfung durch, um den aktuellen Gültigkeitsstatus zu erhalten. Siehe Ausführen einer On-Demand-Gültigkeitsprüfung.

- Überprüfen Sie die Metadaten eines Tokens. Gilt nur für GitHub-Token. Um beispielsweise zu sehen, wann das Token zuletzt verwendet wurde. Siehe Überprüfen von GitHub Token-Metadaten.

- Überprüfen Sie erweiterte Metadatenprüfungen für ein offengelegtes Geheimnis, um Details anzuzeigen, z. B. wer das Geheimnis besitzt und wie man den Geheimnisbesitzer kontaktieren kann. Gilt nur für OpenAI-API, Google OAuth und Slack-Token. Siehe Erweiterte Metadaten für ein Token prüfen.

- Überprüfen Sie die der Warnung zugewiesenen Bezeichnungen. Weitere Informationen findest du unter Überprüfen von Warnungsbezeichnungen.

Überprüfen der Gültigkeit eines Geheimnisses

Gültigkeitsprüfungen helfen Ihnen, Warnungen zu priorisieren, indem Sie ihnen mitteilen, welche Geheimnisse active oder inactive sind. Ein active-Geheimnis kann weiterhin ausgenutzt werden, sodass diese Warnungen als Priorität überprüft und behoben werden sollten.

Standardmäßig überprüft GitHub die Gültigkeit von GitHub-Token und zeigt den Gültigkeitsstatus des Tokens in der Warnungsansicht an.

Organisationen, die GitHub Team, GitHub Enterprise Cloud mit einer Lizenz für , oder GitHub Enterprise Server mit einer Lizenz für GitHub Secret Protection können auch Gültigkeitsprüfungen für Partnermuster aktivieren. Weitere Informationen finden Sie unter Überprüfen der Gültigkeit eines geheimen Schlüssels.

| Gültigkeitsdauer | Status | Ergebnis |

|---|---|---|

| Aktives Geheimnis | active | GitHub hat beim Anbieter dieses Geheimnisses nachgefragt und ermittelt, dass dieses Geheimnis aktiv ist. |

| Möglicherweise aktives Geheimnis | unknown | GitHub bietet noch keine Gültigkeitsüberprüfungen für diesen Tokentyp. |

| Möglicherweise aktives Geheimnis | unknown | GitHub konnte dieses Geheimnis nicht überprüfen. |

| Geheimnis inaktiv | inactive | Du solltest sicherstellen, dass noch kein unautorisierter Zugriff erfolgt ist. |

Gültigkeitsprüfungen für Partnermuster sind für die folgenden Repositorytypen verfügbar:

- Repositorys im Besitz von Organisationen auf GitHub Team, die GitHub Secret Protection aktiviert haben

Informationen zum Aktivieren von Gültigkeitsprüfungen für Partnermuster finden Sie unter Aktivieren von Gültigkeitsprüfungen für dein Repository und informationen dazu, welche Partnermuster derzeit unterstützt werden, finden Sie unter Unterstützte Scanmuster für Secrets.

Sie können Gültigkeitsprüfungen für Partnermuster mithilfe von Sicherheitskonfigurationen aktivieren, die entweder auf Unternehmens- oder Organisationsebene festgelegt sind. Siehe Erstellung einer angepassten Sicherheitskonfiguration für dein Unternehmen und Erstellen einer benutzerdefinierten Sicherheitskonfiguration.

Informationen dazu, welche Partnermuster derzeit unterstützt werden, finden Sie unter Unterstützte Scanmuster für Secrets.

Sie können die REST-API verwenden, um eine Liste des neuesten Überprüfungsstatus für jedes Ihrer Token abzurufen. Weitere Informationen findest du in der Dokumentation zur REST-API unter REST-API-Endpunkte für das Secret Scanning. Sie können auch Webhooks verwenden, um über Aktivitäten im Zusammenhang mit einer secret scanning-Warnung benachrichtigt zu werden. Weitere Informationen findest du im Abschnitt zum secret_scanning_alert-Ereignis unter Webhook-Ereignisse und Webhook-Nutzlasten.

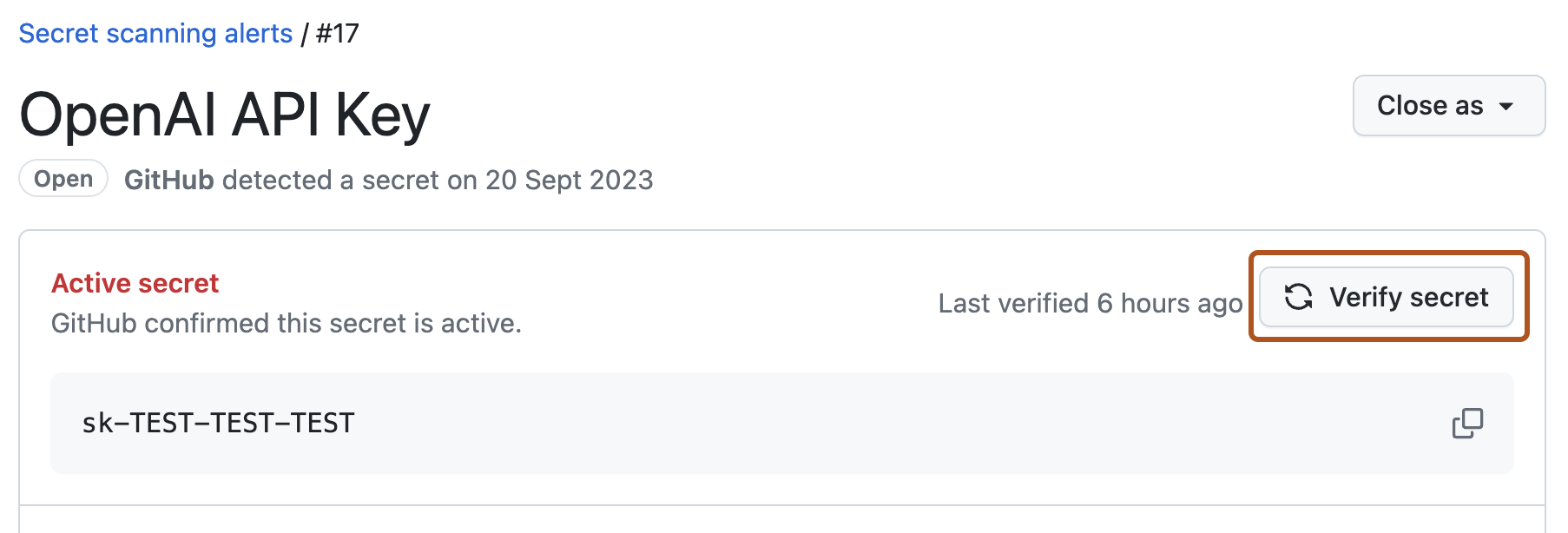

Durchführen einer On-Demand-Gültigkeitsprüfung

Nachdem du Gültigkeitsprüfungen für Partnermuster für dein Repository aktiviert hast, kannst du eine „On-Demand“-Gültigkeitsprüfung für jedes unterstützte Geheimnis ausführen, indem du in der Warnungsansicht auf Verify secret klickst. GitHub sendet das Muster an den relevanten Partner, um den Überprüfungsstatus des geheimen Schlüssels in der Warnungsansicht anzuzeigen.

Überprüfung der GitHub-Tokenmetadaten

Hinweis

Die Metadaten für GitHub Token befinden sich aktuell in öffentliche Vorschau und können sich noch ändern.

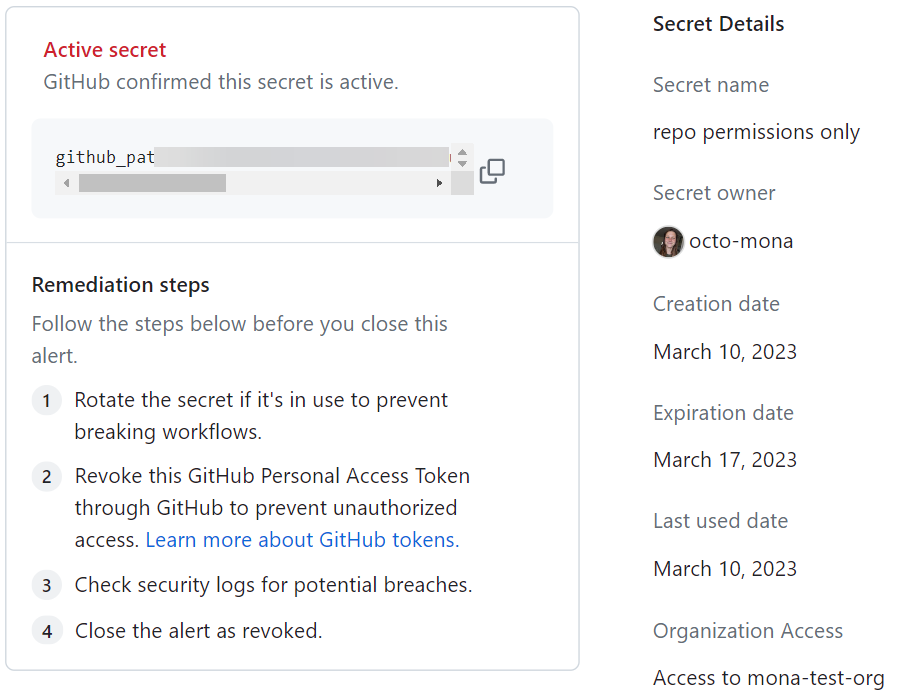

In der Ansicht für eine aktive GitHub-Tokenwarnung kannst du bestimmte Metadaten zum Token überprüfen. Diese Metadaten können dir helfen, das Token zu identifizieren und zu entscheiden, welche Korrekturschritte ausgeführt werden sollen.

Token wie personal access token und andere Anmeldeinformationen werden als personenbezogene Daten betrachtet. Weitere Informationen zur Verwendung von GitHub-Token finden Sie unter GitHub-Datenschutzerklärung und Richtlinien zur akzeptablen Nutzung von GitHub.

Metadaten für GitHub-Token sind für aktive Token in jedem Repository mit aktivierter Geheimnisüberprüfung verfügbar. Wenn ein Token widerrufen wurde oder sein Status nicht überprüft werden kann, sind keine Metadaten verfügbar. GitHub widerruft GitHub-Token in öffentlichen Repositorys automatisch. Daher ist es unwahrscheinlich, dass Metadaten für GitHub-Token in öffentlichen Repositorys verfügbar sind. Die folgenden Metadaten sind für aktive GitHub-Token verfügbar:

| Metadaten | Description |

|---|---|

| Geheimer Name | Der Name, der dem GitHub-Token vom Ersteller/der Erstellerin zugewiesen wurde |

| Geheimnisbesitzer*in | Das GitHub-Handle des Tokenbesitzers/der Tokenbesitzerin |

| Erstellt am | Erstellungsdatum des Tokens |

| Abgelaufen am | Ablaufdatum des Tokens |

| Zuletzt verwendet am | Datum der letzten Verwendung des Tokens |

| Zugang | Gibt an, ob das Token über Organisationszugriff verfügt |

Überprüfen erweiterter Metadaten für ein Token

Hinweis

Erweiterte Metadatenüberprüfungen für Token befinden sich in der öffentlichen Vorschau und können geändert werden.

In der Ansicht für eine aktive GitHub-Tokenwarnung können Sie erweiterte Metadaten wie Besitzer- und Kontaktdetails anzeigen.

In der folgenden Tabelle sind alle verfügbaren Metadaten aufgeführt. Beachten Sie, dass Metadatenüberprüfungen derzeit auf OpenAI-API-, Google OAuth- und Slack-Token beschränkt sind, und die für jedes Token angezeigten Metadaten können nur eine Teilmenge dessen darstellen, was vorhanden ist.

| Metadatentyp | Description |

|---|---|

| Besitzer-ID | Eindeutiger Bezeichner des Anbieters für das Benutzer- oder Dienstkonto, das den geheimen Schlüssel besitzt |

| Besitzername | Lesbarer Benutzername oder Anzeigename des Besitzers des geheimen Schlüssels |

| E-Mail-Adresse des Besitzers | E-Mail-Adresse, die dem Besitzer zugeordnet ist |

| Organisationsname | Name der Organisation/ des Arbeitsbereichs/Projekts, zu dem der geheime Schlüssel gehört |

| Organisations-ID | Eindeutiger Bezeichner des Anbieters für diese Organisation |

| Geheimhaltungs-Ausgabedatum | Zeitstempel, zu dem der geheime Schlüssel (Token oder Schlüssel) erstellt oder zuletzt ausgestellt wurde |

| Geheimes Ablaufdatum | Zeitstempel für das geplante Ablaufdatum des Geheimnisses |

| Geheimer Name | Menschlich zugewiesener Anzeigename oder Bezeichnung für das Geheimnis |

| Geheime ID | Der eindeutige Bezeichner des Anbieters für das Secret |

Überprüfen von Warnungsbezeichnungen

In der Warnungsansicht können Sie alle der Warnung zugewiesenen Bezeichnungen überprüfen. Die Bezeichnungen enthalten zusätzliche Details zur Warnung, denen Sie die Vorgehensweise zur Wartung entnehmen können.

Secret scanning Warnungen können mit den folgenden Kennzeichnungen versehen werden. Je nach zugewiesenen Labels werden zusätzliche Informationen im Warnhinweis-Fenster angezeigt.

| Etikett | Description | Informationen zur Warnungsansicht |

|---|---|---|

public leak | Mindestens ein Scan von GitHub hat ergeben, dass das in Ihrem Repository erkannte Geheimnis auch öffentlich durchgesickert ist in Code, Diskussionen, Gists, Issues, Pull Requests und Wikis. Das macht es eventuell erforderlich, auf die Warnung mit größerer Dringlichkeit zu reagieren oder die Warnung anders zu beheben als bei einem privat offengelegten Token. | Links zu bestimmten öffentlichen Orten, an denen das durchgesickerte Geheimnis erkannt wurde, werden angezeigt. |

multi-repo | Das in Ihrem Repository entdeckte Geheimnis wurde in mehreren Repositories in Ihrer Organisation oder Ihrem Unternehmen gefunden. Diese Informationen können dir helfen, die Warnung in deiner Organisation oder deinem Unternehmen besser zuzuordnen. | Wenn du über die entsprechenden Berechtigungen verfügst, siehst du Links zu allen spezifischen Warnungen für dasselbe Secret in deiner Organisation oder deinem Unternehmen. |

Nächste Schritte

-

[AUTOTITLE](/code-security/secret-scanning/managing-alerts-from-secret-scanning/resolving-alerts)