Sie können geheime Codesuche über die Registerkarte Security Ihres Repositorys suchen und filtern. Weitere Informationen zu Warnungen und den verschiedenen Typen, die auftreten können, finden Sie unter Informationen zu Warnungen zur Geheimnisüberprüfung.

Warnungen anzeigen

Warnungen für secret scanning werden auf der Security Registerkarte des Repositorys angezeigt.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

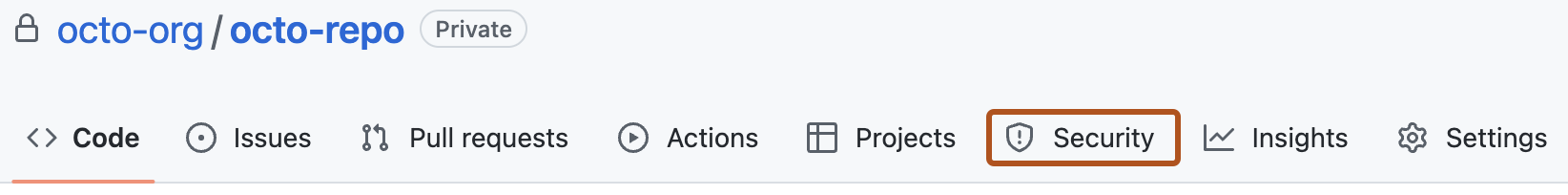

Klicke unter dem Repositorynamen auf Security. Wenn die Registerkarte „Security“ nicht angezeigt wird, klicke im Dropdownmenü auf Security.

-

Klicken Sie in der linken Randleiste unter "Sicherheitsrisikowarnungen" auf Secret scanning.

-

Optional können Sie auf "Andere" umschalten, um Warnungen für nicht-anbieterbezogene Muster erkannt wurden.

-

Klicken Sie unter "Secret scanning" auf die Warnung, die Sie anzeigen möchten.

Hinweis

Nur Personen mit Admin-Berechtigungen für das Repository, das ein durchgesickertes Geheimnis enthält, können die Details einer Sicherheitsmeldung und die Token-Metadaten für eine Warnung einsehen. Unternehmensbesitzer können für diesen Zweck temporären Zugriff auf das Repository anfordern.

Filtern von Warnungen

Sie können verschiedene Filter auf die Warnungsliste anwenden, um die Benachrichtigungen zu finden, an denen Sie interessiert sind. Sie können die Dropdownmenüs oberhalb der Warnungsliste verwenden oder die in der Tabelle aufgeführten Qualifizierer in die Suchleiste eingeben.

| Qualifizierer | Description |

|---|---|

bypassed | Zeigt Warnungen für Geheimnisse an, bei denen der Pushschutz umgangen wurde (true). Weitere Informationen finden Sie unter Informationen zum Pushschutz. |

confidence | Zeigt Warnungen für Geheimnisse mit hoher Vertrauenswürdigkeit an, die sich auf unterstützte Geheimnisse und benutzerdefinierte Muster (high) oder Nicht-Anbietermuster wie private Schlüssel (other) beziehen. Weitere Informationen findest du unter Unterstützte Scanmuster für Secrets. |

is | Anzeigen von Warnungen, die geöffnet (open) oder geschlossen (closed) gefunden wurden. |

props | Zeigt Warnungen für Repositorys mit einer bestimmten benutzerdefinierten Eigenschaft (CUSTOM_PROPERTY_NAME) an. |

`props:data_sensitivity:high` zeigt beispielsweise Ergebnisse für Repositorys an, deren `data_sensitivity`-Eigenschaft auf `high` festgelegt ist. |

|provider|Zeigt Warnungen für einen bestimmten Anbieter (PROVIDER-NAME) an, z. B. provider:github. Eine Liste unterstützter Partner findest du unter Unterstützte Scanmuster für Secrets.|

|repo|Zeigt Warnungen an, die in einem angegebenen Repository (REPOSITORY-NAME) erkannt wurden, z. B. repo:octo-repository.|

|resolution|Zeigt Warnungen an, die als „False Positive“ (false-positive), „ausgeblendet durch Konfiguration“ (hidden-by-config), „Muster gelöscht“ (pattern-deleted), „Muster bearbeitet“ (pattern-edited), „widerrufen“ (revoked), „in Tests verwendet“ (used-in-tests) oder „wird nicht behoben“ (wont-fix) geschlossen wurden.|

||

|secret-type|Zeigt Warnungen für einen bestimmten Geheimnistyp (SECRET-NAME) an, z. B. secret-type:github_personal_access_token. Eine Liste unterstützter Geheimnistypen findest du unter Unterstützte Scanmuster für Secrets.|

|sort|Zeigen Sie Warnungen von der neuesten zur ältesten an (created-desc), von der ältesten zur neuesten (created-asc), nach der jüngsten Aktualisierung (updated-desc) oder nach der am weitesten zurückliegenden Aktualisierung (updated-asc).|

|team|Zeigt Warnungen an, die Mitgliedern des angegebenen Teams gehören, z. B. team:octocat-dependabot-team.|

|topic|Warnungen mit dem entsprechenden Repository-Thema anzeigen, z. B. topic:asdf.|

|validity|Zeigt Warnungen für Geheimnisse mit einer bestimmten Gültigkeit (active, inactive oder unknown) an.

Weitere Informationen zu Gültigkeitsstatus finden Sie unter Bewerten von Warnungen aus dem Secret-Scanning.|

Nächste Schritte

-

[AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts)