Hinweis

Der Websiteadministrator muss code scanning aktivieren, damit du dieses Feature verwenden kannst. Wenn du GitHub Actions zum Überprüfen deines Codes verwenden möchtest, muss der Websiteadministrator auch GitHub Actions aktivieren und die erforderliche Infrastruktur einrichten. Weitere Informationen finden Sie unter Konfigurieren der Codeüberprüfung für Ihre Anwendung.

Hinweis

In diesem Artikel werden die Features beschrieben, die in der Version der CodeQL-Aktion und dem zugehörigen CodeQL CLI-Bundle im ursprünglichen Release dieser Version von GitHub Enterprise Server enthalten sind. Wenn dein Unternehmen eine neuere Version der CodeQL-Aktion verwendet, findest du Informationen zu den neuesten Features in der GitHub Enterprise Cloud-Version dieses Artikels. Informationen zum Verwenden der aktuellen Version findest du unter Konfigurieren der Codeüberprüfung für Ihre Anwendung.

Wenn Sie keine hochgradig anpassbare code scanning Konfiguration benötigen, sollten Sie die Standardeinrichtung für code scanning in Betracht ziehen. Weitere Informationen findest du unter Informationen zu Konfigurationstypen für die Code-Analyse.

Voraussetzungen

Dein Repository ist für den erweiterten Setup berechtigt, wenn es diese Anforderungen erfüllt.

- Sie verwendet CodeQL-unterstützte Sprachen, oder Sie planen, Codeüberprüfungsergebnisse mit einem Drittanbietertool zu generieren.

- GitHub Actions ist aktiviert.

- GitHub Code Security ist aktiviert.

Wenn der Server, auf dem Sie GitHub Enterprise Server ausführen, nicht mit dem Internet verbunden ist, kann Ihr Websiteadministrator CodeQLcode scanning zur Verfügung stellen, indem er das CodeQL-Analysepaket auf dem Server verfügbar macht. Weitere Informationen findest du unter Konfigurieren der Codeüberprüfung für Ihre Anwendung.

Konfiguration der erweiterten Einrichtung für code scanning mit CodeQL

Sie können Ihre CodeQL Analyse anpassen, indem Sie eine Workflowdatei erstellen und bearbeiten. Wenn Sie erweitertes Setup auswählen, wird eine grundlegende Workflowdatei generiert, die Sie mithilfe der standardmäßigen Workflowsyntax anpassen und Optionen für die CodeQL Aktion angeben können. Siehe Workflows und Workflowkonfigurationsoptionen für die Codeüberprüfung.

-

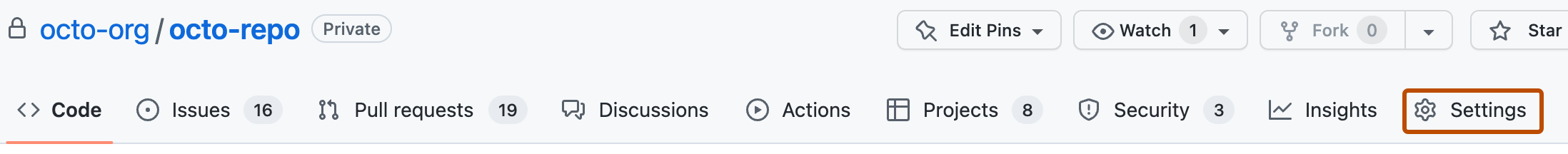

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Advanced Security.

-

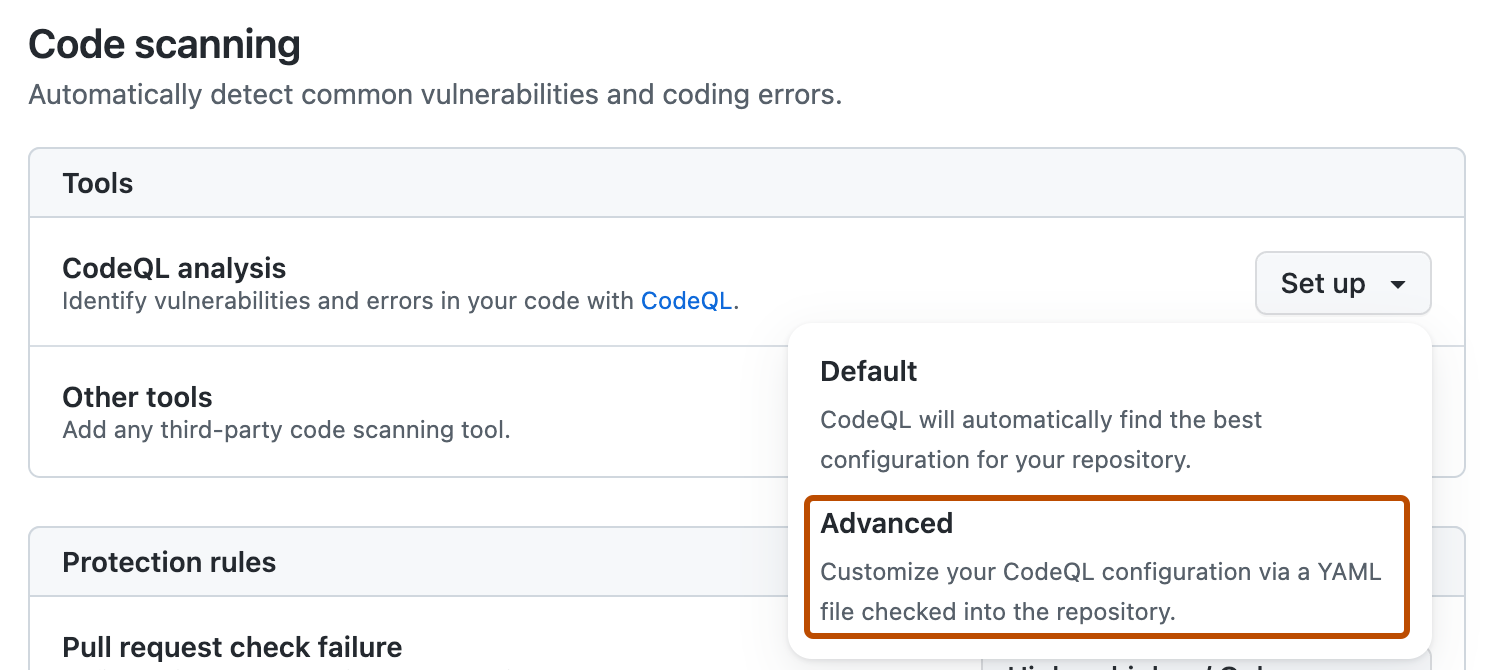

Scrollen Sie nach unten zu "Code Security", wählen Sie in der Zeile "CodeQL Analyse" die Option "Einrichten" aus, und klicken Sie dann auf "Erweitert".

Hinweis

Wenn Sie von der Standardeinrichtung zum erweiterten Setup wechseln, wählen Sie in der Zeile "CodeQL Analyse" die Option aus, und klicken Sie dann auf "Wechseln" zu "Erweitert". Klicken Sie im daraufhin angezeigten Popupfenster auf "Deaktivieren" CodeQL.

-

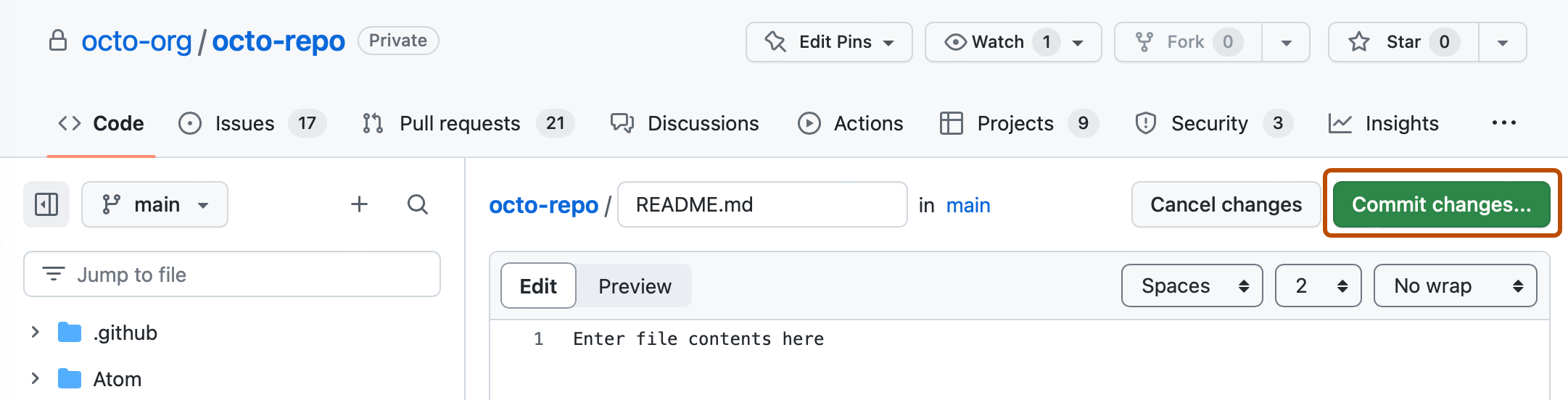

Um das Scannen Ihres Codes mit code scanning anzupassen, bearbeiten Sie den Workflow.

Im Allgemeinen können Sie das Commit CodeQL-Analyseworkflow ausführen, ohne Änderungen daran vorzunehmen. Viele der Drittanbieterworkflows erfordern jedoch eine zusätzliche Konfiguration. Lies daher vor dem Committen die Kommentare im Workflow.

Weitere Informationen findest du unter Workflowkonfigurationsoptionen für die Codeüberprüfung und CodeQL-Codeüberprüfung für kompilierte Sprachen.

-

Klicke auf Änderungen committen... , um das Formular für Commitänderungen anzuzeigen.

-

Geben Sie im Feld „Commit-Nachricht“ eine Commit-Nachricht ein.

-

Wähle aus, ob du direkt in den Standardbranch committen möchtest, oder erstelle einen neuen Branch, und starte einen Pull Request.

-

Klicke auf Neue Datei committen, um die Workflowdatei in den Standardbranch zu committen, oder klicke auf Neue Datei vorschlagen, um die Datei in einen neuen Branch zu committen.

-

Wenn du einen neuen Branch erstellt hast, klicke auf Pull Request erstellen, und öffne einen Pull Request, um die Änderung in den Standardbranch zu mergen.

Im vorgeschlagenen CodeQL-Analyseworkflow wird code scanning so konfiguriert, dass Ihr Code jedes Mal analysiert wird, wenn Sie entweder eine Änderung an die Standardverzweigung oder an jede geschützte Verzweigung übertragen oder einen Pull-Request für die Standardverzweigung auslösen. Infolgedessen wird code scanning nun beginnen.

Die on:pull_request- und on:push-Trigger für Codescans sind jeweils für unterschiedliche Zwecke nützlich. Siehe Workflowkonfigurationsoptionen für die Codeüberprüfung und Auslösen eines Workflows.

Informationen zur Massenaktivierung finden Sie unter Konfigurieren des erweiterten Setups für das Codescanning mit CodeQL im großen Stil.

Nächste Schritte

Nachdem Ihr Workflow mindestens einmal erfolgreich ausgeführt wurde, können Sie mit der Untersuchung und Behebung von code scanning Warnungen beginnen. Weitere Informationen zu code scanning Warnungen finden Sie unter Informationen zu Codeüberprüfungswarnungen und Bewertung von Code-Scanning-Warnungen für Ihr Repository.

Erfahren Sie, wie code scanning sich die Ausführung als Überprüfungen bei Pullanforderungen verhält, siehe Filtern von Codescanbenachrichtigungen in Pull-Anforderungen.

Detaillierte Informationen zu Ihrer code scanning Konfiguration, einschließlich Zeitstempel für jede Überprüfung und den Prozentsatz der gescannten Dateien, finden Sie auf der Toolstatusseite. Weitere Informationen findest du unter Verwenden der Toolstatusseite zum Scannen von Code.

Weiterführende Lektüre

-

[AUTOTITLE](/code-security/code-scanning/managing-code-scanning-alerts/triaging-code-scanning-alerts-in-pull-requests). -

[AUTOTITLE](/account-and-profile/managing-subscriptions-and-notifications-on-github/setting-up-notifications/configuring-notifications#github-actions-notification-options). -

[AUTOTITLE](/code-security/code-scanning/creating-an-advanced-setup-for-code-scanning/customizing-your-advanced-setup-for-code-scanning). -

[AUTOTITLE](/code-security/code-scanning/managing-your-code-scanning-configuration/viewing-code-scanning-logs).