Présentation

Dans ce tutoriel, vous allez organiser les efforts de remédiation pour les secrets divulgués. Vous allez apprendre à :

- Créer des campagnes de sécurité pour suivre le travail de correction

- Affecter des alertes en fonction de la propriété

- Surveiller la progression de la correction

- Communiquer avec les parties prenantes

Prerequisites

- Vous devez avoir à la fois GitHub Secret Protection et secret scanning activé pour votre organisation. Consultez Tarification et activation GitHub Secret Protection.

- Vous devez disposer d'alertes secret scanning existantes.

Étape 1 : Passer en revue votre Alertes de détection de secrets

Avant de prendre des mesures, vous devez comprendre l’état actuel des alertes de sécurité de votre organisation.

-

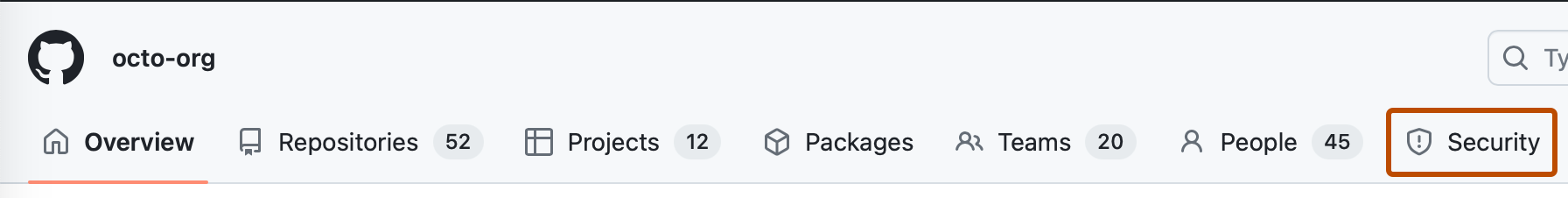

Sur GitHub, accédez à la page principale de l’organisation.

-

Sous le nom de votre organisation, cliquez sur Securité.

-

Dans la barre latérale gauche, sous « Alertes », cliquez sur le symbole à droite de Secret scanning.

-

Dans la liste déroulante, sélectionnez

Default.Defaultest lié aux modèles pris en charge et aux modèles personnalisés spécifiés. -

Vous pouvez également choisir

Genericpour examiner les secrets non structurés comme les mots de passe. Toutefois, les modèles génériques produisent généralement plus de faux positifs que les modèles par défaut, donc envisagez d’examiner ces alertes après avoir abordé les fuites de priorité supérieure. -

Passez en revue le nombre total d’alertes et de référentiels ouverts affectés.

-

Utilisez des filtres pour identifier les alertes les plus urgentes et hiérarchiser vos efforts de correction.

- Pour afficher les fuites dans les référentiels publics , utilisez

publicly-leaked. - Pour afficher les fuites de secrets trouvées dans plusieurs référentiels au sein de la même organisation ou de la même entreprise, utilisez

is:multi-repository. - Pour afficher les secrets qui sont toujours valides, utilisez

validity:active. - Pour filtrer par des identifiants de service spécifiques (AWS, Azure, GitHub), utilisez

provider:. - Pour filtrer par types de jetons spécifiques, utilisez

secret-type:.

- Pour afficher les fuites dans les référentiels publics , utilisez

-

Si vous le souhaitez, dans la barre latérale sous « Métriques », cliquez Secret scanning pour afficher :

- Types de secrets qui ont été bloqués ou contournés le plus fréquemment

- Dépôts avec le plus de tentatives d’envois ou de contournements bloquées.

Étape 2 : Créer une campagne de sécurité

Vous pouvez configurer une campagne de sécurité pour organiser et suivre votre travail de correction entre les référentiels.

- Accédez à votre organisation, puis cliquez sur Sécurité.

- Dans le volet gauche, sélectionnez Campagnes.

- Cliquez sur Créer une campagne , puis sur :

- Sélectionnez un modèle prédéfini de campagne Secrets.

- Utilisez des filtres personnalisés pour cibler des alertes spécifiques (par exemple,

is:open provider:azureouis:open validity:active).

- Passez en revue les alertes (1 000 maximum) et ajustez les filtres si nécessaire.

- Cliquez sur Enregistrer sous et choisissez Publier une campagne.

- Renseignez vos informations de campagne, puis cliquez sur Publier une campagne.

Étape 3 : Affecter des alertes aux membres de l’équipe

Après avoir créé votre campagne, vous souhaiterez affecter des alertes individuelles aux développeurs chargés de les résoudre.

- Sur la page de votre campagne, cliquez pour développer un référentiel et afficher ses alertes.

- Cliquez sur une alerte pour ouvrir sa page de détails.

- Dans la barre latérale droite, cliquez sur Assignees.

- Sélectionnez un développeur que vous souhaitez corriger l’alerte. En règle générale, il s’agit de la personne qui a validé le secret ou l’administrateur du référentiel où la fuite est détectée. Ils doivent avoir un accès en écriture.

Étape 4 : Surveiller la progression de la correction

Une fois les alertes attribuées, vous devez suivre régulièrement la progression de votre campagne pour vous assurer qu’elle se termine en temps voulu.

- Dans la page de votre campagne, passez en revue le résumé de la campagne. Vous verrez que : * Progression de la campagne : nombre d’alertes fermées (fixes ou ignorées) ou encore laissées à réviser * État : nombre de jours jusqu’à la date d’échéance de la campagne

- Vous pouvez explorer les détails de la campagne :

- Dépliez n’importe quel référentiel pour voir l'avancement dans la résolution des alertes.

- Définissez Group by sur None pour afficher la liste de toutes les alertes.

- Utilisez des filtres pour vous concentrer sur des référentiels ou des alertes spécifiques.

- Identifiez les domaines nécessitant une attention particulière en fonction des référentiels avec le plus d'alertes ouvertes ou aucune progression récente, puis contactez les responsables de maintenance ou les personnes assignées à ces référentiels.

Étape 5 : Communiquer avec les parties prenantes

Tout au long du processus de correction, vous devez informer les parties prenantes avec des mises à jour régulières de la progression. Vous pouvez utiliser des informations à partir de votre tableau de bord de campagne pour vous aider à générer ces mises à jour.

- Accédez au tableau de bord de campagne.

- Identifiez les informations que vous souhaitez inclure dans vos rapports. Tenez compte de ces métriques clés :

- Alertes résolues cette semaine

- Alertes ouvertes restantes

- Éléments sur la bonne voie ou à risque

- Succès ou blocages notables

- Incorporez les métriques dans votre mise à jour, puis distribuez par e-mail, Slack, Teams ou réunions de sécurité.

Étape 6 : Procédures de correction de document

Enfin, vous devez créer des procédures standardisées pour rendre les efforts de correction futurs plus efficaces.

- Développez des guides spécifiques au type de secret. Par exemple: * Informations d’identification AWS : rotation des clés d’accès et des services de mise à jour * ** GitHub jetons** : Comment révoquer et régénérer Personal Access Tokens * Clés API : procédures de rotation spécifiques au service * Informations d’identification de base de données : rotation sécurisée sans interruption de service

- Créez une liste de contrôle de correction.

- Vérifiez que le secret a réellement fuité.

- Déterminez si le secret est toujours actif.

- Révoquez ou remplacez le secret compromis.

- Mettez à jour tous les systèmes à l’aide de l’ancien secret.

- Testez que les systèmes fonctionnent avec de nouvelles informations d’identification.

- Documenter les étapes d’incident et de correction.

- Marquez l’alerte comme résolue.

- Établissez des chemins d’escalade.

- Définissez quand escalader vers la direction de la sécurité.

- Identifiez les experts en matière pour différents types de secrets.

- Créez des procédures de réponse aux incidents pour les fuites critiques.