Делегированный обход для защиты от пуша позволяет определить, кто может продвигать коммиты с секретами, и добавляет процесс одобрения для других участников. См . раздел AUTOTITLE.

Чтобы включить делегированный обход, создайте команды или роли, которые будут управлять запросами на обход. В качестве альтернативы используйте детализированные разрешения для более детального контроля. См. раздел «Использование тонких разрешений для контроля, кто может просматривать и управлять запросами обхода».

Включение делегированного обхода для репозитория

Примечание.

If an organization or enterprise owner configures delegated bypass at the organization or enterprise level, the repository-level settings are disabled.

-

На GitHubперейдите на главную страницу репозитория.

-

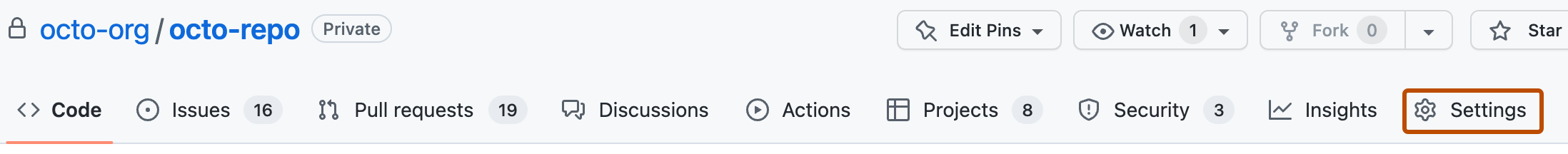

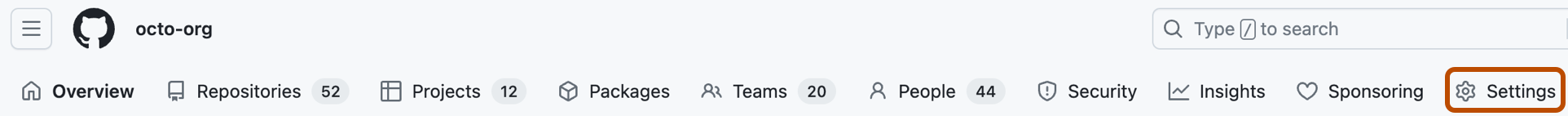

Под именем репозитория щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Безопасность" боковой панели щелкните Advanced Security.

-

Under "Secret Protection," ensure that push protection is enabled for the repository.

-

Under "Push protection," to the right of "Who can bypass push protection for secret scanning," select the dropdown menu, then click Specific roles or teams.

-

Under "Bypass list," click Add role or team.

-

In the dialog box, select the roles and teams that you want to add to the bypass list, then click Add selected.

Примечание.

You can't add secret teams to the bypass list.

Возможность делегированного обхода для организации

-

На GitHubперейдите на главную страницу организации.

-

Под именем организации щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе «Безопасность» боковой панели выберите выпадающее меню Advanced Security , затем нажмите Configurations.

-

Создайте настраиваемую конфигурацию безопасности или измените существующую. См . раздел AUTOTITLE.

-

When defining the custom security configuration, under "Secret scanning," ensure that "Push protection" is set to Enabled.

-

Under "Push protection," to the right of "Bypass privileges," select the dropdown menu, then click Specific actors.

-

Select the Select actors dropdown menu, then choose the actors you want to add to the bypass list.

Примечание.

- Невозможно добавить секретная команда в список обходов.

- Помимо назначения привилегий обхода ролям и командам, вы также можете предоставить отдельным членам организации возможность просматривать запросы обхода и управлять ими с помощью точных разрешений. Ознакомьтесь с подробными разрешениями для контроля того, кто может просматривать запросы обхода и управлять ими.

-

Нажмите Сохранить конфигурацию.

-

Применяйте конфигурацию безопасности к репозиториям вашей организации. См . раздел AUTOTITLE.

Использование точных разрешений для контроля того, кто может просматривать запросы обхода и управлять ими

Вы можете предоставить определенным лицам или командам в организации возможность просматривать запросы обхода и управлять ими с помощью точных разрешений.

- Убедитесь, что делегированный обход включен для организации. Для получения дополнительной информации выполните шаги 1-3 в разделе «Включение делегированного обхода для вашей организации » и убедитесь, что вы сохранили и применили конфигурацию безопасности к выбранным репозиториям.

- Создайте (или измените) пользовательскую роль организации. Сведения о создании и редактировании пользовательских ролей см. в разделе Управление пользовательскими ролями организации.

- При выборе прав для добавления в пользовательскую роль выберите разрешение «Просмотр и управление secret scanning обходом запросов».

- Назначьте настраиваемую роль отдельным членам или командам в организации. Дополнительные сведения о назначении пользовательских ролей см. в разделе Использование ролей организации.