Verwalten von Dependabot security updates für Ihre Repositories

Sie können Dependabot security updates für alle qualifizierten Repositories aktivieren oder deaktivieren, die sich im Besitz Ihres persönlichen Kontos oder Ihrer Organisation befinden. Weitere Informationen findest du unter Verwalten von Sicherheits- und Analysefeatures oder Verwalten von Sicherheits- und Analyseeinstellungen für deine Organisation.

Sie können Dependabot security updates auch für ein einzelnes Repository aktivieren oder deaktivieren.

Aktivieren oder Deaktivieren Dependabot security updates eines einzelnen Repositorys

-

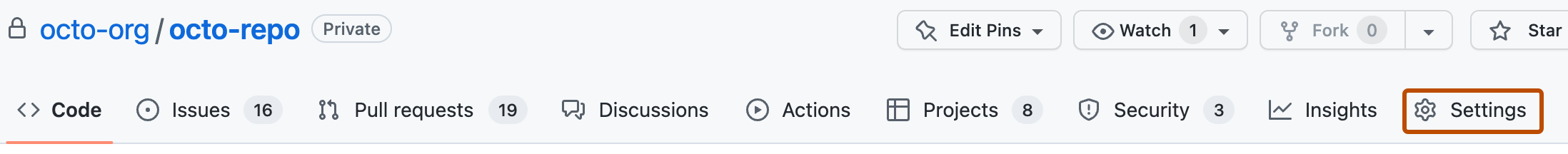

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Advanced Security.

-

Klicken Sie rechts neben "Dependabot Sicherheitsupdates" auf "Aktivieren ", um das Feature zu aktivieren oder zu deaktivieren . Bei öffentlichen Repositorys ist die Schaltfläche deaktiviert, wenn das Feature immer aktiviert ist.

Gruppieren Dependabot security updates in einer einzelnen Pullanforderung

Um gruppierte Sicherheitsupdates verwenden zu können, müssen Sie zuerst die folgenden Features aktivieren:

-

**Abhängigkeitsdiagramm** Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/configuring-the-dependency-graph). -

** Dependabot alerts **. Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/dependabot/dependabot-alerts/configuring-dependabot-alerts). -

** Dependabot security updates **. Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/dependabot/dependabot-security-updates/configuring-dependabot-security-updates).

Hinweis

Wenn gruppierte Sicherheitsupdates zum ersten Mal aktiviert werden, wird Dependabot sofort versuchen, gruppierte Pullanforderungen zu erstellen. Möglicherweise stellen Sie fest Dependabot , dass Sie alte Pullanforderungen schließen und neue öffnen.

Sie können gruppierte Pull Requests für Dependabot security updates auf eine oder beide der folgenden Arten aktivieren.

- Um möglichst viele verfügbare Sicherheitsupdates für Verzeichnisse und pro Ökosystem zu gruppieren, aktiviere die Gruppierung in den Advanced Security-Einstellungen für dein Repository oder über die Option „Global settings“ unter Advanced Security für deine Organisation.

- Um die Gruppierung genauer zu steuern, z. B. das Gruppieren nach Paketname, Entwicklungs-/Produktionsabhängigkeiten, SemVer-Ebene oder in mehreren Verzeichnissen pro Ökosystem, füge der

dependabot.yml-Konfigurationsdatei in deinem Repository Konfigurationsoptionen hinzu.

Hinweis

Wenn du Gruppenregeln für Dependabot security updates in einer dependabot.yml-Datei konfiguriert hast, werden alle verfügbaren Updates nach den von dir angegebenen Regeln gruppiert. Dependabot werden nur über jene Verzeichnisse hinweg gruppiert, die nicht in Ihrem dependabot.yml konfiguriert sind, wenn die Einstellung für gruppierte Sicherheitsupdates auf Organisations- oder Repositoryebene ebenfalls aktiviert ist.

Aktivieren oder Deaktivieren von Dependabot security updates für ein einzelnes, gruppiertes Repository

-

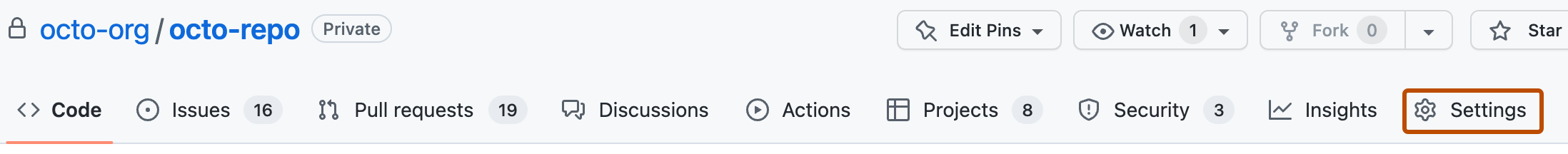

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Advanced Security.

-

Klicken Sie rechts neben "Gruppierte Sicherheitsupdates" auf "DependabotAktivieren", um das Feature zu aktivieren oder zu deaktivieren.

Aktivieren oder Deaktivieren von gruppierten Dependabot security updates Gruppen für eine Organisation

Sie können eine einzelne Pullanforderung gruppieren Dependabot security updates . Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/securing-your-organization/enabling-security-features-in-your-organization/configuring-global-security-settings-for-your-organization#grouping-dependabot-security-updates).

Überschreiben des Standardverhaltens mit einer Konfigurationsdatei

Sie können das Standardverhalten Dependabot security updates außer Kraft setzen, indem Sie ihrem Repository eine dependabot.yml Datei hinzufügen. Mit einer dependabot.yml Datei können Sie die Gruppierung genauer steuern und das Standardverhalten der Dependabot security updates Einstellungen außer Kraft setzen.

Verwenden Sie die groups Option mit dem applies-to: security-updates Schlüssel, um Sätze von Abhängigkeiten (pro Paket-Manager) zu erstellen, sodass Dependabot eine einzelne Pullanforderung geöffnet wird, um mehrere Abhängigkeiten gleichzeitig zu aktualisieren. Sie können Gruppen anhand des Paketnamens (der patterns- und exclude-patterns-Schlüssel), Abhängigkeitstyp (dependency-type-Schlüssel) und SemVer (dem update-types-Schlüssel) definieren.

Dependabot erstellt Gruppen in der Reihenfolge, in der sie in Ihrer dependabot.yml Datei angezeigt werden. Wenn ein Abhängigkeitsupdate zu mehreren Gruppen gehören könnte, wird es nur der ersten Gruppe zugewiesen, mit der es übereinstimmt.

Wenn Sie nur _Sicherheits_updates benötigen und die _Versions_updates ausschließen möchten, können Sie open-pull-requests-limit auf 0 festlegen, um Versionsupdates für ein gegebenes package-ecosystem zu verhindern.

Weitere Informationen zu den Konfigurationsoptionen, die für Sicherheitsupdates verfügbar sind, finden Sie unter Anpassen von Pull Requests für Dependabot-Sicherheitsupdates.

# Example configuration file that:

# - Has a private registry

# - Ignores lodash dependency

# - Disables version-updates

# - Defines a group by package name, for security updates for golang dependencies

version: 2

registries:

example:

type: npm-registry

url: https://example.com

token: ${{secrets.NPM_TOKEN}}

updates:

- package-ecosystem: "npm"

directory: "/src/npm-project"

schedule:

interval: "daily"

# For Lodash, ignore all updates

ignore:

- dependency-name: "lodash"

# Disable version updates for npm dependencies

open-pull-requests-limit: 0

registries:

- example

- package-ecosystem: "gomod"

directories:

- "**/*"

schedule:

interval: "weekly"

open-pull-requests-limit: 0

groups:

golang:

applies-to: security-updates

patterns:

- "golang.org*"

# Example configuration file that:

# - Has a private registry

# - Ignores lodash dependency

# - Disables version-updates

# - Defines a group by package name, for security updates for golang dependencies

version: 2

registries:

example:

type: npm-registry

url: https://example.com

token: ${{secrets.NPM_TOKEN}}

updates:

- package-ecosystem: "npm"

directory: "/src/npm-project"

schedule:

interval: "daily"

# For Lodash, ignore all updates

ignore:

- dependency-name: "lodash"

# Disable version updates for npm dependencies

open-pull-requests-limit: 0

registries:

- example

- package-ecosystem: "gomod"

directories:

- "**/*"

schedule:

interval: "weekly"

open-pull-requests-limit: 0

groups:

golang:

applies-to: security-updates

patterns:

- "golang.org*"

Hinweis

Damit Dependabot diese Konfiguration für Sicherheitsupdates verwenden kann, muss directory der Pfad zu den Manifestdateien sein (oder directories muss Pfade oder Globmuster enthalten, die mit den Speicherorten der Manifestdateien übereinstimmen), und Sie sollten keinen target-branch angeben.

Weiterführende Lektüre

-

[AUTOTITLE](/code-security/dependabot/dependabot-alerts/about-dependabot-alerts) -

[AUTOTITLE](/code-security/dependabot/dependabot-alerts/configuring-dependabot-alerts) -

[AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/dependency-graph-supported-package-ecosystems#supported-package-ecosystems)