Einleitung

In diesem Tutorial organisieren Sie Behebungsmaßnahmen für geleakte Geheimnisse. Hier erfahren Sie, wie Sie:

- Erstellen von Sicherheitskampagnen zum Nachverfolgen von Wartungsaufgaben

- Zuweisen von Alarmen nach Eigentum

- Überwachen des Wartungsfortschritts

- Kommunizieren mit Projektbeteiligten

Voraussetzungen

- Sie müssen beides GitHub Secret Protection und secret scanning für Ihre Organisation aktiviert haben. Weitere Informationen findest du unter Preise und Aktivierung von GitHub Secret Protection.

- Sie müssen über vorhandene secret scanning Warnungen verfügen.

Schritt 1: Überprüfen Sie Ihre Warnungen zur Geheimnisüberprüfung

Bevor Sie Maßnahmen ergreifen, müssen Sie den aktuellen Status der Sicherheitswarnungen Ihrer Organisation verstehen.

-

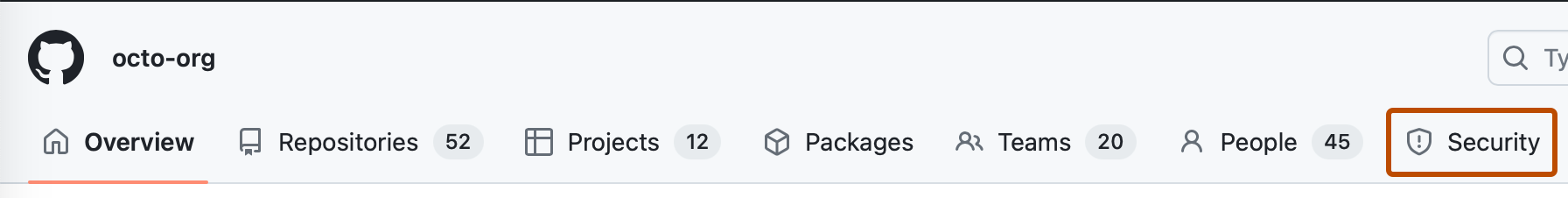

Navigieren Sie auf GitHub zur Hauptseite der Organisation.

-

Klicke unter deinem Organisationsnamen auf Security.

-

Klicken Sie in der linken Randleiste unter "Warnungen" auf das Symbol rechts neben Secret scanning.

-

Wählen Sie in der Dropdownliste die Option

Defaultaus.Defaultbezieht sich auf unterstützte Muster und angegebene benutzerdefinierte Muster. -

Alternativ können Sie

Genericauswählen, um unstrukturierte Geheimnisse wie Kennwörter zu überprüfen. Generische Muster erzeugen jedoch in der Regel mehr falsch positive Ergebnisse als Standardmuster. Erwägen Sie daher, diese Warnungen nach der Behandlung von Lecks mit höherer Priorität zu überprüfen. -

Überprüfen Sie die Gesamtzahl der betroffenen offenen Warnungen und Repositorys.

-

Verwenden Sie Filter, um die dringendsten Warnungen zu identifizieren und Ihre Korrekturmaßnahmen zu priorisieren.

- Um Lecks in öffentlichen Repositories anzuzeigen, verwenden Sie

publicly-leaked. - Verwenden Sie ****, um geheime Lecks in

is:multi-repositoryinnerhalb derselben Organisation oder desselben Unternehmens anzuzeigen. - Verwenden Sie ****, um geheime Schlüssel anzuzeigen, die noch

validity:activesind. - Verwenden Sie

provider:, um nach bestimmten Dienstanmeldeinformationen (AWS, Azure, GitHub) zu filtern. - Um nach bestimmten Tokentypen zu filtern, verwenden Sie

secret-type:.

- Um Lecks in öffentlichen Repositories anzuzeigen, verwenden Sie

-

Klicken Sie Secret scanning optional in der Randleiste unter "Metriken", um Folgendes anzuzeigen:

- Geheime Typen, die am häufigsten blockiert oder umgangen wurden

- Repositories mit den am häufigsten blockierten Pushs oder Umgehungen

Schritt 2: Erstellen einer Sicherheitskampagne

Sie können eine Sicherheitskampagne einrichten, um Ihre Wartungsarbeit über Repositorys hinweg zu organisieren und nachzuverfolgen.

- Navigieren Sie zu Ihrer Organisation, und klicken Sie auf "Sicherheit".

- Wählen Sie im linken Bereich "Kampagnen" aus.

- Klicken Sie auf "Kampagne erstellen", und führen Sie dann eine der folgenden Aktionen aus:

- Wählen Sie eine vordefinierte Secrets-Kampagnenvorlage aus.

- Verwenden Sie benutzerdefinierte Filter, um spezifische Warnungen (z. B.

is:open provider:azureoderis:open validity:active) zu erfassen.

- Überprüfen Sie die Warnungen (maximal 1000), und passen Sie bei Bedarf Filter an.

- Klicken Sie auf " Speichern unter" , und wählen Sie " Kampagne veröffentlichen" aus.

- Füllen Sie Ihre Kampagneninformationen aus, und klicken Sie dann auf " Kampagne veröffentlichen".

Schritt 3: Benachrichtigungen an Teammitglieder zuweisen

Nachdem Sie Ihre Kampagne erstellt haben, sollten Sie den Entwicklern, die für die Behebung verantwortlich sind, einzelne Benachrichtigungen zuweisen.

- Klicken Sie auf auf Ihrer Kampagnenseite, um ein Repository zu erweitern und die zugehörigen Benachrichtigungen anzuzeigen.

- Klicken Sie auf eine Warnung, um die Detailseite zu öffnen.

- Klicken Sie in der rechten Randleiste auf "Assignees".

- Wählen Sie einen Entwickler aus, der den Alarm beheben soll. In der Regel handelt es sich dabei um die Person, die für das Geheimnis verantwortlich ist, oder um den Repository-Administrator, in dem das Leck erkannt wurde. Sie müssen Schreibzugriff haben.

Schritt 4: Überwachen des Wartungsfortschritts

Sobald Benachrichtigungen zugewiesen wurden, müssen Sie den Fortschritt Ihrer Kampagne regelmäßig nachverfolgen, um einen rechtzeitigen Abschluss sicherzustellen.

- Überprüfen Sie auf Ihrer Kampagnenseite die Kampagnenzusammenfassung. Du wirst sehen: * Kampagnenfortschritt: Wie viele Alarme geschlossen (behoben oder verworfen) oder noch überprüft werden müssen * Status: Wie viele Tage bis zum Fälligkeitsdatum der Kampagne

- Sie können Kampagnendetails erkunden:

- Erweitern Sie ein beliebiges Repository, um den Fortschritt bei der Behebung von Warnmeldungen anzuzeigen.

- Legen Sie "Gruppieren nach**" auf "Keine"** fest, um eine Liste aller Warnungen anzuzeigen.

- Verwenden Sie Filter, um sich auf bestimmte Repositorys oder Warnungen zu konzentrieren.

- Identifizieren Sie Bereiche, die Auf der Grundlage von Repositorys mit den meisten offenen Warnungen oder ohne aktuellen Fortschritt Aufmerksamkeit benötigen, und wenden Sie sich dann an die Unterstützung dieser Repository-Betreuer oder Verwalter.

Schritt 5: Kommunikation mit Projektbeteiligten

Während des gesamten Korrekturprozesses sollten Sie die Beteiligten mit regelmäßigen Fortschrittsaktualisierungen auf dem Laufenden halten. Sie können Informationen aus Ihrem Kampagnendashboard verwenden, um diese Updates zu generieren.

- Navigieren Sie zum Kampagnendashboard.

- Identifizieren Sie die Informationen, die Sie in Ihre Berichte einbeziehen möchten. Berücksichtigen Sie die folgenden wichtigen Metriken:

- Warnungen wurden in dieser Woche behoben

- Verbleibende offene Warnungen

- On-track vs. risikobehaftete Elemente

- Wichtige Erfolge oder Hindernisse

- Integrieren Sie die Metriken in Ihr Update, verteilen Sie sie dann per E-Mail, Slack, Teams oder Sicherheitsbesprechungen.

Schritt 6: Dokumentbehebungsverfahren

Schließlich sollten Sie standardisierte Verfahren erstellen, um zukünftige Abhilfemaßnahmen effizienter zu gestalten.

- Entwickeln Sie geheime, typspezifische Leitfäden. Beispiel: * AWS-Anmeldeinformationen: Rotieren von Zugriffsschlüsseln und Aktualisieren von Diensten * ** GitHub Token**: Widerrufen und Neu generieren Personal Access Tokens * API-Schlüssel: Dienstspezifische Austauschverfahren * Datenbankanmeldeinformationen: Sichere Rotation ohne Dienstunterbrechung

- Erstellen Sie eine Prüfliste zur Behebung.

- Überprüfen Sie, ob das Geheimnis tatsächlich geleakt worden ist.

- Ermitteln Sie, ob der geheime Schlüssel noch aktiv ist.

- Widerrufen oder Wechseln des kompromittierten geheimen Schlüssels.

- Aktualisieren Sie alle Systeme mithilfe des alten geheimen Schlüssels.

- Testen Sie, dass Systeme mit neuen Anmeldeinformationen funktionieren.

- Dokumentieren Sie die Schritte zum Vorfall und zur Behebung.

- Markieren Sie die Warnung als aufgelöst.

- Einrichten von Eskalationspfaden.

- Definieren Sie, wann an die Sicherheitsleitung eskaliert werden soll.

- Identifizieren Sie Fachexperten für verschiedene geheime Typen.

- Erstellen Sie Verfahren zur Reaktion auf Vorfälle für kritische Lecks.