Nachdem Sie eine anfängliche Analyse des Codes mit Standardsetup ausgeführt haben, können Sie Änderungen an Ihrer Konfiguration vornehmen, um Ihre Anforderungen besser zu erfüllen. Siehe Informationen zu Konfigurationstypen für die Code-Analyse.

Anpassen der vorhandenen Konfiguration des Standardsetups

-

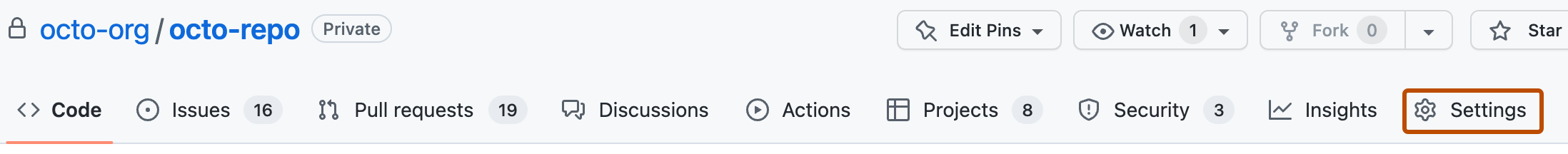

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Code security.

-

Wählen Sie in der Zeile "CodeQL Analyse" des Abschnitts "Code scanning" die Option aus, und klicken Sie dann auf "Konfiguration anzeigen CodeQL ".

-

Klicken Sie im Fenster "CodeQL Standardkonfiguration" auf "Bearbeiten".

-

Optional kannst du im Abschnitt „Sprachen“ die Sprachen für die Analyse auswählen oder deaktivieren.

-

Wähle optional in der Zeile „Query suite“ (Abfragesuite) des Abschnitts „Scan settings“ eine andere Abfragesuite aus, die für deinen Code ausgeführt werden soll.

-

Wenn Sie optional beschriftete Läufer verwenden möchten, wählen Sie im Abschnitt "Runner-Typ" des modalen Dialogfelds "CodeQLStandardkonfiguration" die Option "StandardläuferGitHub" aus, um ein Dropdownmenü zu öffnen, und wählen Sie dann "Bezeichneter Läufer" aus. Geben Sie dann neben "Runner-Bezeichnung" die Bezeichnung eines vorhandenen selbst gehosteten oder GitHub-gehosteten Läufers ein. Weitere Informationen findest du unter Konfigurieren des Standardsetups für das Code-Scanning.

-

(Öffentliche Vorschau) Wählen Sie optional in der Zeile "Bedrohungsmodell" im Abschnitt "Scaneinstellungen" die Option "Remote- und lokale Quellen" aus. Diese Option ist nur für Repositorys mit Code in einer unterstützten Sprache verfügbar: Java/Kotlin und C#.

-

Klicke auf Änderungen speichern, um die Konfiguration zu aktualisieren und eine erste Analyse des Codes mit der neuen Konfiguration auszuführen. Alle zukünftigen Analysen verwenden die neue Konfiguration.

Definieren der Warnungsschweregrade, die einen Überprüfungsfehler für eine Pullanforderung verursachen

Sie können Regelsätze verwenden, um zu verhindern, dass Pullanforderungen zusammengeführt werden, wenn eine der folgenden Bedingungen erfüllt ist:

- Ein Pflichttool entdeckt eine code scanning-Warnung mit einem Schweregrad, der im Regelsatz definiert ist.

- Die Analyse eines erforderlichen Tools wird noch ausgeführt.

- Für das Repository ist kein erforderliches Tool konfiguriert.

Weitere Informationen findest du unter Festlegen des Zusammenführungsschutzes für Codeüberprüfung. Weitere allgemeine Informationen zu Regelsätzen findest du unter Informationen zu Regelsätzen.

Einschließen lokaler Quellen von Daten m Standard-Set-up

Hinweis

Gefahrenmodelle befinden sich derzeit in der öffentliche Vorschau. Änderungen sind vorbehalten. Während der öffentliche Vorschau werden Gefahrenmodelle nur durch die Analyse für Java/Kotlin und C# unterstützt.

Wenn in Ihrer Codebasis nur Remote-Netzwerkanfragen als potenzielle Quellen für verdächtige Daten in Frage kommen, empfehlen wir die Verwendung des Standard-Bedrohungsmodells. Wenn Ihre Codebasis andere Quellen als Netzwerkanfragen mit potenziell verunreinigten Daten berücksichtigt, können Sie Bedrohungsmodelle verwenden, um diese zusätzlichen Quellen in Ihre CodeQL-Analyse hinzuzufügen. Während des öffentliche Vorschau können Sie lokale Quellen (z. B. Befehlszeilenargumente, Umgebungsvariablen, Dateisysteme und Datenbanken) hinzufügen, die Ihre Codebasis möglicherweise als zusätzliche Quellen für verfälschte Daten erachten kann.

Sie können das in einer Standardkonfiguration verwendete Gefahrenmodell bearbeiten. Weitere Informationen findest du unter Anpassen der vorhandenen Konfiguration des Standardsetups.

Erweitern der CodeQL Abdeckung mit CodeQL Modellpaketen im Standardsetup

Hinweis

CodeQL-Modellpakete liegen derzeit als öffentliche Vorschau vor und können noch geändert werden. Modellpakete werden für die C/C++, C#, Java/Kotlin, Python, und Ruby-Analyse unterstützt.

Der CodeQL-Modell-Editor in der CodeQL-Erweiterung für Visual Studio Code unterstützt Modellierungsabhängigkeiten für C#, Java/Kotlin, Python und Ruby.

Wenn Sie Frameworks und Bibliotheken verwenden, die von den Standardbibliotheken in CodeQL nicht erkannt werden, können Sie Ihre Abhängigkeiten modellieren und die Analyse von code scanning erweitern. Weitere Informationen finden Sie in der Dokumentation zu unterstützten Sprachen und Frameworks.CodeQL

Für das Standardsetup müssen Sie die Modelle ihrer zusätzlichen Abhängigkeiten in CodeQL Modellpaketen definieren. Sie können die Abdeckung im Standardsetup mit CodeQL Modellpaketen für einzelne Repositorys oder in großem Umfang für alle Repositorys in einer Organisation erweitern.

Weitere Informationen zu CodeQL Modellpaketen und zum Schreiben eigener Modellpakete finden Sie unter Verwenden des CodeQL-Modell-Editors.

Erweitern der Abdeckung für ein Repository

- Kopieren Sie im

.github/codeql/extensions-Verzeichnis des Repositorys das Modellpaketverzeichnis, das einecodeql-pack.yml-Datei und alle.yml-Dateien enthalten soll, die zusätzliche Modelle für die Bibliotheken oder Frameworks enthalten, die Sie in Ihre Analyse einbeziehen möchten. - Die Modellpakete werden automatisch erkannt und in Ihrer code scanning Analyse verwendet.

- Wenn Sie später Ihre Konfiguration ändern, um das erweiterte Setup zu verwenden, werden alle Modellpakete in dem

.github/codeql/extensions-Verzeichnis weiterhin erkannt und verwendet.

Erweitern der Abdeckung für alle Repositorys in einer Organisation

Hinweis

Wenn Sie die Abdeckung mit CodeQL Modellpaketen für alle Repositorys in einer Organisation erweitern, müssen die von Ihnen angegebenen Modellpakete in der containerregistrierung veröffentlicht werden, die der GitHub Enterprise Server Instanz zugeordnet ist (https://containers.HOSTNAME) und für die ausgeführten Repositorys code scanningzugänglich sein. Weitere Informationen findest du unter Arbeiten mit der Containerregistrierung.

-

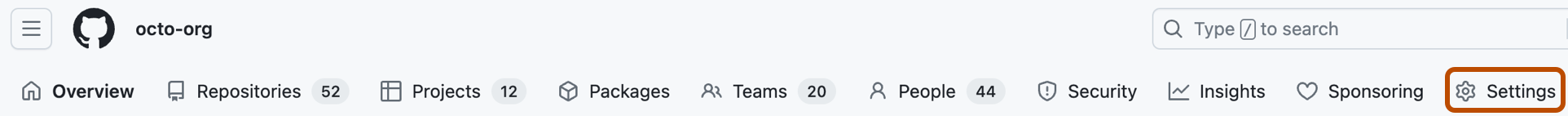

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Security“ der Randleiste auf Code security und anschließend auf Global settings.

-

Suchen Sie den Abschnitt "Code scanning".

-

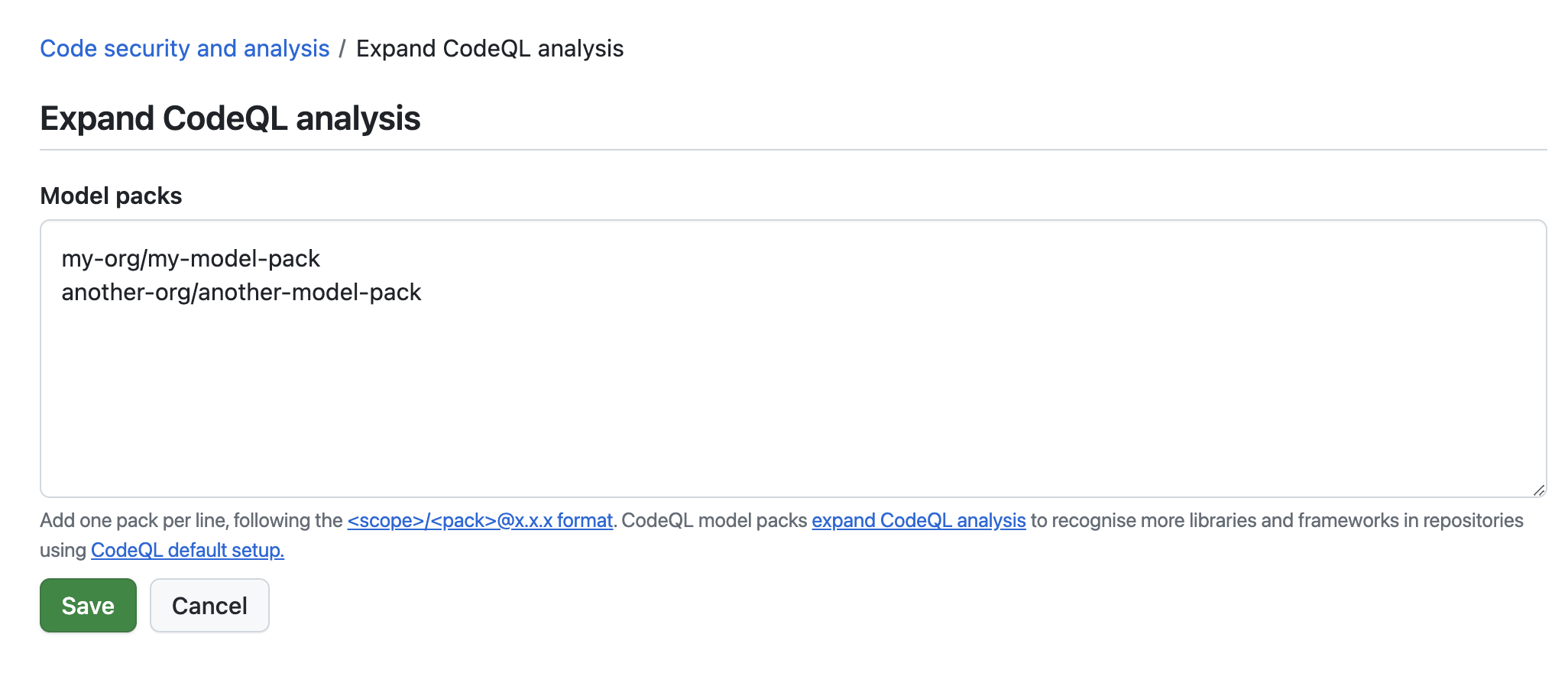

Klicken Sie neben "Analyse erweitern CodeQL " auf "Konfigurieren".

-

Geben Sie Verweise auf die veröffentlichten Modellpakete ein, die Sie verwenden möchten, eine pro Zeile, und klicken Sie dann auf Speichern.

-

Die Modellpakete werden automatisch erkannt und verwendet, wenn code scanning in einem beliebigen Repository der Organisation mit aktivierter Standard-Konfiguration ausgeführt wird.

Weitere Anpassung

Wenn Sie andere Aspekte Ihrer code scanning Konfiguration ändern müssen, sollten Sie die Konfiguration des erweiterten Setups in Betracht ziehen. Siehe Konfigurieren des erweiterten Setups für das Code-Scanning.