Wenn Dependabot beim Aktualisieren Ihrer Abhängigkeiten Fehler auftreten, können Sie diese Referenz verwenden, um häufige Probleme zu diagnostizieren und zu beheben.

So zeigen Sie Fehler an

Sicherheitsupdatefehler

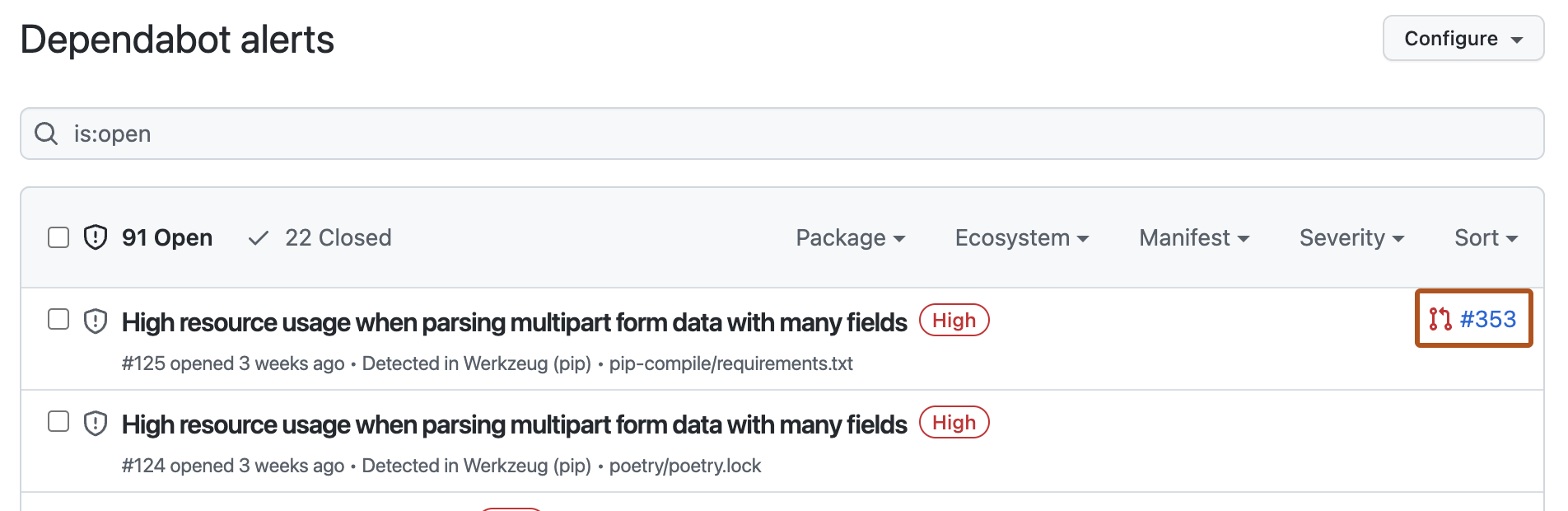

Wenn Dependabot daran gehindert wird, eine Pullanforderung zur Behebung einer Dependabot Warnung zu erstellen, wird die Fehlermeldung in der Warnung veröffentlicht. In der Dependabot alerts Ansicht wird eine Liste aller Warnungen angezeigt, die noch nicht aufgelöst wurden. Um auf die Warnungsansicht zuzugreifen, klicken Sie Dependabot alerts auf die Security Registerkarte für das Repository. Wenn ein Pull Request generiert wurde, der die anfällige Abhängigkeit korrigiert, enthält die Warnung einen Link zu diesem Pull Request.

Eine Warnung hat aus mehreren Gründen möglicherweise keinen Pull-Anforderungslink:

-

Dependabot security updates sind für das Repository nicht aktiviert. - Die Warnung ist für eine indirekte oder transitive Abhängigkeit vorgesehen, die in einer Sperrdatei nicht explizit definiert ist.

- Ein Fehler verhinderte Dependabot das Erstellen eines Pull-Requests.

Klicken Sie auf die Warnung, um Fehlerdetails anzuzeigen.

Fehler beim Aktualisieren von Versionen

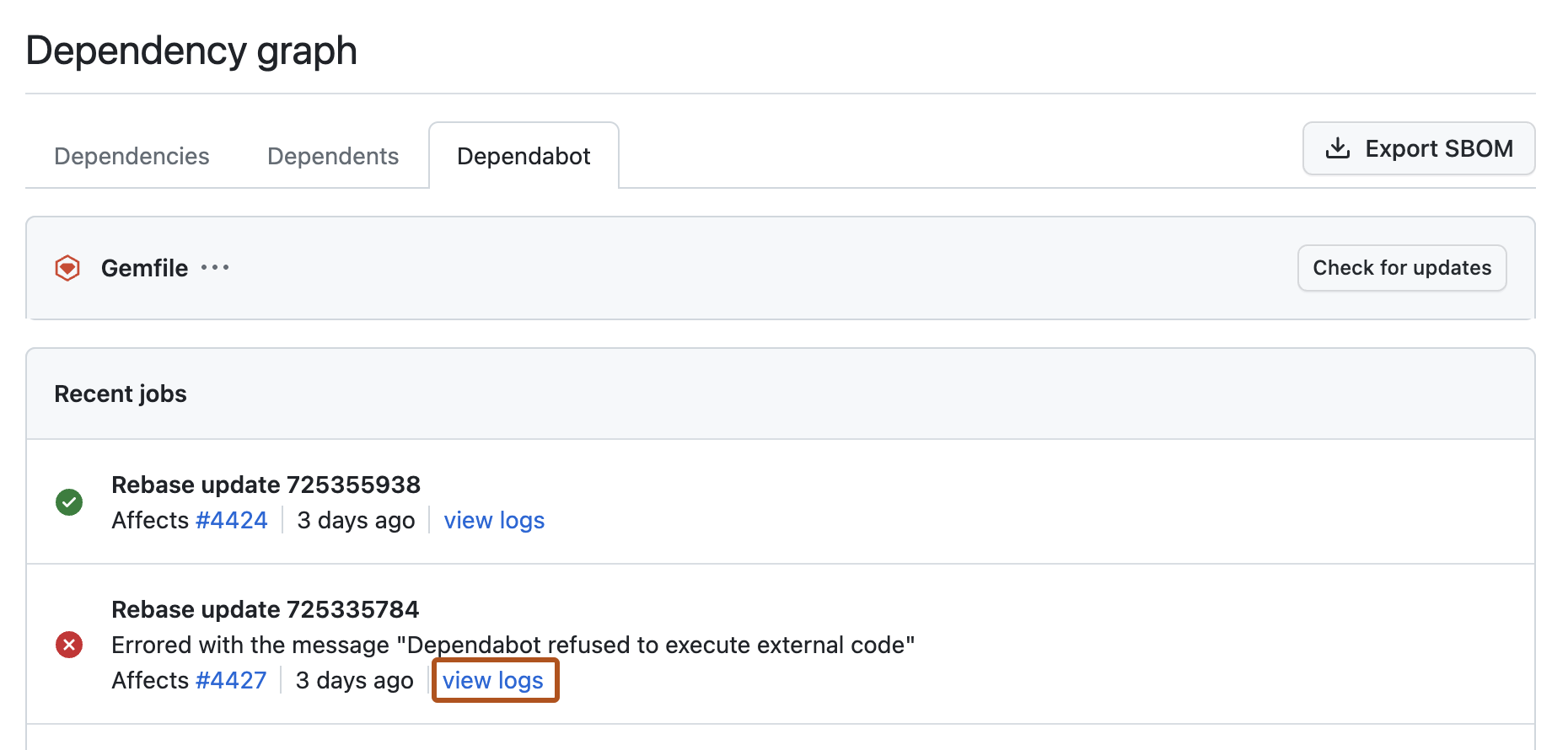

Wenn Dependabot daran gehindert wird, eine Pull-Anfrage zu erstellen, um eine Abhängigkeit in einem Software-Ökosystem zu aktualisieren, können Sie die Protokollliste anzeigen, um mehr über den Fehler zu erfahren.

Auf die Auftragsprotokollliste kann über das Abhängigkeitsdiagramm eines Repositorys zugegriffen werden. Klicken Sie im Abhängigkeitsdiagramm auf die Dependabot Registerkarte, und klicken Sie dann rechts neben der betroffenen Manifestdatei auf Zuletzt verwendete Aktualisierungsaufträge.

Um die vollständigen Protokolldateien für einen bestimmten Auftrag anzuzeigen, klicken Sie rechts neben dem gewünschten Protokolleintrag auf "Protokolle anzeigen".

Weitere Informationen finden Sie unter Anzeigen von Dependabot-Auftragsprotokollen.

Fehler bei der Abhängigkeitsauflösung

DEPENDENCY kann nicht auf eine nicht anfällige Version aktualisiert werden.

**Gilt für:** Nur Sicherheitsupdates

**Fehlermeldung:**`Dependabot cannot update DEPENDENCY to a non-vulnerable version`

Dependabot Eine Pullanforderung kann nicht erstellt werden, um die anfällige Abhängigkeit auf eine sichere Version zu aktualisieren, ohne andere Abhängigkeiten im Abhängigkeitsdiagramm für dieses Repository zu unterbrechen.

Jede Anwendung mit Abhängigkeiten hat ein Abhängigkeitsdiagramm, also einen gerichteten azyklischen Graph jeder Paketversion, von der die Anwendung direkt oder indirekt abhängt. Jedes Mal, wenn eine Abhängigkeit aktualisiert wird, muss dieses Diagramm aufgelöst werden, andernfalls wird die Anwendung nicht erstellt. Wenn ein Ökosystem über ein tiefes und komplexes Abhängigkeitsdiagramm verfügt, z. B. npm und RubyGems, ist es oft unmöglich, ein Upgrade für eine einzelne Abhängigkeit ohne ein Upgrade für das gesamte Ökosystem durchzuführen.

**Auflösung:** Bleiben Sie mit den zuletzt veröffentlichten Versionen auf dem neuesten Stand, z. B. durch Aktivieren von Versionsupdates. Dadurch wird die Wahrscheinlichkeit erhöht, dass ein Sicherheitsrisiko in einer Abhängigkeit durch ein einfaches Upgrade behoben werden kann, das das Abhängigkeitsdiagramm nicht unterbricht. Weitere Informationen findest du unter [AUTOTITLE](/code-security/dependabot/dependabot-version-updates/configuring-dependabot-version-updates).

Aktualisiert Abhängigkeiten ohne Warnung

**Gilt für:** Nur Sicherheitsupdates

**Fehlermeldung:**`Dependabot tries to update dependencies without an alert`

Dependabot aktualisiert explizit definierte transitive Abhängigkeiten, die für alle Ökosysteme anfällig sind. Bei npm wird Dependabot einen Pull Request stellen, der auch die übergeordnete Abhängigkeit aktualisiert, wenn dies die einzige Möglichkeit ist, die transitive Abhängigkeit zu beheben.

Beispiel: Ein Projekt mit einer Abhängigkeit auf A Version ~2.0.0, die eine transitive Abhängigkeit auf B Version ~1.0.0 hat, wird in 1.0.1 aufgelöst.

my project

|

--> A (2.0.0) [~2.0.0]

|

--> B (1.0.1) [~1.0.0]

Wenn eine Sicherheitslücke für B Versionen <2.0.0 veröffentlicht wird und ein Patch unter 2.0.0 verfügbar ist, wird Dependabot versuchen, B zu aktualisieren, stellt jedoch fest, dass dies aufgrund der Einschränkung durch A nicht möglich ist, welche nur niedrigere, anfällige Versionen zulässt. Um die Sicherheitsanfälligkeit zu beheben, sucht sie nach Updates für die Abhängigkeit Dependabot, die die Verwendung der festen Version von A ermöglichen.

Dependabot generiert automatisch eine Pull-Anfrage, die sowohl die gesperrten übergeordneten als auch die gesperrten untergeordneten transitiven Abhängigkeiten aktualisiert.

Die Pullanforderung für ein bereits angewendetes Update kann nicht geschlossen werden.

**Fehlermeldung:**`Dependabot fails to close a open pull request for an update that has already been applied on the default branch`

Dependabot schließt Pull-Requests für Abhängigkeitsupdates, sobald erkannt wird, dass diese Updates in den Standard-Branch übernommen wurden. In seltenen Fällen kann die Pullanforderung jedoch erneut geöffnet bleiben.

**Auflösung:** Wenn Sie feststellen, dass Sie eine Aktualisierung manuell an eine Abhängigkeit vorgenommen haben und dass die Pullanforderung für dasselbe Update noch geöffnet ist, können Sie einen der folgenden Befehle in einem Kommentar für die Pullanforderung verwenden:

*

@dependabot recreate oder

*

@dependabot rebase.

Jeder Kommentar führt dazu Dependabot zu überprüfen, ob die Abhängigkeit nicht mehr aktualisierbar oder anfällig ist. Wenn Dependabot erkannt wird, dass die Pullanforderung nicht mehr erforderlich ist, wird die Pullanforderung in diesem speziellen Fall geschlossen.

Weitere Informationen zu Dependabot Kommentarbefehlen finden Sie unter Verwalten von Pull Requests für Abhängigkeitsupdates.

Kann nicht auf die erforderliche Version aktualisiert werden, da bereits eine offene Pullanforderung für die neueste Version vorhanden ist.

**Gilt für:** Nur Sicherheitsupdates

**Fehlermeldung:**`Dependabot cannot update to the required version as there is already an open pull request for the latest version`

Dependabot erstellt keine Pullanforderung, um die anfällige Abhängigkeit auf eine sichere Version zu aktualisieren, da bereits eine offene Pullanforderung vorhanden ist, um diese Abhängigkeit zu aktualisieren. Dieser Fehler wird angezeigt, wenn ein Sicherheitsrisiko in einer einzigen Abhängigkeit erkannt wird und bereits ein offener Pull Request vorhanden ist, um die Abhängigkeit auf die neueste Version zu aktualisieren.

**Auflösung:** Sie können die geöffnete Pullanforderung überprüfen und zusammenführen, sobald Sie sicher sind, dass die Änderung sicher ist, oder diese Pullanforderung schließen und eine neue Pull-Update-Pullanforderung auslösen. Siehe [manuelles Auslösen einer Dependabot Pullanforderung](#triggering-a-dependabot-pull-request-manually).

Kein Sicherheitsupdate erforderlich

**Gilt für:** Nur Sicherheitsupdates

**Fehlermeldung:**`No security update is needed as DEPENDENCY is no longer vulnerable`

Dependabot Eine Pullanforderung kann nicht geschlossen werden, um eine Abhängigkeit zu aktualisieren, die nicht oder nicht mehr anfällig ist. Möglicherweise wird dieser Fehler angezeigt, wenn Abhängigkeitsdiagrammdaten veraltet sind oder wenn das Abhängigkeitsdiagramm und Dependabot nicht übereinstimmen, ob eine bestimmte Version der Abhängigkeit anfällig ist.

**Auflösung:** Überprüfen Sie zunächst das Abhängigkeitsdiagramm für Ihr Repository, überprüfen Sie, welche Version sie für die Abhängigkeit erkannt hat, und überprüfen Sie, ob die identifizierte Version dem entspricht, was in Ihrem Repository verwendet wird.

Wenn Sie vermuten, dass Ihre Abhängigkeitsdiagrammdaten veraltet sind, müssen Sie möglicherweise das Abhängigkeitsdiagramm für Ihr Repository manuell aktualisieren oder Ihre Abhängigkeitsdaten weiter prüfen. Weitere Informationen findest du unter Fehler beim Abhängigkeitsdiagramm beheben.

Wenn Sie bestätigen können, dass die Abhängigkeitsversion nicht mehr anfällig ist, können Sie die Dependabot Pullanforderung schließen.

Pull-Request-Fehler

Grenzwert für Pullanforderungen erreicht

**Fehlermeldung:**`Dependabot cannot open any more pull requests`

Es gibt ein Limit für die Anzahl der offenen Pull Requests Dependabot, die generiert werden. Wenn dieses Limit erreicht ist, werden keine neuen Pull Requests geöffnet, und dieser Fehler wird gemeldet.

**Grenzen:**

- Pull Requests für Sicherheitsupdates: 10

- Pullanforderungen für Versionsupdates: 5 (konfigurierbar mit

open-pull-requests-limit)

Es gibt separate Limits für Pull Requests für Sicherheits- und Versionsupdates, sodass offene Pull Requests für Versionsupdates nicht die Erstellung eines Pull Requests für ein Sicherheitsupdate blockieren können. Weitere Informationen finden Sie unter Referenz zu Dependabot-Optionen.

**Auflösung:** Führen Sie einige der vorhandenen Pullanforderungen zusammen oder schließen Sie sie, und lösen Sie eine neue Pullanforderung manuell aus. siehe [manuelles Auslösen einer Dependabot Pullanforderung](#triggering-a-dependabot-pull-request-manually).

Timeout- und Leistungsprobleme

Aktualisierung abgelaufen

**Fehlermeldung:**`Dependabot timed out during its update`

Dependabot dauerte länger als die maximal zulässige Zeit, um das erforderliche Update zu bewerten und eine Pullanforderung vorzubereiten. Dieser Fehler wird normalerweise nur für große Repositorys mit vielen Manifestdateien angezeigt, z. B. npm- oder yarn-Monorepo-Projekte mit Hunderten von _package.json_-Dateien. Die Bewertung von Aktualisierungen des Composer-Ökosystems dauert auch länger, und es kann zu einem Timeout kommen.

**Lösung für Versionsupdates:** Geben Sie die wichtigsten Abhängigkeiten an, die mit dem `allow` Parameter aktualisiert werden sollen, oder verwenden Sie alternativ den `ignore` Parameter, um einige Abhängigkeiten von Updates auszuschließen. Wenn Sie Ihre Konfiguration aktualisieren, kann es möglicherweise möglich sein Dependabot , das Versionsupdate zu überprüfen und die Pullanforderung in der verfügbaren Zeit zu generieren.

**Lösung für Sicherheitsupdates:** Verringern Sie die Chancen auf Timeouts, indem Sie beispielsweise die Abhängigkeiten aktualisieren, indem Sie Versionsupdates aktivieren. Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/dependabot/dependabot-version-updates/configuring-dependabot-version-updates).

Gruppierungsfehler

Fehler beim Gruppieren von Abhängigkeiten (Versionsupdates)

**Gilt für:** Nur Versionsupdates

**Fehlermeldung:**`Dependabot fails to group a set of dependencies into a single pull request for Dependabot version updates`

Die groups-Konfigurationseinstellungen in der dependabot.yml-Datei können für Versionsupdates und Sicherheitsupdates angewendet werden. Verwenden Sie den applies-to-Schlüssel, um anzugeben, wo (Versionsupdates oder Sicherheitsupdates) eine Gruppe von Gruppierungsregeln angewendet wird.

Sie können keinen einzelnen Gruppierungssatz von Regeln auf _Versions_updates und _Sicherheits_updates anwenden. Wenn du stattdessen sowohl Versionsaktualisierungen als auch Sicherheitsupdates mit denselben Kriterien gruppieren möchtest, musst du zwei separat benannte Gruppensätze von Regeln definieren.

Wenn Sie gruppierte Versionsupdates konfigurieren, müssen Sie Gruppen pro Paketökosystem konfigurieren.

**Häufige Ursache - leere Gruppen:** Möglicherweise haben Sie unbeabsichtigt leere Gruppen erstellt. Dies geschieht beispielsweise, wenn du `dependency-type` im `allow`-Schlüssel für den Gesamtauftrag festlegst.

allow:

dependency-type: production

# this restricts the entire job to production dependencies

groups:

development-dependencies:

dependency-type: "development"

# this group will always be empty

allow:

dependency-type: production

# this restricts the entire job to production dependencies

groups:

development-dependencies:

dependency-type: "development"

# this group will always be empty

In diesem Beispiel wird Dependabot Folgendes tun:

- Sieh dir die Abhängigkeitsliste an und beschränke den Auftrag auf Abhängigkeiten, die nur in

productionverwendet werden. - Versuche, eine Gruppe namens

development-dependencieszu erstellen, die eine Teilmenge dieser reduzierten Liste ist. - Vergewissere dich, dass die Gruppe

development-dependenciesleer ist, da alledevelopment-Abhängigkeiten in Schritt 1 entfernt wurden. -

Aktualisieren Sie alle Abhängigkeiten, die noch nicht in der Gruppe enthalten sind **individuell**. Wenn die Gruppe für Abhängigkeiten in der Produktion leer ist, Dependabot ignoriert die Gruppe und erstellt eine separate Pullanforderung für jede Abhängigkeit. **Auflösung:** Stellen Sie sicher, dass Konfigurationseinstellungen sich nicht gegenseitig aufheben und aktualisieren Sie diese angemessen in Ihrer Konfigurationsdatei. Um das Problem zu debuggen, schauen Sie sich die Protokolle an. Informationen zum Zugreifen auf die Protokolle für ein Manifest finden Sie unter [Anzeigen von Fehlern](#how-to-view-errors).

Weitere Informationen zum Konfigurieren von Gruppen für Dependabot version updates finden Sie unter Referenz zu Dependabot-Optionen.

Fehler beim Gruppieren von Abhängigkeiten (Sicherheitsupdates)

**Gilt für:** Nur Sicherheitsupdates

**Fehlermeldung:**`Dependabot fails to group a set of dependencies into a single pull request for Dependabot security updates`

Die groups-Konfigurationseinstellungen in der dependabot.yml-Datei können für Versionsupdates und Sicherheitsupdates angewendet werden. Verwenden Sie den applies-to-Schlüssel, um anzugeben, wo (Versionsupdates oder Sicherheitsupdates) eine Gruppe von Gruppierungsregeln angewendet wird. Überprüfen Sie, ob Sie konfiguriert haben, dass Gruppierung für Sicherheitsupdates anwendet wird. Wenn der applies-to-Schlüssel in einer Reihe von Gruppierungsregeln in Ihrer Konfiguration nicht vorhanden ist, gelten standardmäßig alle Gruppenregeln nur für Versionsupdates.

Sie können keinen einzelnen Gruppierungssatz von Regeln auf _Versions_updates und _Sicherheits_updates anwenden. Wenn du stattdessen sowohl Versionsaktualisierungen als auch Sicherheitsupdates mit denselben Kriterien gruppieren möchtest, musst du zwei separat benannte Gruppensätze von Regeln definieren.

**Gruppierungsrichtlinien für Sicherheitsupdates:**

*

Dependabot

gruppiert Abhängigkeiten vom gleichen Paketökosystem, das sich in verschiedenen Verzeichnissen befindet, wenn Gruppierungsregeln für Konfigurationen angegeben werden, die den directories Schlüssel verwenden.

*

Dependabot

wendet weitere relevante Anpassungsoptionen aus der dependabot.yml Datei auf Pullanforderungen für gruppierte Sicherheitsupdates an. Gruppenregeln, die in einer dependabot.yml-Datei konfiguriert sind, setzen die Einstellungen der Benutzeroberfläche außer Kraft, um gruppierte Sicherheitsupdates auf Organisationsebene oder Repositoryebene zu aktivieren oder zu deaktivieren.

*

Dependabot

werden nicht Abhängigkeiten aus verschiedenen Paketökosystemen gruppiert.

*

Dependabot

Sicherheitsupdates werden nicht mit Versionsupdates gruppiert.

Weitere Informationen findest du unter Informationen zu Dependabot-Sicherheitsupdates und Anpassen von Pull Requests für Dependabot-Sicherheitsupdates.

Fehler beim Aktualisieren der Abhängigkeit in gruppierter Pullanforderung

**Fehlermeldung:**`Dependabot fails to update one of the dependencies in a grouped pull request`

Es gibt verschiedene Problembehandlungsmethoden, die du für fehlgeschlagene Versionsupdates und fehlgeschlagene Sicherheitsupdates verwenden kannst.

Versionsaktualisierungen

**Gilt für:** Nur Versionsupdates

Dependabot zeigt die fehlgeschlagene Aktualisierung in Ihren Protokollen sowie in der Auftragszusammenfassung am Ende Der Protokolle an.

**Lösung:**

- Verwenden Sie den

@dependabot recreateKommentar für die Pullanforderung, um die Gruppe erneut zu erstellen. Weitere Informationen findest du unter Verwalten von Pull Requests für Abhängigkeitsupdates. - Wenn die Abhängigkeit immer noch nicht aktualisiert werden kann, verwenden Sie die

exclude-patternsKonfiguration, damit die Abhängigkeit von der Gruppe ausgeschlossen wird. Dependabot löst dann eine separate Pullanforderung aus, um die Abhängigkeit zu aktualisieren. - Wenn die Abhängigkeit immer noch nicht aktualisiert werden kann, besteht möglicherweise ein Problem mit der Abhängigkeit selbst oder bei Dependabot diesem spezifischen Ökosystem.

Wenn Sie Updates für die Abhängigkeit ignorieren möchten, müssen Sie eine der folgenden Aktionen ausführen.

- Konfigurieren Sie eine

ignore-Regel für die Abhängigkeit in derdependabot.yml-Datei. Weitere Informationen finden Sie unter Referenz zu Dependabot-Optionen. - Verwenden Sie den

@dependabot ignore-Kommentarbefehl für die Abhängigkeit in der Pull Request für die gruppierten Updates. Weitere Informationen finden Sie unter Verwalten von Pull Requests für Abhängigkeitsupdates.

Sicherheitsupdates

**Gilt für:** Nur Sicherheitsupdates

Wenn eine gruppierte Pull-Anforderung für Sicherheitsupdates fehlschlägt oder nicht zusammengeführt werden kann, öffnen Sie Pull-Requests manuell, um die Versionen von inkompatiblen Änderungen zu aktualisieren. Wenn Sie ein Paket, das in einer gruppierten Pull Request enthalten ist, manuell aktualisieren, wird die Pull Request neu gebasiert, Dependabot sodass sie das manuell aktualisierte Paket nicht enthält.

Wenn Sie Updates für die Abhängigkeit ignorieren möchten, müssen Sie eine der folgenden Aktionen ausführen.

- Konfigurieren Sie eine

ignore-Regel für die Abhängigkeit in derdependabot.yml-Datei. Weitere Informationen finden Sie unter Referenz zu Dependabot-Optionen. - Verwenden Sie den

@dependabot ignore-Kommentarbefehl für die Abhängigkeit in der Pull Request für die gruppierten Updates. Weitere Informationen finden Sie unter Verwalten von Pull Requests für Abhängigkeitsupdates.

Kontinuierliche Integration schlägt bei gruppierter Pullanforderung fehl

**Gilt für:** Nur Versionsupdates

**Fehlermeldung:**`Continuous integration (CI) fails on my grouped pull request`

**Lösung:**

Wenn der Fehler auf eine einzelne Abhängigkeit zurückzuführen ist, verwenden Sie die exclude-patterns Konfiguration, damit die Abhängigkeit von der Gruppe ausgeschlossen wird.

Dependabot löst dann eine separate Pullanforderung aus, um die Abhängigkeit zu aktualisieren.

Wenn Sie Updates für die Abhängigkeit ignorieren möchten, müssen Sie eine der folgenden Aktionen ausführen.

- Konfigurieren Sie eine

ignore-Regel für die Abhängigkeit in derdependabot.yml-Datei. Weitere Informationen finden Sie unter Referenz zu Dependabot-Optionen. - Verwenden Sie den

@dependabot ignore-Kommentarbefehl für die Abhängigkeit in der Pull Request für die gruppierten Updates. Weitere Informationen finden Sie unter Verwalten von Pull Requests für Abhängigkeitsupdates.

Wenn weiterhin CI-Fehler angezeigt werden, entfernen Sie die Gruppenkonfiguration, damit Dependabot auf das Erstellen einzelner Pullanforderungen für jede Abhängigkeit zurückgesetzt wird. Überprüfen Und bestätigen Sie dann, dass das Update für jede einzelne Pullanforderung ordnungsgemäß funktioniert.

Authentifizierungs- und Registrierungsfehler

Es können keine Abhängigkeiten aufgelöst oder auf diese zugegriffen werden.

**Fehlermeldung:**`Dependabot can't resolve your LANGUAGE dependency files`

**API-Fehlertyp:**`git_dependencies_not_reachable`

Wenn Dependabot versucht wird, zu überprüfen, ob Abhängigkeitsverweise in einem Repository aktualisiert werden müssen, aber nicht auf eine oder mehrere der referenzierten Dateien zugreifen können, schlägt der Vorgang fehl.

Fehler bei der Registrierung privater Pakete

Dependabot kann einen der folgenden Fehler generieren, wenn er nicht auf eine private Paketregistrierung zugreifen kann:

| Fehlermeldung | API-Fehlertyp |

|---|---|

| "Dependabot kann nicht auf eine Abhängigkeit in einem privaten Paket-Registry zugreifen" | private_source_not_reachable |

| "Dependabot kann sich nicht bei einer privaten Paketregistrierung authentifizieren" | private_source_authentication_failure |

| "Dependabot Timeout beim Warten auf eine private Paketregistrierung" | private_source_timed_out |

| "Dependabot konnte das Zertifikat für eine private Paketregistrierung nicht überprüfen" | private_source_certificate_failure |

**Auflösung:** Stellen Sie sicher, dass alle referenzierten Abhängigkeiten an barrierefreien Speicherorten gehostet werden.

**Nur Versionsupdates:**Bei der Durchführung von Sicherheits- oder Versionsupdates müssen einige Ökosysteme in der Lage sein, alle Abhängigkeiten von der jeweiligen Quelle aufzulösen, um zu überprüfen, ob die Updates erfolgreich waren. Wenn deine Manifest- oder Sperrdateien private Abhängigkeiten enthalten, muss Dependabot auf den Speicherort zugreifen können, an dem diese Abhängigkeiten gehostet werden. Organisationsbesitzer können Dependabot Zugriff auf private Repositorys gewähren, die Abhängigkeiten für ein Projekt innerhalb derselben Organisation enthalten. Weitere Informationen finden Sie unter [AUTOTITLE](/organizations/keeping-your-organization-secure/managing-security-settings-for-your-organization/managing-security-and-analysis-settings-for-your-organization#allowing-dependabot-to-access-private-or-internal-dependencies). Du kannst den Zugriff auf private Registrierungen in der Konfigurationsdatei `dependabot.yml` eines Repositorys konfigurieren. Weitere Informationen finden Sie unter [AUTOTITLE](/code-security/dependabot/working-with-dependabot/configuring-access-to-private-registries-for-dependabot).Dependabot Darüber hinaus werden private GitHub Abhängigkeiten für alle Paketmanager nicht unterstützt. Weitere Informationen findest du unter [AUTOTITLE](/code-security/dependabot/ecosystems-supported-by-dependabot/supported-ecosystems-and-repositories).

Manuelles Auslösen einer Dependabot Pullanforderung

Wenn Sie die Blockierung Dependabotaufheben, können Sie manuell einen neuen Versuch auslösen, eine Pullanforderung zu erstellen.

**Für Sicherheitsupdates:** Zeigen Sie die Dependabot Warnung an, die den fehler anzeigt, den Sie behoben haben, und klicken Sie auf " **Sicherheitsupdate erstellen Dependabot "**.

**Für Versionsupdates:** Klicken Sie auf der Registerkarte **"Insights**" für das Repository auf **"Abhängigkeitsdiagramm**", und klicken Sie dann auf die **Dependabot** Registerkarte. Klicken Sie **auf "Zuletzt _überprüfte ZEIT_**", um die Protokolldatei anzuzeigen, die Dependabot während der letzten Überprüfung auf Versionsupdates generiert wurde. Klicke auf **Nach Updates suchen**.

Weiterführende Lektüre

-

[AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/troubleshooting-the-dependency-graph) -

[AUTOTITLE](/code-security/reference/supply-chain-security/troubleshoot-dependabot/vulnerable-dependency-detection)