Después de ejecutar un análisis inicial del código con la configuración predeterminada, puede realizar cambios en la configuración para satisfacer mejor sus necesidades. Consulte Acerca de los tipos de configuración para el examen de código y Propiedades del repositorio para code scanning.

Personalización de la configuración predeterminada existente

-

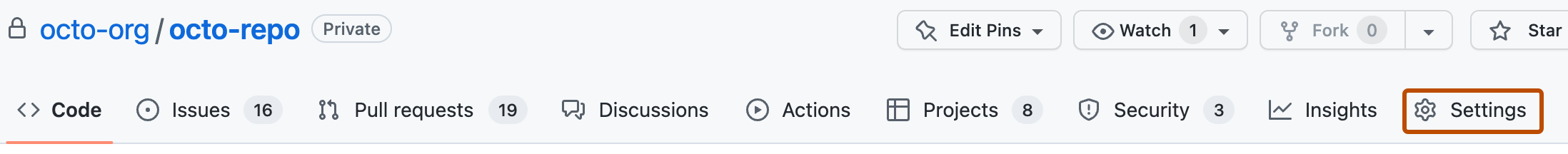

En GitHub, navegue hasta la página principal del repositorio.

-

Debajo del nombre del repositorio, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Security" de la barra lateral, haz clic en Advanced Security.

-

En la fila "CodeQL analysis" de la sección "Code Security", selecciona y después haz clic en View CodeQL configuration.

-

En la ventana "CodeQL default configuration", haz clic en Edit.

-

Opcionalmente, en la sección "Idiomas", selecciona o anula la selección de idiomas para el análisis.

-

Opcionalmente, en la fila “Conjunto de consultas” de la sección “Configuración de análisis”, seleccione otro conjunto de consultas para ejecutarlas en tu código.

-

Opcionalmente, para usar ejecutores etiquetados, en la sección "Runner type" del cuadro de diálogo modal "CodeQL default configuration", selecciona Standard GitHub runner para abrir un menú desplegable y, después, selecciona Labeled runner. A continuación, junto a "Runner label", escribe la etiqueta de un ejecutor autohospedado existente o de un ejecutor hospedado por GitHub. Para más información, consulta Establecimiento de la configuración predeterminada para el examen del código.

-

(versión preliminar pública) Opcionalmente, en la fila "Modelo de riesgos" de la sección "Configuración del análisis", seleccione Orígenes remotos y locales. Esta opción solo está disponible para repositorios con código en un lenguaje compatible: Java/Kotlin y C#.

-

Para actualizar la configuración, así como ejecutar un análisis inicial del código con la nueva configuración, haz clic en Guardar cambios. Todos los análisis futuros usarán la nueva configuración.

Definición de las gravedades de alerta que causan un fallo en la verificación de un pull request

Puede usar conjuntos de reglas para evitar que las solicitudes de incorporación de cambios se combinen cuando se cumple una de las condiciones siguientes:

- Una herramienta necesaria encuentra una alerta code scanning con una gravedad definida en el conjunto de reglas.

- El análisis de una herramienta necesaria todavía está en curso.

- No se ha configurado una herramienta necesaria para el repositorio.

Para más información, consulta Establecimiento de la protección contra la fusión de análisis de códigos. Para obtener información más general sobre los conjuntos de reglas, consulta Acerca de los conjuntos de reglas.

Inclusión de orígenes locales de datos contaminados en la configuración por defecto

Si el código base solo considera que las solicitudes de red remota son posibles orígenes de datos contaminados, se recomienda usar el modelo de riesgos predeterminado. Si su código base considera que otros orígenes distintos de las solicitudes de red pueden contener datos contaminados, puede utilizar modelos de riesgos para añadir estos orígenes adicionales a su análisis de CodeQL. Durante la versión preliminar pública, puede agregar fuentes locales (por ejemplo: argumentos de la línea de comandos, variables de entorno, sistemas de archivos y bases de datos) que su código base podría considerar como fuentes adicionales de datos contaminados.

Puede editar el modelo de riesgos utilizado en una configuración de instalación predeterminada. Para obtener más información, consulta Personalización de la configuración predeterminada existente.

Extensión de la cobertura de CodeQL con paquetes de modelos de CodeQL en la configuración predeterminada

Nota:

Los paquetes de modelo de CodeQL se encuentran actualmente en versión preliminar pública y están sujetos a cambios. Los paquetes de modelo son compatibles con el análisis de C/C++, C#, Java/Kotlin, Python, Ruby y Rust.

El editor de modelos de CodeQL de la extensión CodeQL para Visual Studio Code admite el modelado de dependencias para C#, Java/Kotlin, Python y Ruby.

Si usas marcos y bibliotecas que no reconocen las bibliotecas estándar incluidas con CodeQL, puedes modelar tus dependencias y ampliar el análisis de code scanning. Para más información sobre los lenguajes y marcos admitidos, consulte la documentación para CodeQL.

Para la configuración predeterminada, debe definir los modelos de las dependencias adicionales en paquetes de modelos CodeQL. Puede extender la cobertura en la configuración predeterminada con los paquetes de modelos CodeQL para repositorios individuales o a gran escala para todos los repositorios de una organización.

Para obtener más información sobre los paquetes de modelos de CodeQL y escribir el suyo propio, consulta Uso del editor de modelos de CodeQL.

Extensión de la cobertura de un repositorio

- En el directorio

.github/codeql/extensionsdel repositorio, copie el directorio del paquete de modelos que debe incluir un archivocodeql-pack.ymly los archivos.ymlque contengan modelos adicionales para las bibliotecas o los marcos que desee incluir en el análisis. - Los paquetes de modelos se detectarán y usarán automáticamente en su análisis de code scanning.

- Si más adelante cambia la configuración para usar la avanzada, los paquetes de modelos del directorio

.github/codeql/extensionsseguirán siendo reconocidos y usados.

Extensión de la cobertura para todos los repositorios de una organización

Nota:

Si extiende la cobertura con paquetes de modelos de CodeQL para todos los repositorios de una organización, los paquetes de modelos que especifique deben publicarse en el GitHub Container registry y estar accesibles para los repositorios que ejecutan code scanning. Para más información, consulta Trabajar con el registro de contenedores.

-

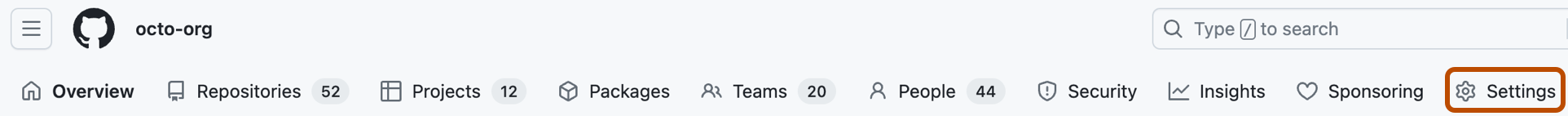

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Security" de la barra lateral, haz clic en Advanced Security y después en Global settings.

-

Encuentre la sección “Code scanning”.

-

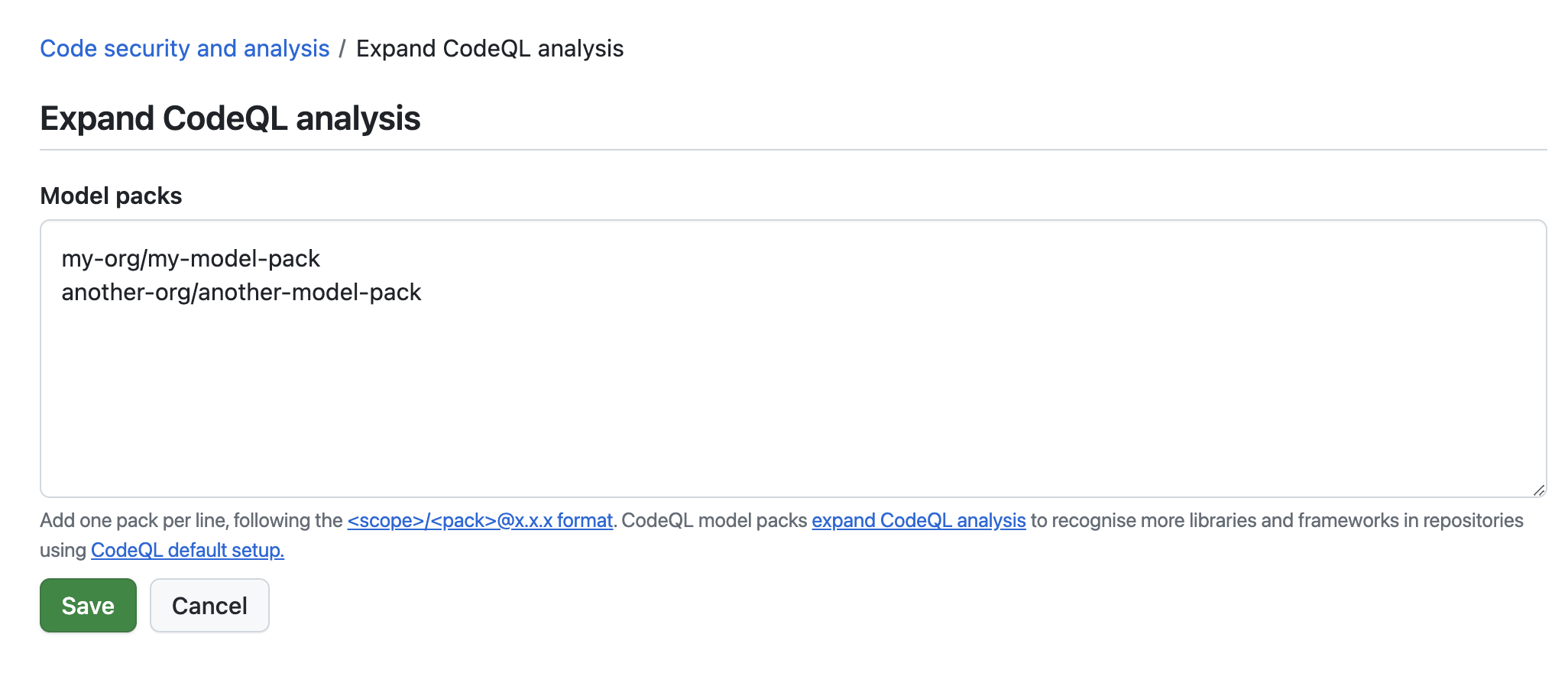

Junto a "Expand CodeQL analysis", haz clic en Configure.

-

Escriba referencias a los paquetes de modelos publicados que desea usar, uno por línea y, a continuación, haga clic en Guardar.

-

Los paquetes de modelos se detectarán y usarán automáticamente cuando code scanning se ejecute en cualquier repositorio de la organización con la configuración predeterminada habilitada.

Personalización adicional

Si necesitas cambiar cualquier otro aspecto de la configuración del code scanning, considera la posibilidad de crear una configuración avanzada. Consulte Establecimiento de la configuración avanzada para el examen del código.