¿Qué es la calculadora de ahorros?

Puedes usar Calculadora de ROI para calcular el costo evitado al impedir secretos filtrados con la protección contra inserción. Esta información puede ayudarle a:

- Determina el nivel de habilitación de GitHub Secret Protection en tu organización.

- Compara el impacto estimado de la protección contra inserción en diferentes equipos o entornos.

- Comunica las implicaciones de tiempo y costo de las decisiones de lanzamiento a las partes interesadas.

La protección contra inserción es una característica de pago que está disponible con GitHub Secret Protection. Para más información, consulta Precios y activación de GitHub Secret Protection.

Prerrequisitos

- Debes haber generado una evaluación de riesgos confidencial para tu organización. Consulta Visualización del informe de evaluación de riesgos secretos para tu organización.

- Tiene valores realistas para lo siguiente:

- Tiempo medio de corrección por secreto filtrado (horas)

- Promedio anual del salario de desarrollador (USD)

Estimación del ahorro de costos de la protección contra inserción

-

En GitHub, navega a la página principal de tu organización.

-

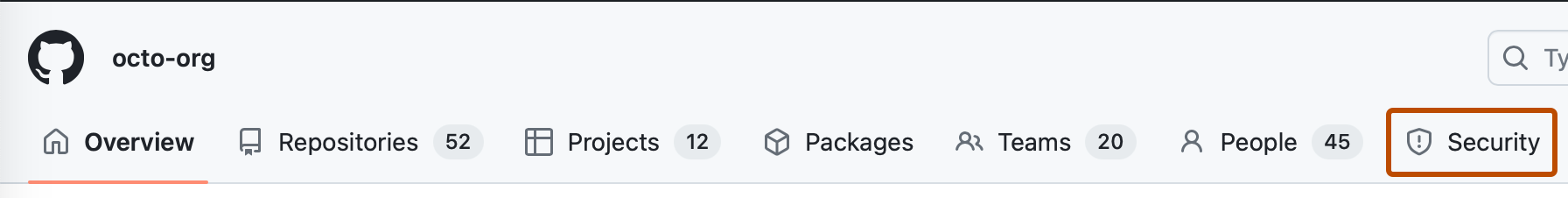

Debajo del nombre de la organización, haz clic en Security.

-

En la barra lateral, en "Security", haz clic en Assessments.

-

En la esquina superior derecha del banner, haz clic en Get started.

-

En la lista desplegable, selecciona Estimar ahorros de protección push.

-

Revisa el valor no editable de "Fugas prevenibles" (P). Si es 0, se muestra un valor de línea de base (como 70) con fines de modelado.

-

Escribe o ajusta el promedio de compensación anual para desarrolladores (C), en USD.

- Usa la compensación anual totalmente cargada (salario + beneficios).

- Mantenga valores conservadores para las estimaciones a fin de evitar que sean excesivas.

-

Introduce o ajusta el tiempo para remediar cada secreto filtrado (T), en horas. Se recomienda usar un tiempo medio de corrección que refleje los pasos para revocar, rotar y validar los secretos, así como para notificar a los equipos o clientes:

- T = 1-1,5 horas para rotación simple, coordinación mínima

- T = 2-3 horas para considerar un equipo distribuido o controles adicionales

- T = 3-4 horas si trabajas en un entorno regulado o auditado

-

Revisa las salidas del panel Return on investment: * Secretos evitados: número de secretos evitables detectados. * Tiempo ahorrado: Horas totales ahorradas al evitar que estos secretos se descubran, según tu entrada. * Ahorro potencial con la protección contra inserción: coste total estimado de mano de obra evitado.

¿Has usado exitosamente Calculadora de ROI para estimar los ahorros de costos al emplear la protección de push en tu organización?

<a href="https://docs.github.io/success-test/yes.html" target="_blank" class="btn btn-outline mt-3 mr-3 no-underline">

<span>Sí</span></a><a href="https://docs.github.io/success-test/no.html" target="_blank" class="btn btn-outline mt-3 mr-3 no-underline"><span>No</span></a>

Descripción de los resultados

A continuación, revisa los resultados para comprender sus implicaciones y determinar el ámbito adecuado para implementar la protección contra inserción en tu organización. Debes tener en cuenta la siguiente información a medida que interpretas los resultados.

La calculadora hace lo siguiente:

- Calcular solo el ahorro de los secretos bloqueados por la protección contra inserción.

- Basar los resultados en la evaluación de riesgos y las suposiciones que proporciones.

- Proporcionar estimaciones basadas únicamente en la prevención de costos laborales.

- Proporcionar una línea de base modelada para filtraciones evitables si no se han detectado secretos en la ventana de escaneo actual.

La calculadora no hace lo siguiente:

- Incluir costos relacionados con vulneraciones de datos o impactos externos. Con fines informativos, el costo de una vulneración de datos era, de media, 4,88 millones USD en 2024 según IBM.

- Incluir el ahorro de tiempo de otras características de GitHub Secret Protection features.

- Admitir monedas distintas de USD.

Solución de problemas

Si tienes problemas al usar la calculadora, usa la tabla siguiente para solucionarlos.

| Cuestión | Acción |

|---|

**Secretos evitables = 0** | Cuando no se detecta ningún secreto evitable, la calculadora muestra un valor de línea de base predeterminado (por ejemplo, 70) con fines de modelado.<br> Para reemplazar la línea de base por datos reales, habilita la protección contra inserción en más repositorios y permite que el análisis de secretos recopile más información. |

|

El ahorro estimado muestra $5M+ | La calculadora tiene un límite de 5 millones de USD. Si el ahorro modelado supera este umbral, el valor se mostrará como "$5M+" en la interfaz de usuario. Para obtener la cantidad precisa, exporta los valores de entrada (secretos evitables, tiempo de corrección y salario del desarrollador) y replica la fórmula en una hoja de cálculo:

(Secrets prevented) × (Time to remediate) × (Hourly rate) donde la tarifa por hora se calcula como Salary ÷ 2080. |

|

El valor parece bajo | Revisa las entradas a fin de ver el tiempo necesario para corregir y el promedio de compensación para desarrolladores. Asegúrate de que has incluido todos los pasos implicados en la corrección (como revocar, rotar, validar y notificar), y de que el salario refleja un costo anual totalmente cargado. |

|

El valor parece alto | Vuelve a comprobar los valores de entrada del tiempo de remediación y la compensación promedio para asegurarte de que sean realistas y no sean exagerados. Quita los valores atípicos que puedan sesgar la estimación. |

Lectura adicional

-

[Detección y prevención de fugas de secretos en el código](https://github.com/resources/whitepapers/secret-scanning-a-key-to-your-cybersecurity-strategy) en el repositorio `resources` de GitHub