Puede encontrar y filtrar alertas de escaneo de secretos para usuarios por la pestaña del Security and quality repositorio. Para obtener más información sobre las alertas y los distintos tipos que puede encontrar, consulte Acerca de las alertas de examen de secretos.

Visualización de alertas

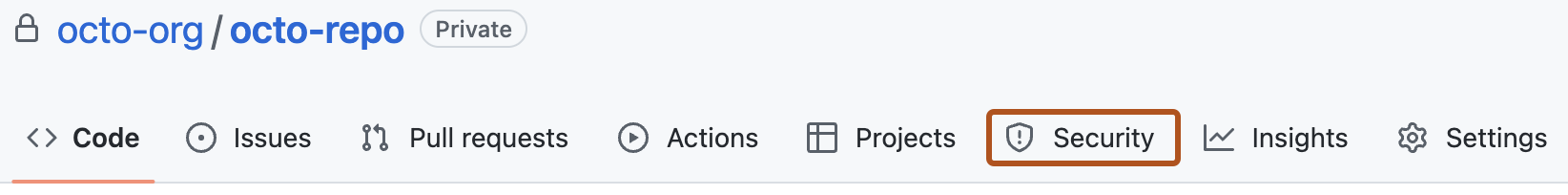

Las alertas de secret scanning se muestran en la Security and quality pestaña del repositorio.

-

En GitHub, navegue hasta la página principal del repositorio.

-

Debajo del nombre del repositorio, haz clic en Security. Si no puedes ver la pestaña "Security", selecciona el menú desplegable y, después, haz clic en Security.

-

En la barra lateral izquierda, en "Alertas de vulnerabilidad", haga clic en Secret scanning.

-

Opcionalmente, cambie a "Genérico" para ver las alertas de patrones que no son de proveedor o secretos genéricos detectados mediante IA.

-

En "Secret scanning", haga clic en la alerta que desea ver.

-

Opcionalmente, asigna la alerta a alguien para corregirla mediante el control Usuarios asignados que se muestra a la derecha, consulte Asignación de alertas.

Filtrado de alertas

Puedes aplicar varios filtros a la lista de alertas para ayudarte a encontrar las alertas que te interesan. Puedes usar los menús desplegables situados encima de la lista de alertas o escribir los calificadores enumerados en la tabla en la barra de búsqueda.

| Calificador: | Description |

|---|---|

bypassed | Se muestran alertas de secretos en los que se ha omitido la protección contra inserción (true). Para más información, consulta Acerca de la protección de inserción. |

is | Mostrar alertas que están abiertas (open), encontradas en un repositorio público (closed), o encontradas en más de un repositorio dentro de la misma organización o empresa (publicly-leaked)multi-repository. |

props | Se muestran alertas para repositorios con un conjunto de propiedades personalizado (CUSTOM_PROPERTY_NAME) establecido. Por ejemplo, props:data_sensitivity:high muestra resultados de los repositorios con la propiedad data_sensitivity establecida en el valor high. |

provider | Se muestran alertas para un proveedor específico (PROVIDER-NAME), por ejemplo, provider:github. Para obtener una lista de los asociados compatibles, consulta Patrones de análisis de secretos admitidos. |

repo | Se muestran alertas detectadas en un repositorio especificado (REPOSITORY-NAME), por ejemplo: repo:octo-repository. |

resolution | Se muestran alertas cerradas como "falso positivo" (false-positive), "ocultas por la configuración" (hidden-by-config), "patrón eliminado" (pattern-deleted), "patrón editado" (pattern-edited), "revocadas" (revoked), "usadas en pruebas" (used-in-tests) o "no se corregirá" (wont-fix). |

results | Se muestran alertas para secretos admitidos y patrones personalizados (default), o para patrones que no son de proveedor (generic) como las claves privadas y secretos genéricos detectados por la IA, como las contraseñas. Consulta Patrones de análisis de secretos admitidos y, para más información sobre los secretos genéricos detectados por la IA, consulta Detección responsable de secretos genéricos con el análisis de secretos de Copilot. |

secret-type | Se muestran alertas para un tipo de secreto específico (SECRET-NAME), por ejemplo, secret-type:github_personal_access_token. Para obtener una lista de los tipos de secretos compatibles, consulta Patrones de análisis de secretos admitidos. |

sort | Muestra alertas de más reciente a más antigua (created-desc), de más antigua a más reciente (created-asc), actualizada más recientemente (updated-desc) o actualizada menos recientemente (updated-asc). |

team | Se muestran alertas propiedad de los miembros del equipo especificado, por ejemplo: team:octocat-dependabot-team. |

topic | Se muestran alertas con el tema del repositorio coincidente, por ejemplo: topic:asdf. |

validity | Se muestran alertas para secretos con una validez específica (active, inactive o unknown). |

Solo se aplica a los tokens GitHub a menos que habilite comprobaciones de validez. Para obtener más información sobre los estados de validez, vea [AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts#checking-a-secrets-validity).|

Pasos siguientes

-

[AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts)