Creating a merge protection ruleset for a repository

-

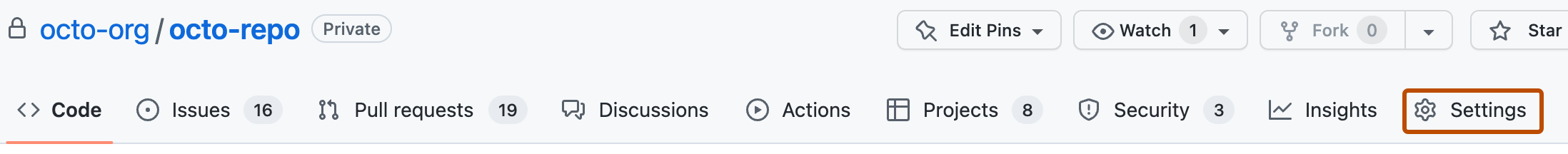

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

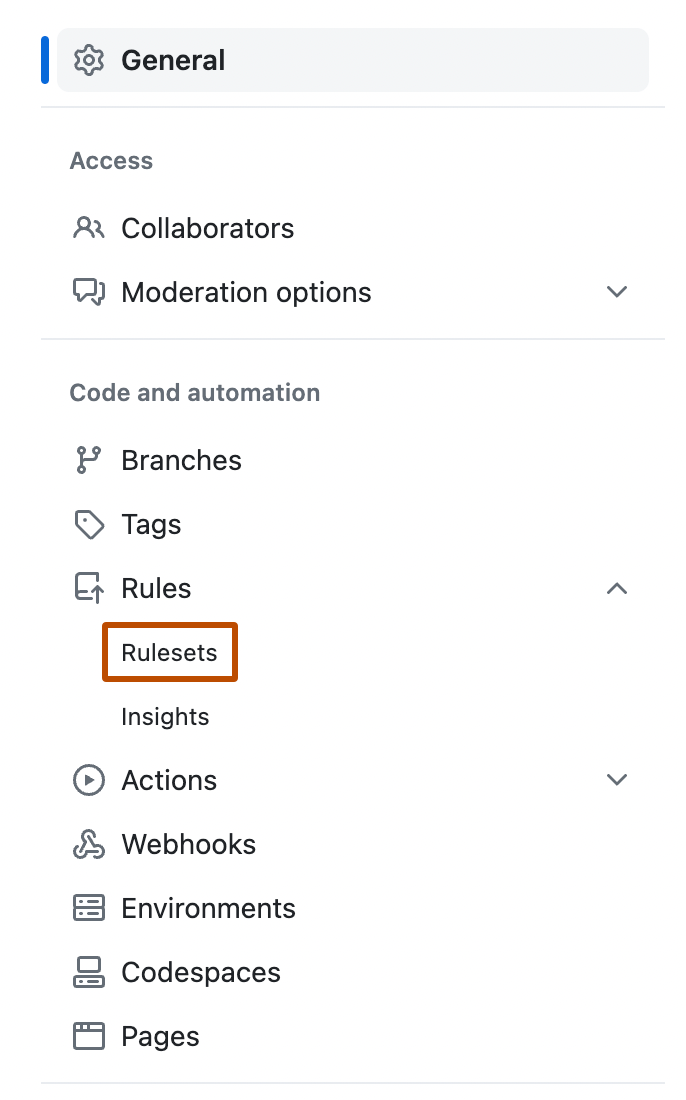

Dans la barre latérale gauche, sous « Code et automatisation », cliquez sur Règles, puis sur Ensembles de règles.

-

Click New ruleset.

-

To create a ruleset targeting branches, click New branch ruleset.

-

Sous « Nom de l’ensemble de règles », tapez un nom pour l’ensemble de règles.

-

Pour modifier l’état d’application par défaut, vous pouvez cliquer sur Désactivé et sélectionner un état d’application.

-

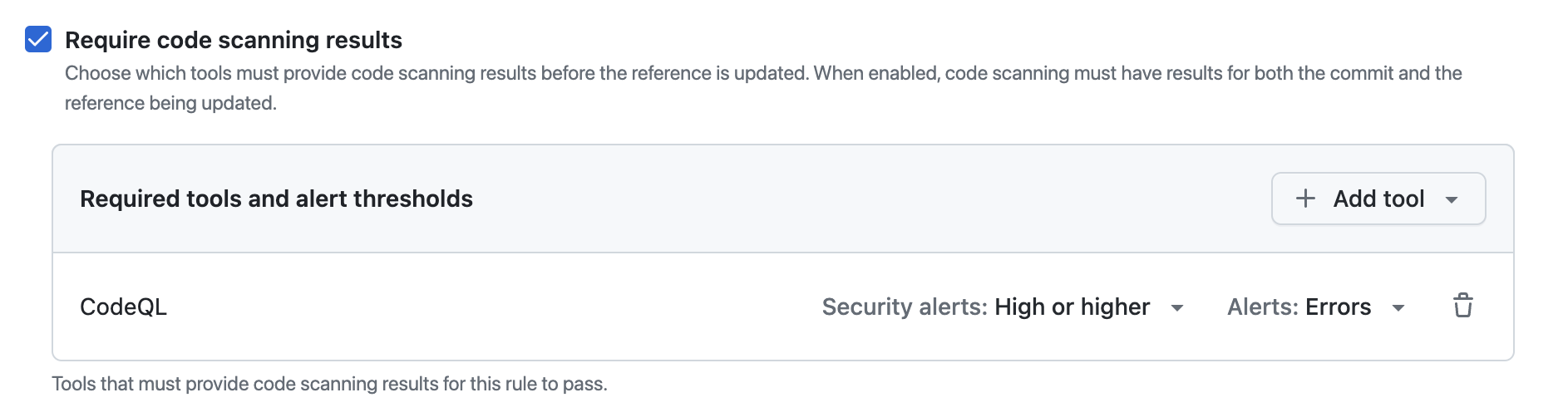

Sous « Protections de branche », sélectionnez Exiger des résultats code scanning.

-

Sous « Outils et seuils d’alerte requis », cliquez sur Ajouter un outil et sélectionnez un outil code scanning dans la liste déroulante. Par exemple, « CodeQL ».

-

À côté du nom d’un outil code scanning :

- Cliquez sur Alertes et sélectionnez l’une des alertes : Aucun, Erreurs, Erreurs et Avertissements ou Tout.

- Cliquez sur Alertes de sécurité et sélectionnez l’une des alertes suivantes : Aucun, Critique, Élevé ou supérieur, Moyen ou Supérieur, ou Tout.

Pour plus d’informations sur les niveaux de gravité d’alerte et de sécurité, consultez À propos des alertes d’analyse du code.

For more information about managing rulesets in a repository, see Gestion des ensembles de règles d’un dépôt.

Creating a merge protection ruleset with the REST API

You can use the REST API to create a ruleset with the code_scanning rule, which allows you to define specific tools and set alert thresholds. For more information, see Points de terminaison d’API REST pour les règles.