Corrigir alertas

Uma vez que um segredo tenha sido commitado a um repositório, você deve considerar o segredo comprometido. O GitHub recomenda as seguintes ações para segredos comprometidos:

- Verifique se o segredo comprometido no GitHub é válido. Aplica-se somente a tokens do GitHub. Consulte Verificar a validade de um segredo e Executar uma verificação de validade sob demanda.

- Para segredos detectados em repositórios privados, relate o segredo vazado para o GitHub, que o tratará como qualquer segredo vazado publicamente e o revogará. Aplica-se apenas a GitHub personal access tokens ativos ou não confirmados. Consulte Relatar um segredo vazado em um repositório privado.

- Revise e atualize todos os serviços que usam o token antigo. Para GitHub personal access tokens, exclua o token comprometido e crie um novo token. Confira Gerenciar seus tokens de acesso pessoal.

- Dependendo do fornecedor de segredos, verifique seus logs de segurança em busca de atividades não autorizadas.

Relatando um segredo vazado em um repositório privado

Observação

Relatar um segredo exposto privativamente para GitHub está em versão prévia pública e está sujeito a alteração. No momento, o recurso está disponível apenas para GitHub personal access tokens (v1 e v2).

-

Em GitHub, acesse a página principal do repositório.

-

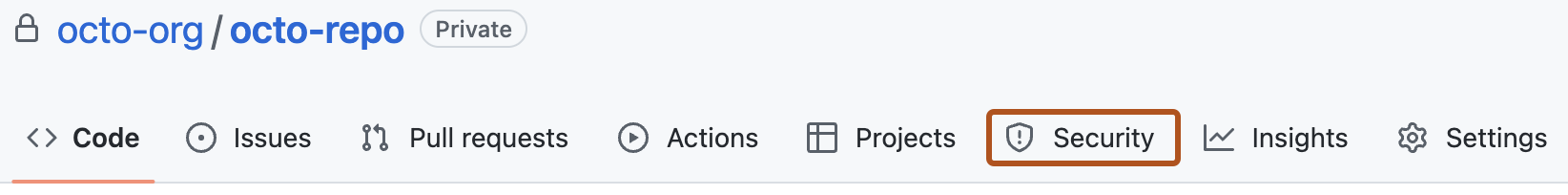

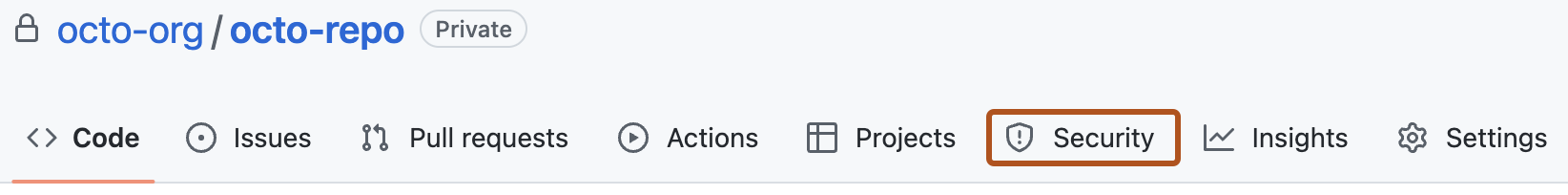

Abaixo do nome do repositório, clique em Security. Caso não consiga ver a guia "Security", selecione o menu suspenso e clique em Security.

-

Na barra lateral esquerda, em "Alertas de vulnerabilidades", clique em Secret scanning .

-

Na lista de alertas, clique no alerta que deseja exibir.

-

Na exibição de alerta do segredo vazado, clique em Relatar vazamento.

Observação

Para evitar interrupções nos fluxos de trabalho, considere primeiro atualizar o segredo antes de continuar, pois a divulgação do mesmo pode levar à sua revogação. Se possível, você também deve entrar em contato com o proprietário do token para informá-lo sobre o vazamento e coordenar um plano de correção.

-

Revise as informações na caixa de diálogo e clique em Estou ciente da consequência, denunciar este segredo.

Fechamento de alertas

Observação

Secret scanning não fecha automaticamente os alertas quando o token correspondente é removido do repositório. É necessário fechar manualmente esses alertas na lista de alertas no GitHub.

-

Em GitHub, acesse a página principal do repositório.

-

Abaixo do nome do repositório, clique em Security. Caso não consiga ver a guia "Security", selecione o menu suspenso e clique em Security.

-

Na barra lateral esquerda, em "Alertas de vulnerabilidades", clique em Secret scanning .

-

Em "Secret scanning", clique no alerta que você deseja ver.

-

Para ignorar um alerta, selecione o menu suspenso "Fechar como" e clique em um motivo para resolver um alerta.

-

Opcionalmente, no campo "Comentário", adicione um comentário de rejeição. O comentário de dispensa será adicionado à cronologia do alerta e pode ser usado como justificativa em auditorias e relatórios.

-

Clique em Fechar alerta.

Próximas etapas

-

[AUTOTITLE](/code-security/secret-scanning/managing-alerts-from-secret-scanning/monitoring-alerts)