Introdução

Neste tutorial, você organizará os esforços de correção para segredos vazados. Você aprenderá a:

- Criar campanhas de segurança para acompanhar o trabalho de correção

- Atribuir alertas com base na propriedade

- Monitorar o progresso da correção

- Comunique-se com as partes interessadas

Pré-requisitos

- Você deve ter ambos GitHub Secret Protection e secret scanning habilitado para sua organização. Confira Preços e ativação de GitHub Secret Protection.

- Você deve ter alertas existentes secret scanning disponíveis.

Etapa 1: Revisar seu alertas de escaneamento de segredos

Antes de tomar medidas, você precisa entender o estado atual dos alertas de segurança da sua organização.

-

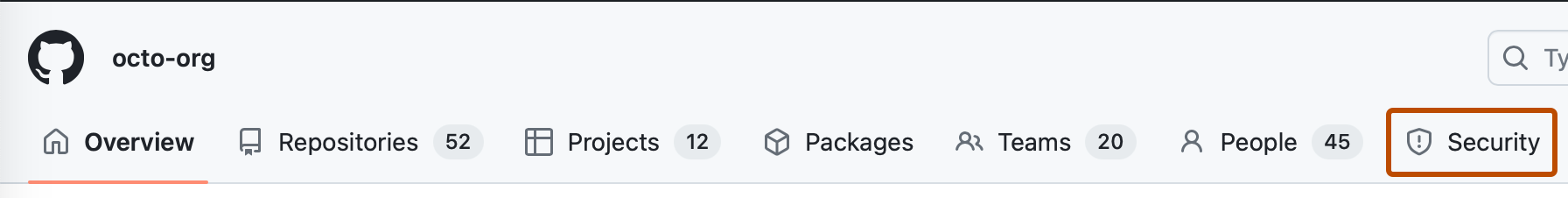

Em GitHub, acesse a página principal da organização.

-

No nome da sua organização, clique em Security.

-

Na barra lateral esquerda, em "Alertas", clique no símbolo à direita de Secret scanning.

-

Na lista suspensa, selecione

Default.Defaultrefere-se a padrões com suporte e padrões personalizados especificados. -

Como alternativa, você pode selecionar

Genericpara examinar segredos não estruturados, como senhas. No entanto, padrões genéricos normalmente produzem mais falsos positivos do que padrões padrão, portanto, considere revisar esses alertas depois de resolver vazamentos de prioridade mais alta. -

Examine o número total de alertas abertos e repositórios afetados.

-

Use filtros para identificar os alertas mais urgentes e priorizar seus esforços de correção.

- Para mostrar vazamentos em repositórios públicos , use

publicly-leaked. - Para mostrar vazamentos secretos encontrados em mais de um repositório na mesma organização ou empresa, use

is:multi-repository. - Para mostrar segredos que ainda são válidos, use

validity:active. - Para filtrar por credenciais de serviço específicas (AWS, Azure, GitHub), use

provider:. - Para filtrar por tipos de token específicos, use

secret-type:.

- Para mostrar vazamentos em repositórios públicos , use

-

Opcionalmente, na barra lateral em "Métricas", clique Secret scanning para ver:

- Tipos secretos que foram bloqueados ou ignorados com mais frequência

- Repositórios com o maior número de pushes bloqueados ou desvios

Etapa 2: Criar uma campanha de segurança

Você pode configurar uma campanha de segurança para organizar e acompanhar seu trabalho de correção entre repositórios.

- Navegue até sua organização e clique em Segurança.

- No painel esquerdo, selecione Campanhas.

- Clique em Criar campanha e, em seguida, em:

- Selecione um modelo de campanha de Segredos predefinido.

- Use filtros personalizados para direcionar alertas específicos (por exemplo,

is:open provider:azureouis:open validity:active).

- Examine os alertas (máximo de 1000) e ajuste os filtros, se necessário.

- Clique em Salvar como e escolha Publicar campanha.

- Preencha as informações da campanha e clique em Publicar campanha.

Etapa 3: Atribuir alertas aos membros da equipe

Depois de criar sua campanha, você desejará atribuir alertas individuais aos desenvolvedores responsáveis por corrigi-los.

- Na página da campanha, clique para expandir um repositório e exibir seus alertas.

- Clique em um alerta para abrir sua página de detalhes.

- Na barra lateral direita, clique em Atribuídos.

- Selecione um desenvolvedor que você deseja corrigir o alerta. Normalmente, essa é a pessoa que cometeu o segredo ou o administrador do repositório em que o vazamento é detectado. Eles precisam ter permissão de gravação.

Etapa 4: Monitorar o progresso da correção

Depois que os alertas são atribuídos, você precisa acompanhar regularmente o progresso da sua campanha para garantir a conclusão oportuna.

- Na página da campanha, examine o resumo da campanha. Tu vais ver: * Progresso da campanha: Quantos alertas são fechados (corrigidos ou descartados) ou ainda restam para revisão * Status: Quantos dias até a data de conclusão da campanha

- Você pode explorar os detalhes da campanha:

- Expanda qualquer repositório para ver seu progresso na correção de alertas.

- Defina Group by****None para mostrar uma lista de todos os alertas.

- Use filtros para se concentrar em repositórios ou alertas específicos.

- Identifique as áreas que precisam de atenção com base em repositórios com os alertas mais abertos ou sem progresso recente e, em seguida, entre em contato para dar suporte a esses mantenedores ou atribuidores de repositório.

Etapa 5: Comunicar-se com os stakeholders

Durante todo o processo de correção, você deve manter os stakeholders informados com atualizações regulares de progresso. Você pode usar informações do painel de campanha para ajudá-lo a gerar essas atualizações.

- Navegue até o painel da campanha.

- Identifique as informações que você deseja incluir em seus relatórios. Considere estas principais métricas:

- Alertas resolvidos esta semana

- Restantes alertas abertos

- Itens no prazo vs. em risco

- Realizações ou obstáculos notáveis

- Incorpore as métricas em sua atualização e distribua por email, Slack, Teams ou reuniões de segurança.

Etapa 6: Procedimentos de correção de documentos

Por fim, você deve criar procedimentos padronizados para tornar os futuros esforços de correção mais eficientes.

- Desenvolva guias específicos do tipo secreto. Por exemplo: * Credenciais do AWS: como rotacionar chaves de acesso e atualizar serviços * ** GitHub tokens**: como revogar e regenerar Personal Access Tokens * Chaves de API: procedimentos de rotação específicos do serviço * Credenciais do banco de dados: rotação segura sem interrupção do serviço

- Crie uma lista de verificação de correção.

- Verifique se o segredo foi realmente vazado.

- Determine se o segredo ainda está ativo.

- Revogar ou alterar o segredo comprometido.

- Atualize todos os sistemas usando o segredo antigo.

- Teste essa função de sistemas com novas credenciais.

- Documente as etapas de incidente e correção.

- Marque o alerta como resolvido.

- Estabelecer caminhos de escalonamento.

- Defina quando escalar para a liderança de segurança.

- Identifique especialistas no assunto para diferentes tipos de segredo.

- Crie procedimentos de resposta a incidentes para vazamentos críticos.