Примечание.

Администратор сайта должен настроить Dependabot updates для ваш экземпляр GitHub Enterprise Server, прежде чем использовать эту функцию. Дополнительные сведения см. в разделе Включение Dependabot для предприятия.

Возможно, вы не сможете включить или отключить Dependabot updates , если владелец предприятия установил политику на уровне предприятия. Дополнительные сведения см. в разделе Применение политик безопасности кода и анализа для вашего предприятия.

Управление Dependabot security updates для ваших репозиториев

Вы можете включить или отключить Dependabot security updates все квалифицированные репозитории, принадлежащие вашему личному аккаунту или организации. Дополнительные сведения см. в разделе [AUTOTITLE или Управление функциями безопасности и анализа](/organizations/keeping-your-organization-secure/managing-security-settings-for-your-organization/managing-security-and-analysis-settings-for-your-organization).

Вы также можете включить или отключить Dependabot security updates для отдельного репозитория.

Включение или отключение Dependabot security updates для индивидуального репозитория

-

На GitHubперейдите на главную страницу репозитория.

-

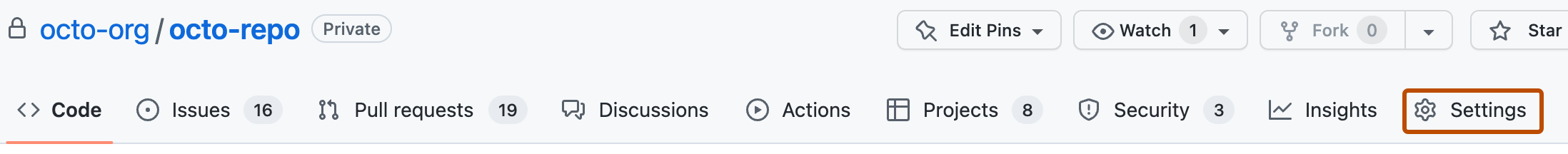

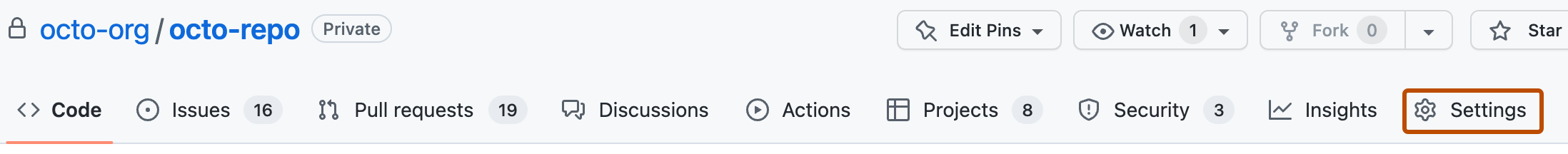

Под именем репозитория щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Безопасность" боковой панели щелкните Code security and analysis.

-

Справа от «Dependabot обновления безопасности» нажмите Включить , чтобы включить функцию, или Отключить , чтобы отключить её.

Группировка Dependabot security updates в один pull request

Чтобы использовать сгруппированные обновления безопасности, необходимо сначала включить следующие функции:

-

**Граф** зависимостей. Дополнительные сведения см. в разделе [AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/configuring-the-dependency-graph). -

** Dependabot alerts **. Дополнительные сведения см. в разделе [AUTOTITLE](/code-security/dependabot/dependabot-alerts/configuring-dependabot-alerts). -

** Dependabot security updates **. Дополнительные сведения см. в разделе [AUTOTITLE](/code-security/dependabot/dependabot-security-updates/configuring-dependabot-security-updates).

Примечание.

Когда сгруппированные обновления безопасности впервые включены, Dependabot сразу же попытаются создать групповые pull-запросы. Вы можете заметить Dependabot , что закрываете старые pull requests и открываете новые.

Вы можете включить сгруппированные запросы на вытягивание для Dependabot security updates одним или обоими способами.

- Чтобы сгруппировать максимальное количество доступных обновлений безопасности в каталогах и каждой экосистеме, включите группирование в параметрах "Code security and analysis" для репозитория, или в разделе "Глобальные параметры" в разделе Code security and analysis для вашей организации.

- Для более детального управления группировкой, например группирования по имени пакета, зависимостей разработки и рабочей среды, уровня SemVer или нескольких каталогов для каждой экосистемы, добавьте параметры

dependabot.ymlконфигурации в файл конфигурации в репозитории.

Примечание.

Если вы настроили правила группы для Dependabot security updates в dependabot.yml файле, все доступные обновления будут сгруппированы в соответствии с указанными правилами. Dependabot будет группировать только в этих каталогах, не настроенных в том dependabot.yml случае, если параметр для сгруппированных обновлений безопасности на уровне организации или репозитория также включен.

Включение или отключение группировки Dependabot security updates для отдельного репозитория

-

На GitHubперейдите на главную страницу репозитория.

-

Под именем репозитория щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Безопасность" боковой панели щелкните Code security and analysis.

-

В разделе «Dependabot», справа от «Группированных обновлений безопасности», нажмите Включить, чтобы включить функцию, или Отключить, чтобы отключить её.

Включение или отключение группировки Dependabot security updates для организации

Можно включить группировку Dependabot security updates в один pull request. Дополнительные сведения см. в разделе [AUTOTITLE](/code-security/securing-your-organization/enabling-security-features-in-your-organization/configuring-global-security-settings-for-your-organization#grouping-dependabot-security-updates).

Переопределение поведения по умолчанию с помощью файла конфигурации

Вы можете отменить стандартное поведение, Dependabot security updates добавив dependabot.yml файл в репозиторий. С dependabot.yml помощью файла вы можете более детально контролировать группировку и отменить поведение Dependabot security updates настроек по умолчанию.

Используйте groups опцию с applies-to: security-updates ключом для создания наборов зависимостей (для каждого менеджера пакетов), чтобы Dependabot открыть один pull request для обновления нескольких зависимостей одновременно. Группы можно определить по имени пакета (и patterns ключам), типу зависимостей (exclude-patterns``dependency-type ключу) и SemVer (ключуupdate-types).

Dependabot создает группы в порядке их отображения в dependabot.yml файле. Если обновление зависимости может принадлежать нескольким группам, оно назначается только первой группе, с которой она соответствует.

Если требуется только обновления системы безопасности и требуется исключить обновления версий, можно задать open-pull-requests-limit для 0 предотвращения обновлений версий для заданного.package-ecosystem

Дополнительные сведения о параметрах конфигурации, доступных для обновлений системы безопасности, см. в разделе Настройка запросов на вытягивание обновлений безопасности Dependabot.

# Example configuration file that:

# - Has a private registry

# - Ignores lodash dependency

# - Disables version-updates

# - Defines a group by package name, for security updates for golang dependencies

version: 2

registries:

example:

type: npm-registry

url: https://example.com

token: ${{secrets.NPM_TOKEN}}

updates:

- package-ecosystem: "npm"

directory: "/src/npm-project"

schedule:

interval: "daily"

# For Lodash, ignore all updates

ignore:

- dependency-name: "lodash"

# Disable version updates for npm dependencies

open-pull-requests-limit: 0

registries:

- example

- package-ecosystem: "gomod"

directories:

- "**/*"

schedule:

interval: "weekly"

open-pull-requests-limit: 0

groups:

golang:

applies-to: security-updates

patterns:

- "golang.org*"

# Example configuration file that:

# - Has a private registry

# - Ignores lodash dependency

# - Disables version-updates

# - Defines a group by package name, for security updates for golang dependencies

version: 2

registries:

example:

type: npm-registry

url: https://example.com

token: ${{secrets.NPM_TOKEN}}

updates:

- package-ecosystem: "npm"

directory: "/src/npm-project"

schedule:

interval: "daily"

# For Lodash, ignore all updates

ignore:

- dependency-name: "lodash"

# Disable version updates for npm dependencies

open-pull-requests-limit: 0

registries:

- example

- package-ecosystem: "gomod"

directories:

- "**/*"

schedule:

interval: "weekly"

open-pull-requests-limit: 0

groups:

golang:

applies-to: security-updates

patterns:

- "golang.org*"

Примечание.

Чтобы Dependabot использовать эту конфигурацию для обновлений безопасности, это directory должен быть путь к файлам манифеста (или directories содержать пути или шаблоны глоба, совпадающие с расположением файлов манифеста), и не стоит указывать target-branch.

Дополнительные материалы

-

[AUTOTITLE](/code-security/dependabot/dependabot-alerts/about-dependabot-alerts) -

[AUTOTITLE](/code-security/dependabot/dependabot-alerts/configuring-dependabot-alerts) -

[AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/dependency-graph-supported-package-ecosystems#supported-package-ecosystems)