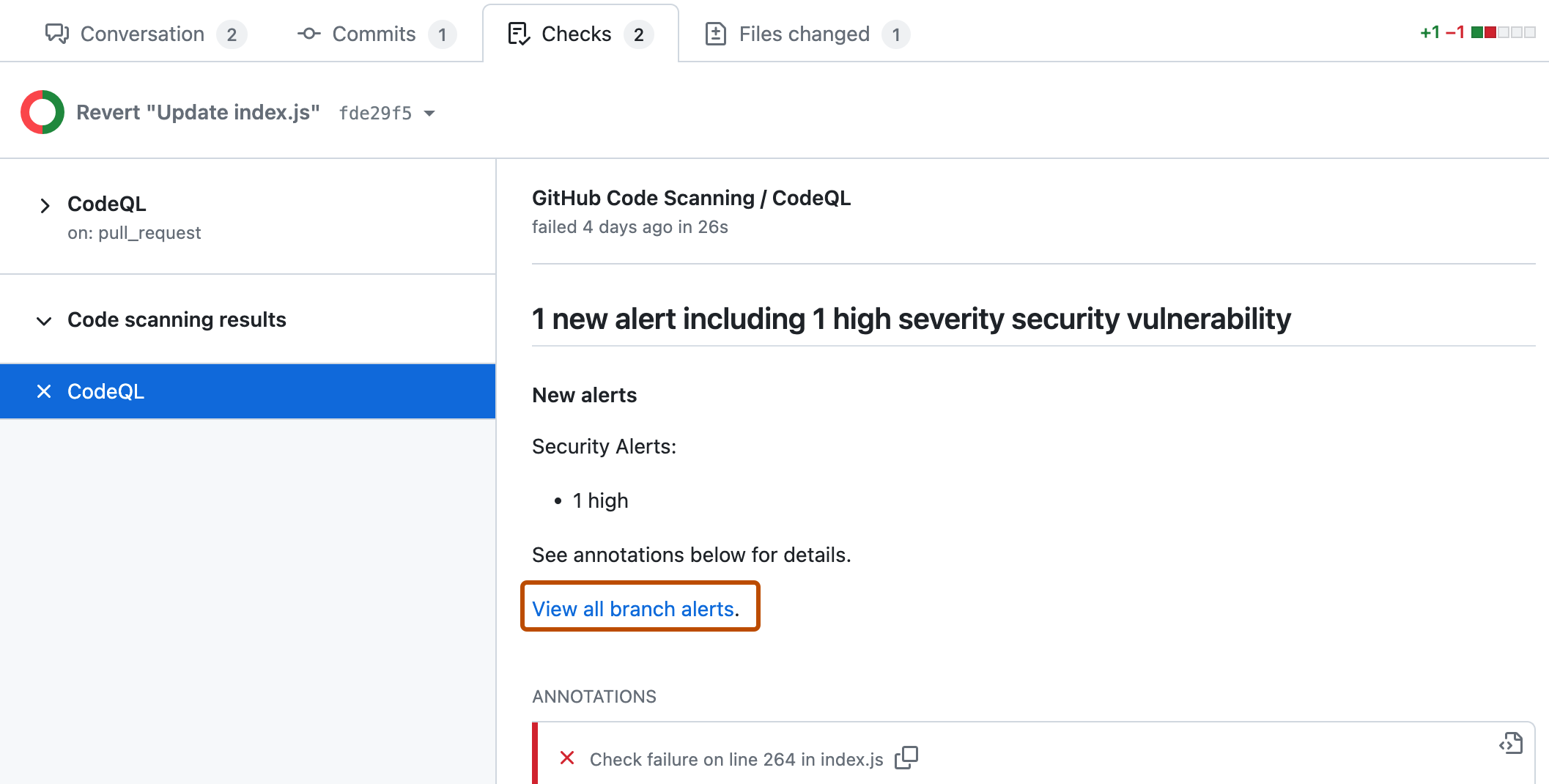

Los resultados de code scanning pueden aparecer, en función de la configuración, como resultados de comprobación y anotaciones en pull requests. Para más información, consulta Acerca de las alertas de análisis de código.

Visualización de los resultados de la code scanning comprobación

Para todas las configuraciones de code scanning, la comprobación que contiene los resultados de code scanning es: Code scanning results. Los resultados para cada herramienta de análisis se muestran por separado. Cualquier alerta nueva en las líneas de código cambiadas en la solicitud de cambios se muestran como anotaciones.

Para ver el conjunto de alertas completo de la rama analizada, haz clic en Ver todas las alertas de rama. Se abre la vista completa de alertas en donde puede filtrar todas las de una rama por tipo, gravedad, etiqueta, etc. Para más información, consulte Evaluación de alertas de análisis de código para el repositorio.

Administración de niveles de gravedad para errores de comprobación

Si la code scanning comprobación de resultados encuentra algún problema con una gravedad de error, critical o high, la comprobación falla y se notifica el error en los resultados de la comprobación. Si todos los resultados encontrados por code scanning tienen menos gravedades, las alertas se tratan como advertencias o notas y la comprobación se realiza correctamente.

Puedes invalidar el comportamiento predeterminado en la configuración del repositorio. Para ello, especifica los niveles de gravedad y la gravedad de seguridad que causarán un error en la comprobación de la solicitud de incorporación de cambios. Para más información, consulta Opciones de configuración de flujo de trabajo para el examen de código.

Diagnóstico de problemas con la code scanning configuración

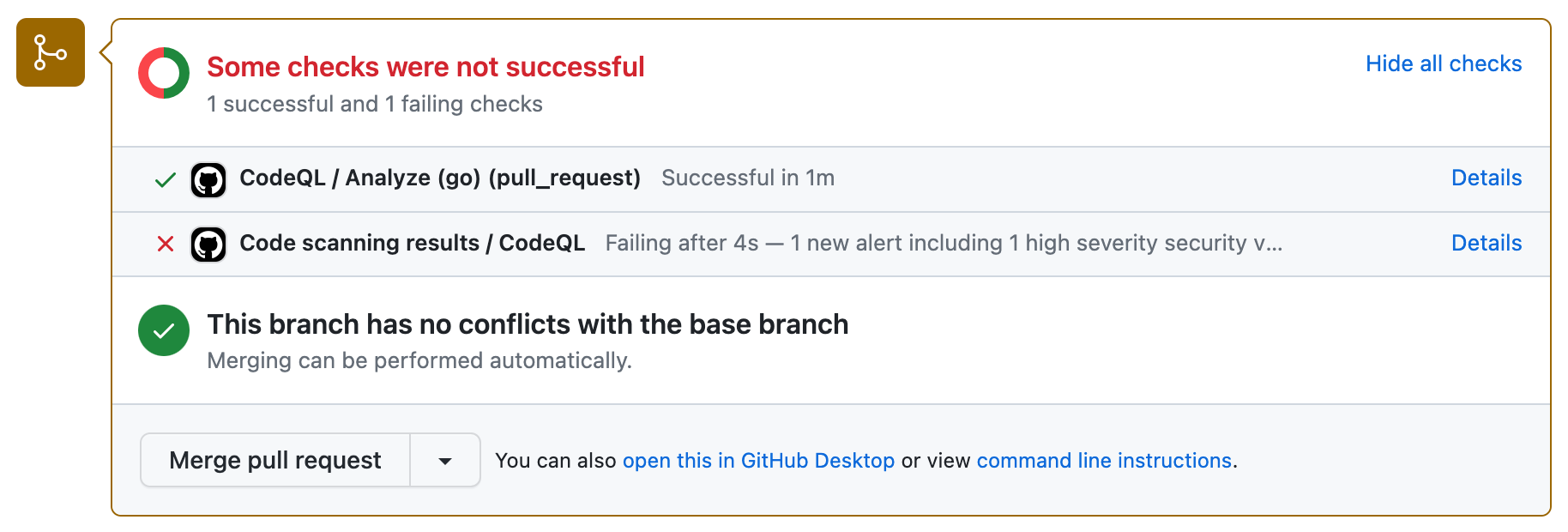

En función de tu configuración, puede que veas comprobaciones adicionales ejecutándose en pull requests con code scanning configurado. Normalmente son flujos de trabajo que analizan el código o que cargan code scanning los resultados. Estas verificaciones son útiles para solucionar problemas cuando el análisis los presenta.

Por ejemplo, si el repositorio utiliza la Flujo de trabajo de análisis de CodeQL comprobación aCodeQL / Analyze (LANGUAGE), se ejecuta para cada idioma antes de que se realice la comprobación de los resultados. Es posible que se produzca un error en la comprobación de análisis si hay problemas de configuración o si la solicitud de incorporación de cambios interrumpe la compilación de un lenguaje que compila el análisis (por ejemplo, C/C++, C#, Go, Java, Kotlin, Rust, y Swift).

Al igual que con otras comprobaciones de solicitudes de cambios, puede ver detalles completos del error de comprobación en la pestaña Comprobaciones. Para más información sobre la configuración y la solución de problemas, consulte Opciones de configuración de flujo de trabajo para el examen de código o Solución de problemas de análisis de código.

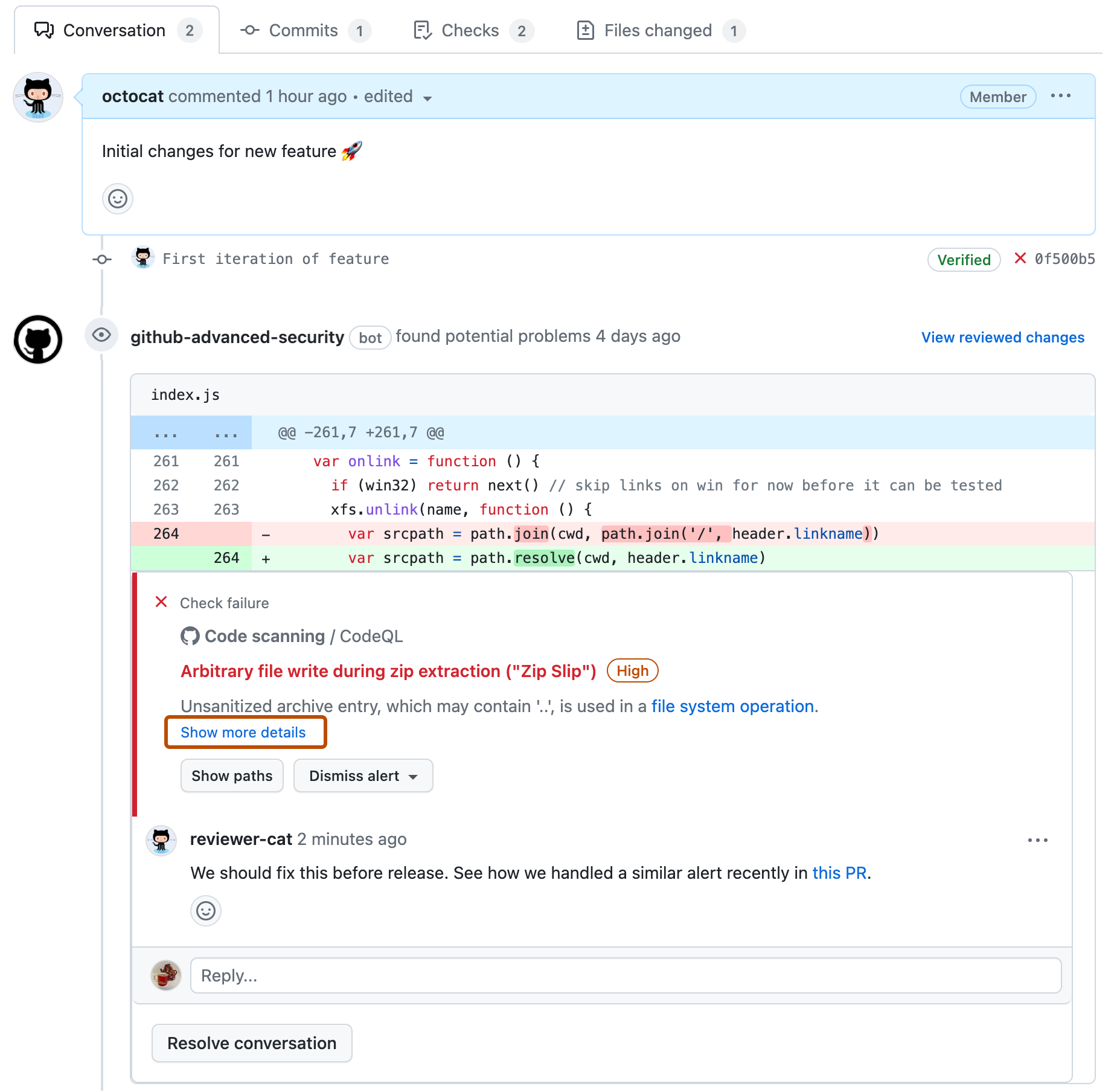

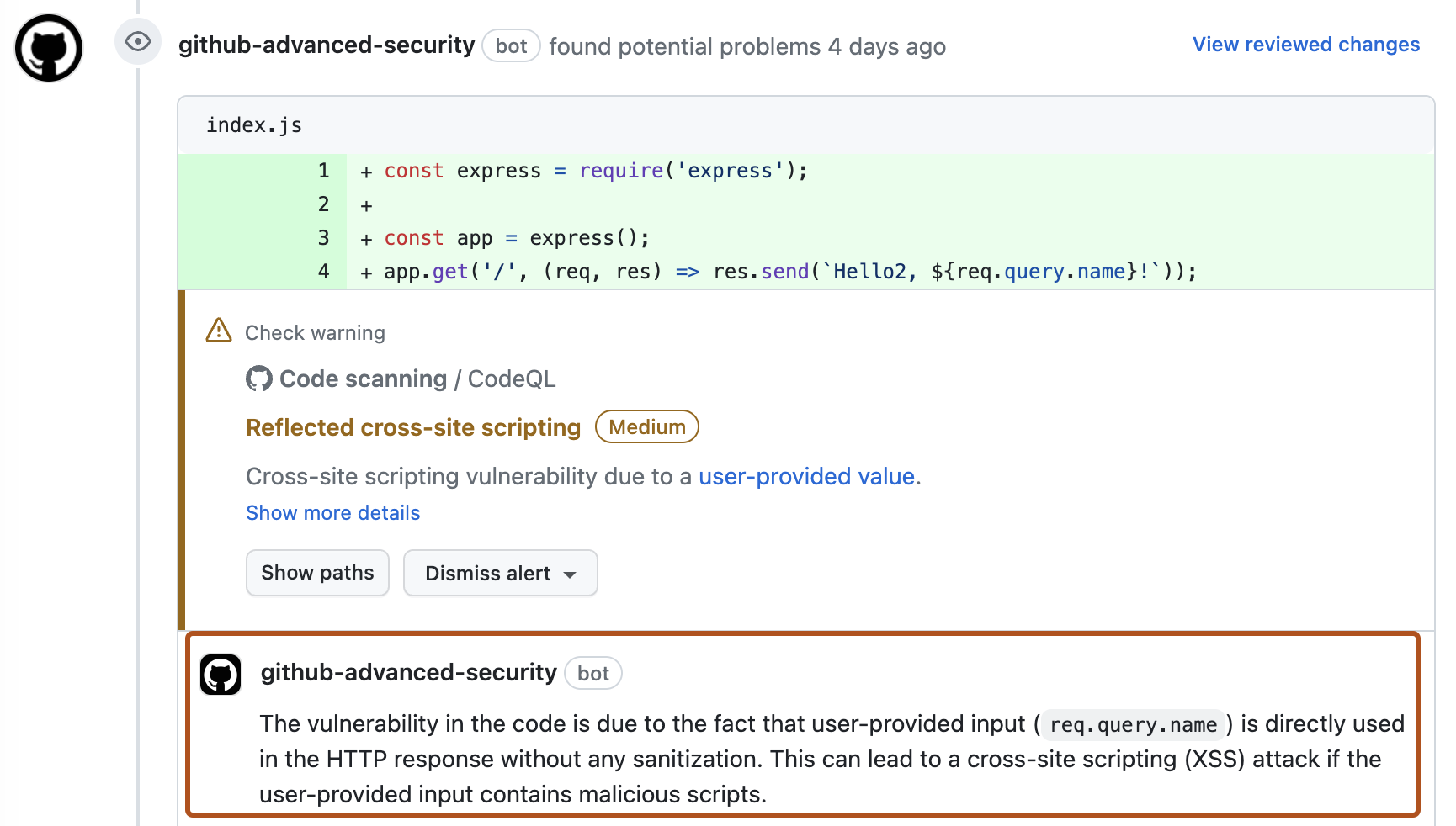

Visualizar una alerta en tu solicitud de cambios

Puede ver las code scanning alertas que están dentro del diff de los cambios introducidos en una solicitud de extracción al ver la pestaña Conversación. Code scanning publica una revisión de solicitud de extracción que muestra cada alerta como una anotación en las líneas de código que desencadenaron la alerta. Puedes comentar las alertas, descartarlas y ver sus rutas de acceso directamente en las anotaciones. Para ver los detalles completos de una alerta, haz clic en el vínculo "Mostrar más detalles", lo que te llevará a la página de detalles de la alerta.

También puede ver todas las code scanning alertas que están dentro de las diferencias de los cambios introducidos en el pull request en la pestaña Archivos modificados.

Si agrega una nueva configuración de examen de código en la solicitud de incorporación de cambios, verá un comentario en la solicitud de incorporación de cambios que le dirige a la Security and quality pestaña del repositorio para que pueda ver todas las alertas en la rama de solicitud de incorporación de cambios. Para obtener más información sobre cómo ver las alertas de un repositorio, consulte Evaluación de alertas de análisis de código para el repositorio.

Si tienes permisos de escritura para el repositorio, algunas anotaciones contendrán enlaces con un contexto adicional de la alerta. En el ejemplo anterior, desde el análisis de CodeQL, puede hacer clic en valor proporcionado por el usuario para ver dónde entran los datos no fiables en el flujo de datos (esto se conoce como el origen). En este caso, también puede ver la ruta completa desde el origren hasta el código que utiliza los datos (el receptor) haciendo clic en Show paths. Esto facilita la revisión, ya sea que los datos no sean confiables o que el análisis falle en reconocer un paso de sanitización de datos entre la fuente y el consumidor de datos. Para obtener información sobre cómo analizar el flujo de datos mediante CodeQL, consulte Acerca del análisis del flujo de datos.

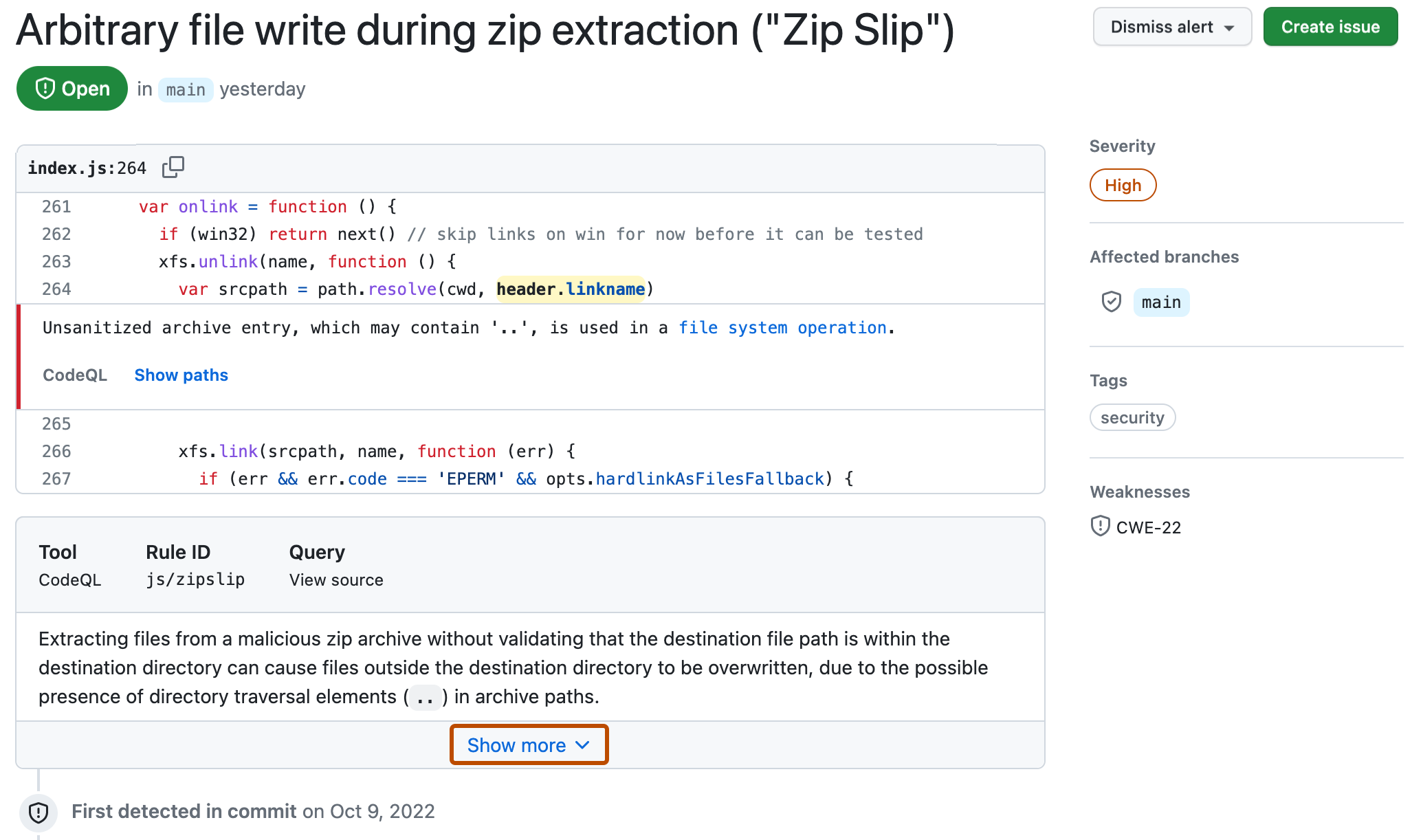

Para ver más información sobre una alerta, los usuarios con permisos de escritura pueden hacer clic en el vínculo Show more details que se muestra en la anotación. Esto te permite ver todo el contexto y los metadatos que proporciona la herramienta en una vista de alertas. En el siguiente ejemplo, puedes ver que las etiquetas muestran la severidad, tipo y las enumeraciones de los puntos débiles comunes (los CWE) del problema. La vista también muestra qué confirmación introdujo el problema.

El estado y los detalles de la página de alertas solo reflejan el estado de la alerta en la rama predeterminada del repositorio, incluso si la alerta existe en otras ramas. Puede ver el estado de la alerta en ramas no predeterminadas en la sección Ramas afectadas del lado derecho de la página de alertas. Si una alerta no existe en la rama predeterminada, el estado de la alerta se mostrará como "en la solicitud de incorporación de cambios" o "en la rama", y tendrá un color gris. En la sección Desarrollo se muestran ramas vinculadas y solicitudes de incorporación de cambios que corregirán la alerta.

En la vista detallada de una alerta, algunas code scanning herramientas, como CodeQL el análisis, también incluyen una descripción del problema y un vínculo Mostrar más para obtener instrucciones sobre cómo corregir el código.

Realización de comentarios sobre una alerta en una solicitud de incorporación de cambios

Puede comentar cualquier code scanning alerta que aparezca en una solicitud de incorporación de cambios. Las alertas aparecen como anotaciones en la pestaña Conversación de una solicitud de cambios, como parte de una revisión de la solicitud de cambios, y también se muestran en la pestaña Archivos modificados.

Puede optar por requerir que todas las conversaciones de una solicitud de incorporación de cambios, incluidas las code scanning de alertas, se resuelvan antes de que se pueda combinar una solicitud de incorporación de cambios. Para más información, consulta Acerca de las ramas protegidas.

Arreglar una alerta en tu solicitud de cambios

Cualquier persona con acceso de inserción a una solicitud de incorporación de cambios puede corregir una code scanning alerta identificada en esa solicitud de incorporación de cambios. Si confirmas cambios en la solicitud de extracción, esto activará una ejecución nueva de las verificaciones de dicha solicitud. Si tus cambios arreglan el problema, la alerta se cierra y la anotación se elimina.

Trabajar con Autofijo de Copilot sugerencias para alertas en una solicitud de incorporación de cambios

GitHub Copilot Corrección automática es una expansión de code scanning que proporciona recomendaciones específicas para ayudarle a corregir code scanning alertas (incluidas CodeQL alertas) en las solicitudes de incorporación de cambios. Los modelos de lenguaje de gran tamaño (LLM) generan automáticamente las posibles correcciones usando datos del código base, de la solicitud de incorporación de cambios y del code scanning análisis.

Nota:

No necesitas una suscripción a GitHub Copilot para usar GitHub Copilot Corrección automática. Autofijo de Copilot está disponible para todos los repositorios públicos en GitHub.com, así como repositorios internos o privados que pertenecen a organizaciones y empresas que tienen una licencia para GitHub Code Security.

Generación de Autofijo de Copilot sugerencias y publicación en un pull request

Cuando Autofijo de Copilot está habilitado para un repositorio, las alertas se muestran en las solicitudes de incorporación de cambios como normal y la información de las alertas encontradas por code scanning se envía automáticamente al LLM para su procesamiento. Una vez completado el análisis del LLM, los resultados se publican como comentarios sobre las alertas pertinentes. Para más información, consulta Uso responsable de Copilot Autofix para el análisis de código.

Nota:

* Autofijo de Copilot admite un subconjunto de CodeQL consultas. Para obtener información sobre la disponibilidad de Autofijo de Copilot, consulte las tablas de consulta vinculadas desde Consultas para el análisis de CodeQL.

- Una vez completado el análisis, todos los resultados pertinentes se publican a la vez en la solicitud de incorporación de cambios. Si al menos una alerta de la solicitud de incorporación de cambios tiene una Autofijo de Copilot sugerencia, debe suponer que el LLM ha terminado de identificar posibles correcciones para el código.

- En las alertas generadas a partir de consultas que no son compatibles con Autofijo de Copilot, verá una nota que indica que no se admite la consulta. Si no se puede generar una sugerencia para una consulta admitida, verá una nota en la alerta que le pide que intente insertar otra confirmación o ponerse en contacto con el soporte técnico.

Autofijo de Copilot para code scanning las alertas no podrá generar una corrección para cada alerta en cada situación. La característica funciona según el mejor esfuerzo y no se garantiza que se realice correctamente el 100 % del tiempo. Para obtener información sobre las limitaciones de las correcciones generadas automáticamente, consulta [Limitaciones de las sugerencias](/code-security/code-scanning/managing-code-scanning-alerts/about-autofix-for-codeql-code-scanning#limitations-of-suggestions).

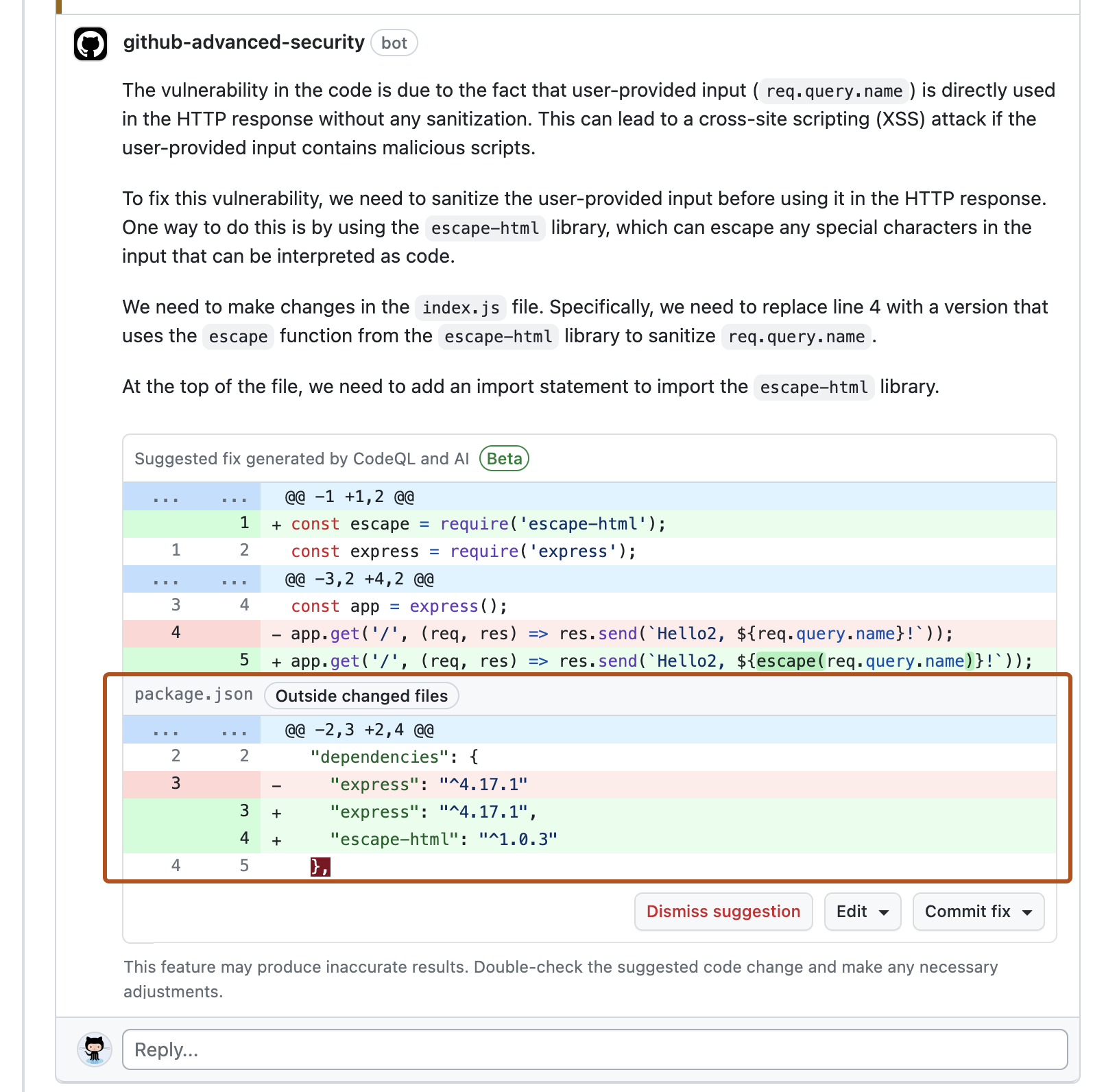

Normalmente, cuando sugieres cambios en una solicitud de incorporación de cambios, tu comentario se refiere a un único archivo que se cambiará en la solicitud de incorporación de cambios. En la captura de pantalla siguiente se muestra un Autofijo de Copilot comentario que sugiere cambios en el index.js archivo donde se muestra la alerta. Dado que la posible corrección requiere una nueva dependencia en escape-html, el comentario también sugiere agregar esta dependencia al archivo package.json, aunque la solicitud de incorporación de cambios original no haga ningún cambio en este archivo.

Evaluar y aceptar una Autofijo de Copilot sugerencia

Cada Autofijo de Copilot sugerencia muestra una posible solución para una code scanning alerta en tu base de código. Debes evaluar los cambios sugeridos para determinar si son una buena solución para el código base y asegurarte de que mantienen el comportamiento previsto. Para obtener información sobre las limitaciones de Autofijo de Copilot las sugerencias, vea Limitaciones de sugerencias y Mitigación de las limitaciones de las sugerencias en "Uso responsable de Autofijo de Copilot para code scanning".

- Haz clic en Editar para mostrar las opciones de edición y selecciona tu método preferido.

- En Editar con GitHub CLI, siga las instrucciones para revisar la solicitud de incorporación de cambios en local y aplicar la corrección sugerida.

- Seleccione Editar NOMBRE DE ARCHIVO para editar el archivo directamente en GitHub con la corrección sugerida aplicada.

- Opcionalmente, si prefiere aplicar la corrección en un repositorio o rama local, seleccione el menú desplegable de la sugerencia.

- Seleccione Ver revisión de autocorrección para mostrar instrucciones a fin de aplicar la corrección sugerida a cualquier repositorio o rama local.

- Seleccione Copiar línea modificada LINE_NUMBER para copiar una línea específica de la sugerencia.

- Prueba y modifica la corrección sugerida según sea necesario.

- Cuando hayas terminado de probar los cambios, confírmalos e insértalos en la rama.

- Al insertar los cambios en la rama, se desencadenarán todas las pruebas habituales para la solicitud de incorporación de cambios. Confirme que las pruebas unitarias siguen pasando y que la code scanning alerta ya está resuelta.

Descartar una Autofijo de Copilot sugerencia

Si decide rechazar una Autofijo de Copilot sugerencia, haga clic en Descartar sugerencia en el comentario para descartar la corrección sugerida.

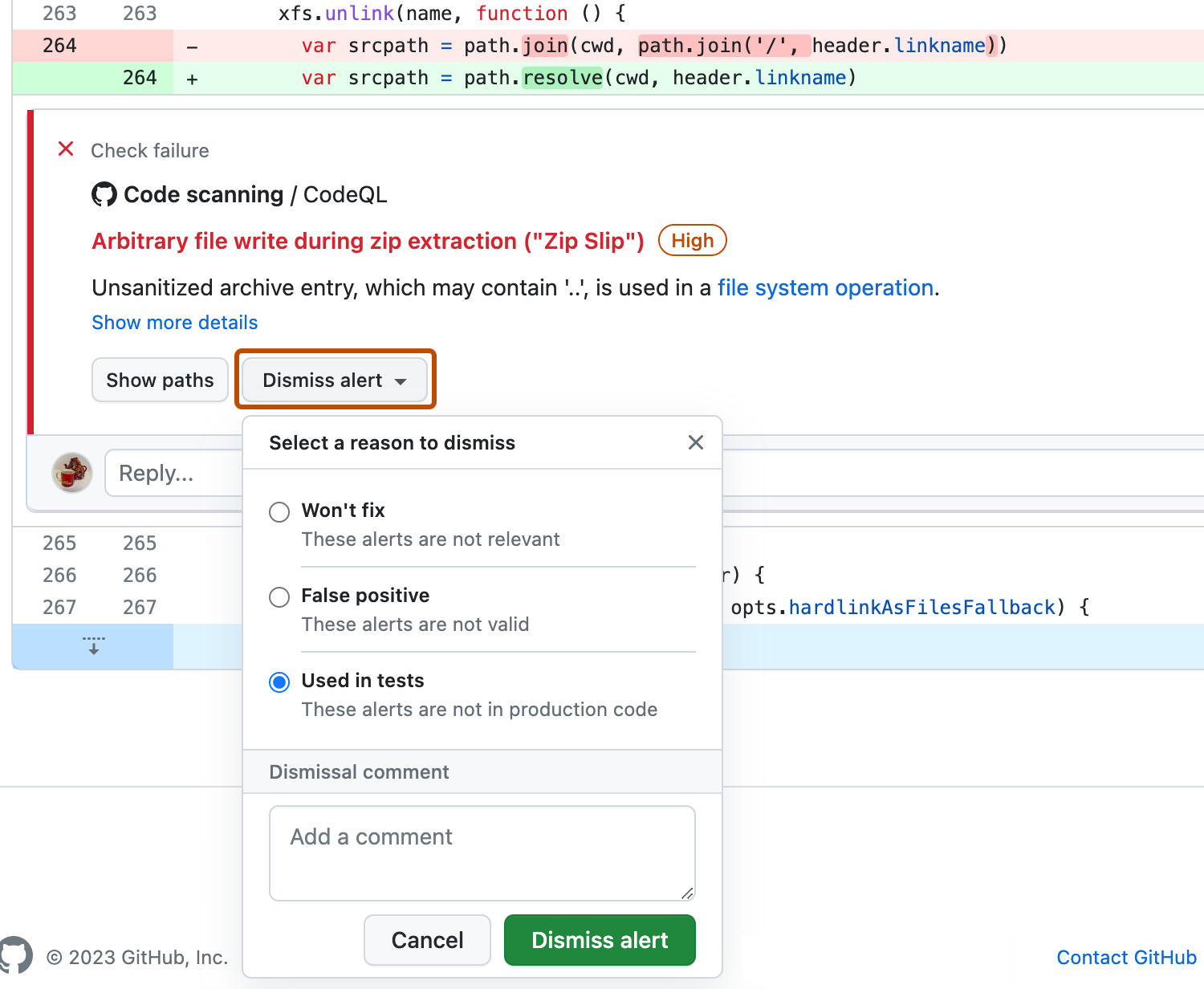

Descartar una alerta en tu solicitud de cambios

Una forma alterna de cerrar una alerta es descartarla. Puedes descartar una alerta si no crees que necesite arreglarse. Por ejemplo, un error en el código que se utiliza únicamente para hacer pruebas, o cuando el esfuerzo de areglar el error es mayor que el beneficio potencial de mejorar el código. Si tiene permiso de escritura para el repositorio, hay un botón Descartar alerta disponible en anotaciones de código y en el resumen de alertas. Al hacer clic en Descartar alerta, se te pedirá que elijas un motivo para cerrar la alerta.

Es importante elegir la razón adecuada del menú desplegable, ya que esto puede afectar si la consulta continuará incluyéndose en los análisis futuros. Opcionalmente, puede comentar un descarte para registrar el contexto del descarte de una alerta. El comentario de descarte se agrega a la escala de tiempo de la alerta y se puede usar como justificación durante el proceso de auditoría y creación de informes. Puedes recuperar o establecer un comentario mediante la API REST de examen de código. El comentario se incluye en dismissed_comment para el punto de conexión alerts/{alert_number}. Para más información, consulta Puntos de conexión de la API de REST para el análisis de código.

Si descartas una alerta de CodeQL como consecuencia de un resultado de falso positivo, por ejemplo, porque el código utiliza una biblioteca de sanitización que no es compatible, considera contribuir con el repositorio de CodeQL y mejorar el análisis. Para más información sobre CodeQL, consulta Contribución a CodeQL.

Para obtener más información sobre cómo descartar alertas, consulta Resolución de alertas de análisis de código.