La omisión delegada de la protección de inserción permite definir quién puede insertar confirmaciones que contienen secretos y agrega un proceso de aprobación para otros colaboradores. Consulta Acerca de la omisión delegada para la protección de inserción.

Para habilitar la omisión delegada, cree los equipos o roles que administrarán las solicitudes de omisión. Como alternativa, use permisos específicos para un control más pormenorizado. Consulte Uso de permisos detallados para controlar quién puede revisar y gestionar solicitudes de bypass.

Habilitación de la omisión delegada para un repositorio

Nota:

If an organization or enterprise owner configures delegated bypass at the organization or enterprise level, the repository-level settings are disabled.

-

En GitHub, navegue hasta la página principal del repositorio.

-

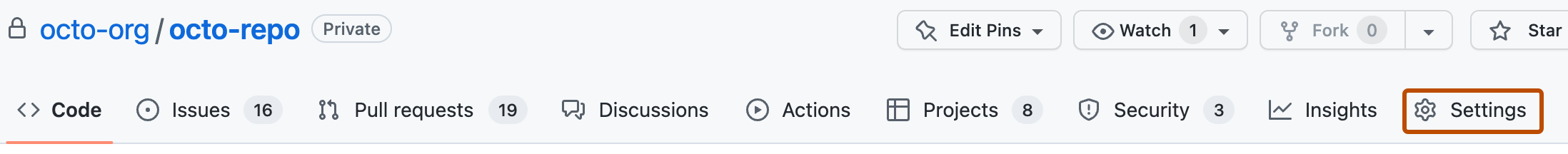

Debajo del nombre del repositorio, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Security" de la barra lateral, haz clic en Advanced Security.

-

Under "Secret Protection," ensure that push protection is enabled for the repository.

-

Under "Push protection," to the right of "Who can bypass push protection for secret scanning," select the dropdown menu, then click Specific roles or teams.

-

Under "Bypass list," click Add role or team.

-

In the dialog box, select the roles and teams that you want to add to the bypass list, then click Add selected.

Nota:

You can't add secret teams to the bypass list.

-

Optionally, to fully exempt the actors from push protection, to the right of the actors' details, select , then click Exempt.

Advertencia

Push protection exemptions are designed for trusted automation that needs to push many commits with minimal friction. Exemptions may lead to leaked secrets, and should be granted with caution.

Habilitación de la omisión delegada para una organización

-

En GitHub, navega a la página principal de tu organización.

-

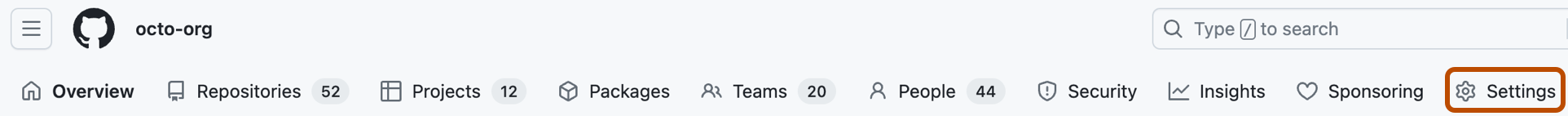

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la sección "Seguridad" de la barra lateral, seleccione el menú desplegable Advanced Security, y luego haga clic en Repositorios.

-

Cree una nueva configuración de seguridad personalizada o edite una existente. Consulta Creación de una configuración de seguridad personalizada.

-

When defining the custom security configuration, under "Secret scanning," ensure that "Push protection" is set to Enabled.

-

Under "Push protection," to the right of "Bypass privileges," select the dropdown menu, then click Specific actors.

-

Select the Select actors dropdown menu, then choose the actors you want to add to the bypass list.

Nota:

- No se pueden agregar equipos secretos a la lista de omisión.

- Además de asignar privilegios de omisión a roles y equipos, también puede conceder a miembros de la organización individuales la capacidad de revisar y administrar solicitudes de omisión mediante permisos específicos. Consulte Uso de permisos específicos para controlar quién puede revisar y administrar solicitudes de omisión.

-

Optionally, to fully exempt the actors from push protection, to the right of the actors' details, select , then click Exempt.

Advertencia

Push protection exemptions are designed for trusted automation that needs to push many commits with minimal friction. Exemptions may lead to leaked secrets, and should be granted with caution.

-

Haga clic en Guardar configuración.

-

Aplique la configuración de seguridad a los repositorios de su organización. Consulta Aplicación de una configuración de seguridad personalizada.

Habilitar la omisión delegada para una empresa

-

Vaya a su empresa. Por ejemplo, desde la página Empresas en GitHub.com.

-

En la parte superior de la página, haz clic en Settings.

-

En la barra lateral izquierda, haz clic en Advanced Security.

-

En la sección "Seguridad" de la barra lateral, seleccione el menú desplegable Advanced Security, y luego haga clic en Repositorios.

-

Cree una nueva configuración de seguridad personalizada o edite una existente. Consulta Creación de una configuración de seguridad personalizada para su empresa.

-

Under Secret scanning, ensure Push protection is enabled.

-

Under "Push protection," to the right of "Bypass privileges," select the dropdown menu, then click Specific actors.

Nota:

You can't add secret teams to the bypass list.

-

Select the Select actors dropdown menu, then choose the actors you want to add to the bypass list.

-

Optionally, to fully exempt the actors from push protection, to the right of the actors' details, select , then click Exempt.

Advertencia

Push protection exemptions are designed for trusted automation that needs to push many commits with minimal friction. Exemptions may lead to leaked secrets, and should be granted with caution.

-

Haga clic en Guardar configuración.

-

Aplique la configuración de seguridad a las organizaciones y repositorios de su empresa. Consulta Aplicación de una configuración de seguridad personalizada a la empresa.

Uso de permisos específicos para controlar quién puede revisar y administrar solicitudes de omisión

Puede conceder a usuarios o equipos específicos de la organización la capacidad de revisar y administrar solicitudes de omisión mediante permisos personalizados.

- Asegúrese de que la omisión delegada está habilitada para la organización. Para obtener más información, siga los pasos del 1 al 3 en Habilitación de la omisión delegada para su organización y asegúrese de que ha guardado y aplicado la configuración de seguridad a los repositorios seleccionados.

- Cree (o edite) un rol de organización personalizado. Para obtener información sobre cómo crear y editar roles personalizados, consulte Administrar roles personalizados de organización.

- Al elegir qué permisos agregar al rol personalizado, seleccione el permiso "Revisar y administrar secret scanning solicitudes de bypass".

- Asigne el rol personalizado a miembros o equipos individuales de su organización. Para obtener más información sobre la asignación de roles personalizados, consulte Uso de los roles de la organización.